✔Домен Perl[.]com захвачен и связан с малварью - «Новости»

Неизвестные злоумышленники «угнали» домен perl[.]com, принадлежащий Тому Кристиансену (Tom Christiansen), который использует его с 1997 года для размещения новостей и статей о языке Perl.

Первым проблему с сайтом на прошлой неделе заметил его редактор Брайан Ди Фой, который написал в Twitter, что домен неожиданно оказался зарегистрирован неизвестным лицом.

Huh, it looks like there was some snafu with the https://t.co/cM17zmX6Km domain registration and now it's registered under someone else. If you know how to fix this sort of thing, we'd like your help.

— brian d foy (@briandfoy_perl) January 27, 2021

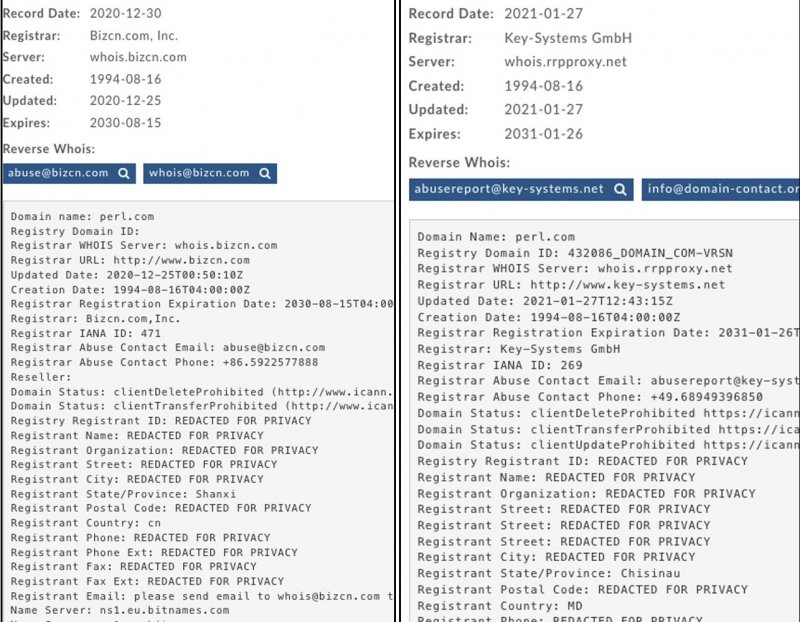

Вскоре адвокат Джон Беррихилл, специализирующийся на вопросах интеллектуальной собственности, ответил на этот пост, сообщив, что домен был украден еще в сентябре 2020 года, когда он был связан с регистратором Network Solutions. Затем, во время рождественских праздников, домен был передан регистратору в Китае и, наконец, 27 января 2021 года он перешел к регистратору Key-Systems. Только после этого IP-адрес, назначенный домену, был изменен с 151.101.2.132 на IP-адрес Google Cloud — 35.186.238 [.]101.

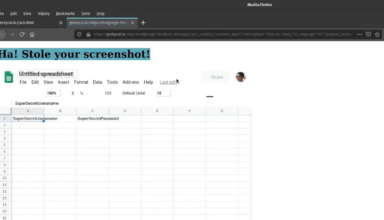

В настоящее время посетителей сайта встречает пустая страница, код которой содержит скрипты, характерные для припаркованного домена Godaddy, хотя на самом деле тот зарегистрирован у key-systems[.]net

Ди Фой пишет, что пока контент perl[.]com был временно перенесен на https://perldotcom.perl.org/, и советует пока не использовать perl[.]com в качестве зеркала CPAN.

Также Ди Фой сообщил журналистам издания Bleeping Computer, что учетная запись владельца домена не была взломана, и сейчас эту проблему решают совместно со специалистами Network solutions и Key-Systems:

«Я напрямую общался с Network solutions и Key-Systems и знаю, что они работают над этим, и пока домен perl.com заблокирован. Том Кристиансен, его законный владелец, сейчас проходит процедуру восстановления [доступа], работая с этими регистраторами».

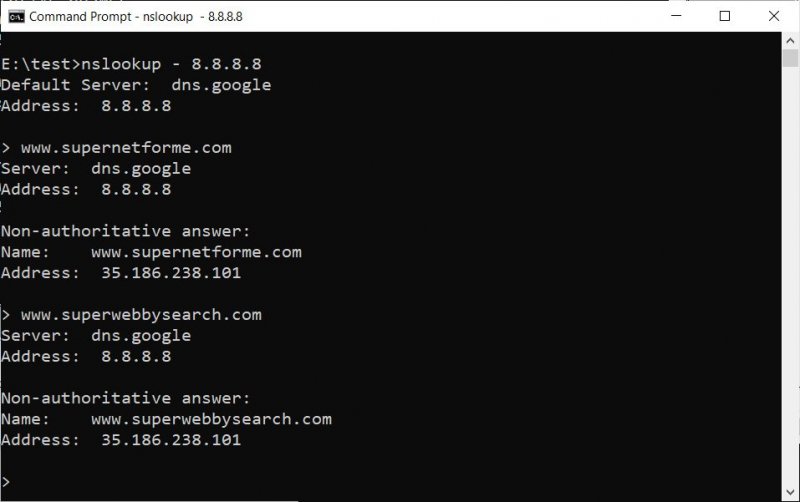

Интересно, что IP-адрес, который сейчас связан perl[.]com, давно используется в рамках вредоносных кампаний. Так, в 2019 году IP-адрес 35.186.238[.]101 был привязан к домену, распространяющему исполняемый файл для ныне не существующего шифровальщика Locky. А недавно была замечена похожая на рекламный кликер малварь (VirusTotal), использующая управляющие серверы на www.supernetforme[.]com и www.superwebbysearch[.]com , и оба этих домена так же резолвились на 35.186.238[.]101.

Когда малварь пытается подключиться к URL-адресам этих доменов, она получает те же скрипты припаркованных доменов, которые в настоящее время используются на perl[.]com. Хотя эти HTML-ответы не и похожи на инструкции управляющего сервера, они могут свидетельствовать, о том, что данный IP-адрес находится под контролем другого злоумышленника.

Словом, пока посещать perl[.]com настоятельно не рекомендуется, пока домен не вернется под контроль Perl Foundation.