✔Детский ресурс Animal Jam подвергся взлому. Пострадали 46 000 000 учтенных записей - «Новости»

Издание Bleeping Computer сообщает, что онлайновая «игровая площадка» Animal Jam, созданная компанией WildWorks и ориентированная на детей 7-11 лет, подверглась взлому.

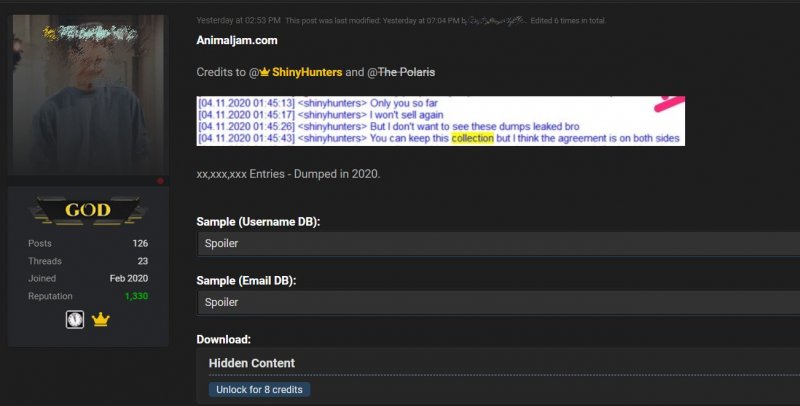

В даркнете уже опубликованы две базы данных (game_accounts и users), содержащие информацию примерно о 46 000 000 пользователей. Утверждается, что эти БД были получены известной хак-группой ShinyHunters, которая в прошлом не раз брала на себя ответственность за крупные утечки данных (1, 2).

Бесплатно злоумышленники опубликовали лишь часть БД, содержащую примерно 7 000 000 пользовательских записей детей и родителей, которые зарегистрировались в игре.

Представители компании WildWorks заявили, что они тоже узнали о взломе лишь сегодня утром и теперь компания активно расследует случившееся. Глава WildWorks Клэри Стейси (Clary Stacey) рассказала Bleeping Computer, что злоумышленники, похоже, получили ключ от AWS компании после недавней компрометации сервера Slack. Хотя об этой атаке в WildWorks знали, ранее никто не предполагал, что во время инцидента были украдены какие-то данные.

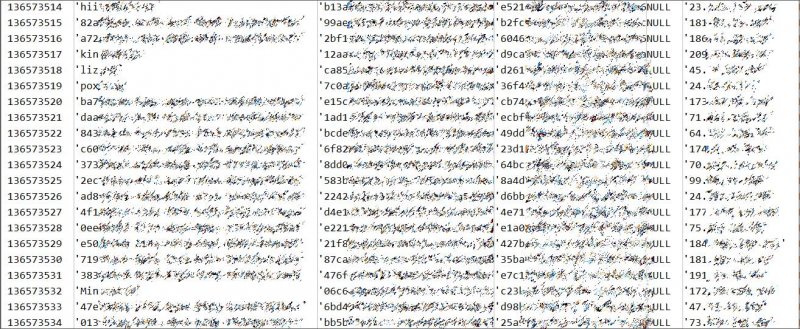

Как теперь показало расследование, злоумышленники получили доступ к БД, где содержались:

- 46 000 000 username игроков, которые модерируются вручную, чтобы убедиться, что они не содержат настоящих имен детей;

- 46 000 000 хешированых паролей (SHA1). Хотя хакеры заявляют, что уже взломали 13 000 000 паролей, в компании WildWorks не смогли подтвердить или опровергнуть эту информацию, а также не сообщили деталей того, как хешируются и солятся пароли;

- 7 000 000 адресов электронной почты родителей, чьи дети зарегистрированы в Animal Jam;

- IP-адреса, которые родители или игроки использовали при регистрации учетной записи. Все образцы, изученные Bleeping Computer, содержали информацию об IP-адресе;

- 7 000 000 адресов электронной почты, связанных с аккаунтами;

- 116 записей (все датированы 2010 годом) также включали имя и адрес для выставления счетов, хотя не содержали информации о банковской карте;

- небольшая часть записей может содержать данные о дате рождения и поле ребенка, которые игроки указали при создании учетной записи. Впрочем, у большинства указан лишь год рождения.

Хотя хакеры скомпрометировали немало пользователей, Стейси заявила, что это лишь небольшая часть от общей пользовательской базы Animal Jam. Дело в том, что в настоящее время Animal Jam насчитывает более 130 000 000 зарегистрированных игроков и 3 300 000 активных пользователей ежемесячно.

Специалисты WildWorks и правоохранительные органы (включая ФБР) уже занимаются расследованием произошедшего. Всех пострадавших пользователей начали уведомлять об инциденте по электронной почте, а также на сайте Animal Jam заработал специальный раздел, посвященный атаке и связанным с ней вопросам пользователей.