✔Из Google Play удалены 16 вредоносных приложений, загруженные более 20 млн раз - «Новости»

Специалисты компании McAfee сообщили, что из магазина Google Play были удалены 16 вредоносных приложений, суммарно загруженные более 20 миллионов раз. Все эти приложения были заражены рекламным вредоносом Clicker и маскировались под безобидные утилиты.

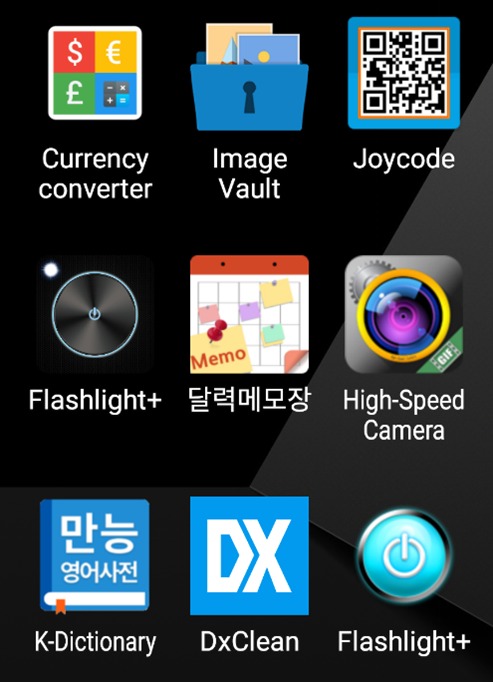

Исследователи рассказывают, что Clicker можно было загрузить под видом фонарика, камеры, конвертера валют или единицы измерения, сканера для QR-кодов, приложения для создания заметок или словаря.

Полный список опасных приложений выглядит следующим образом:

- High-Speed Camera (com.hantor.CozyCamera) — более 10 000 000 загрузок;

- Smart Task Manager (com.james.SmartTaskManager) — более 5 000 000 загрузок;

- Flashlight+ (kr.caramel.flash_plus) — более 1 000 000 загрузок;

- 달력메모장 (com.smh.memocalendar) — более 1 000 000 загрузок;

- K-Dictionary (com.joysoft.wordBook) — более 1 000 000 загрузок;

- BusanBus (com.kmshack.BusanBus) — более 1 000 000 загрузок;

- Flashlight+ (com.candlencom.candleprotest) — более 500 000 загрузок;

- Quick Note (com.movinapp.quicknote) — более 500 000 загрузок;

- Currency Converter (com.smartwho.SmartCurrencyConverter) — более 500 000 загрузок;

- Joycode (com.joysoft.barcode) — более 100 000 загрузок;

- EzDica (com.joysoft.ezdica) — более 100 000 загрузок;

- Instagram Profile Downloader (com.schedulezero.instapp) — более 100 000 загрузок;

- Ez Notes (com.meek.tingboard) — более 100 000 загрузок;

- 손전등 (com.candlencom.flashlite) — более 1000 загрузок;

- 계산기 (com.doubleline.calcul) — более 100 загрузок;

- Flashlight+ (com.dev.imagevault) — более 100 загрузок.

После установки и запуска эти приложения действительно предоставляли пользователям заявленные функции, но также тайно загружали дополнительный код, связанный с рекламным мошенничеством.

Зараженные устройства получали сообщения через принадлежащую Google платформу Firebase Cloud Messaging, в которых им приказывали открывать определенные страницы в фоновом режиме и переходить по ссылкам, искусственно накручивая клики нужным объявлениям.

«Это могло привести к интенсивному потреблению сетевого трафика и потреблению энергии без ведома пользователя, а также приносило прибыль злоумышленниками, стоящим за этим вредоносным ПО», — пишет эксперты.

Все вредоносные приложения поставлялись с библиотекой com.liveposting, которая запускала скрытые службы рекламной малвари. Также некоторые приложения поставлялись с дополнительной библиотекой com.click.cas, в которой основное внимание уделялось функциональности автоматических кликов. Чтобы скрыть подозрительное поведение, после установки вредоносные утилиты выжидали около часа перед запуском этих библиотек.

В настоящее время все перечисленные приложения уже удалены из Google Play.