✔Чаще всего малварь попадает на Android-устройства через Google Play Store - «Новости»

Эксперты NortonLifeLock (ранее Symantec) и IMDEA Software Institute в Испании опубликовали результаты интересного исследования, которое является крупнейшим в своем роде на текущий момент. Так, исследователи изучили, по каким каналам вредоносные приложения попадают на устройства пользователей, и выводы оказались неутешительные.

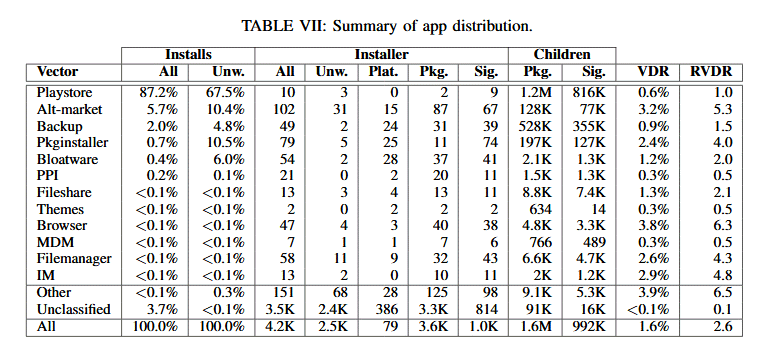

Для анализа были использованы данные телеметрии, предоставленные NortonLifeLock. Таким образом было изучено происхождение приложений на 12 000 000 Android-устройств за период с июня по сентябрь 2019 года. В общей сложности анализу подверглись свыше 34 000 000 установленных APK для 7 900 000 уникальных приложений.

Исследователи пишут, что в зависимости от разных классификаций вредоносных программ для Android от 10% до 24% проанализированных ими приложений могут расцениваться как вредоносные или нежелательные.

Выяснилось, что такие приложения попадают на устройства пользователей 12 основными способами:

- приложения устанавливаются из официального магазина Google Play Store;

- приложения устанавливаются из альтернативных каталогов (сторонних магазинов приложений);

- приложения загружаются через браузеры;

- приложения устанавливаются с помощью коммерческих программ PPI (с оплатой за установку);

- приложения устанавливаются с помощью операций резервного копирования и восстановления;

- приложения устанавливаются через программы мгновенного обмена сообщениями (мессенджеры);

- приложения устанавливаются через магазины тем для телефонов;

- приложения загружаются и устанавливаются через локальный файловый менеджер;

- приложения устанавливаются через приложения для обмена файлами;

- приложения уже установлены на устройство «из коробки» (bloatware);

- приложения устанавливаются посредством с MDM-решений (приложения, установленные предприятиями на устройства своих сотрудников);

- приложения устанавливаются с помощью установщиков пакетов.

Как показало исследование, порядка 67,5% выявленных вредоносных приложений были взяты жертвами напрямую из Google Play Store. Второе место с большим отставанием занимают альтернативные магазины приложений, на которые приходится лишь 10% установленной малвари.

Таким образом, исследователи опровергают распространенное мнение о том, что малварь для Android в основном происходит из сторонних магазинов и прочих недоваренных источников.

Представители Google пока никак не прокомментировали результаты данного анализа.