✔Группировка Konni использует Google Find Hub для удаленного уничтожения данных - «Новости»

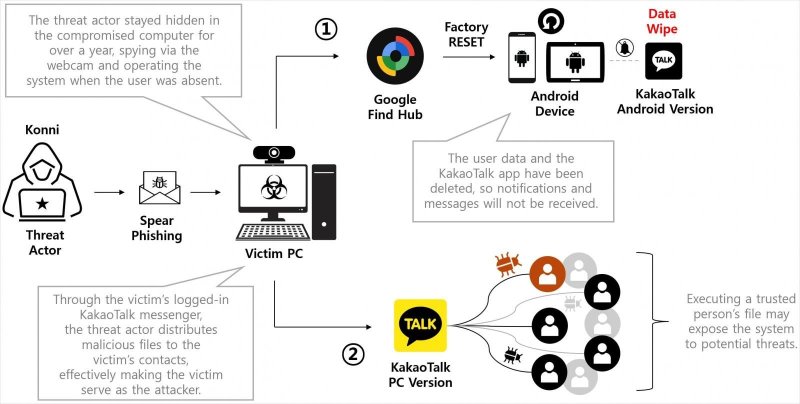

Северокорейская хак-группа Konni злоупотребляет инструментом Google Find Hub (ранее Find My Device) для отслеживания GPS-местоположения своих целей, а также для удаленного сброса Android-устройств до заводских настроек.

ИБ-компания Genians сообщает, что атаки нацелены на южнокорейских пользователей и осуществляются через популярный в стране мессенджер KakaoTalk. Через него компьютеры жертв заражают RAT-трояном, а затем используют полученный доступ и легитимный инструмент Google для удаленного уничтожения данных на устройствах под управлением Android.

Исследователи отмечают, что кластер активности Konni пересекается по целям и инфраструктуре с известными северокорейскими группами Kimsuky (Emerald Sleet) и APT37 (ScarCruft). Обычно эти хакеры нацелены на образовательные, государственные учреждения и криптовалютные компании. Обычно основным инструментом группы выступает троян удаленного доступа, который позволяет похищать данные жертв, однако теперь атаки Konni стали деструктивными.

Атаки начинаются с фишингового сообщения в KakaoTalk. Злоумышленники маскируются под Национальную налоговую службу, полицию или другие государственные ведомства и отправляют жертве вредоносное вложение (подписанный MSI-установщик или архив ZIP).

После запуска такой файл выполняет два скрипта: install.bat и error.vbs. Второй показывает жертве фальшивую ошибку о проблемах с языковым пакетом, чтобы отвлечь внимание. Тем временем BAT-файл запускает AutoIT-скрипт, который закрепляется в системе через запланированную задачу и подключается к управляющему серверу. Затем малварь загружает дополнительные модули: RemcosRAT, QuasarRAT и RftRAT.

Эти инструменты воруют учетные данные Google и Naver (популярный южнокорейский поисковик с почтовым сервисом), логинятся в аккаунты жертв, меняют настройки безопасности и удаляют все следы и логи, свидетельствующие о взломе.

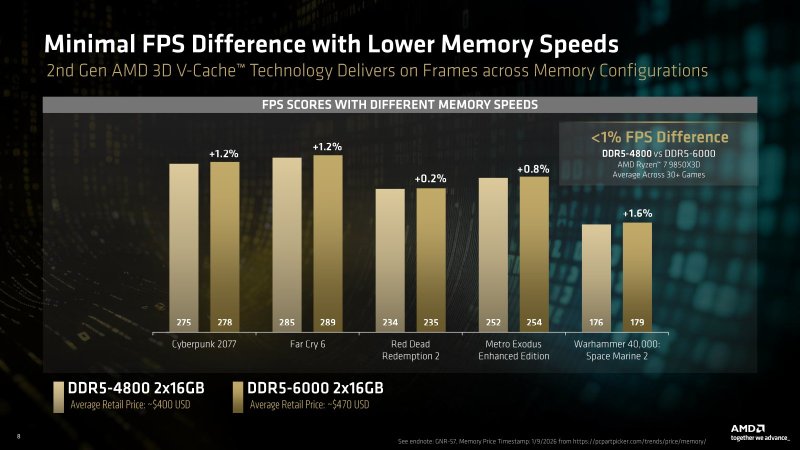

Получив доступ к Google-аккаунту жертвы, хакеры запускают Google Find Hub — встроенный инструмент Android для поиска потерянных или украденных устройств. Через него можно удаленно отследить местоположение устройства, заблокировать его или полностью удалить все данные.

Именно последней функцией и злоупотребляет группировка. Более того, хакеры отслеживают GPS-координаты жертв и выбирают момент, когда те находятся вне дома и не могут быстро отреагировать на происходящее.

По словам экспертов, во время одной из атак злоумышленники трижды запустили удаленный сброс к заводским настройкам на всех зарегистрированных Android-устройствах жертвы. Это полностью уничтожило важные данные и на долгое время вывело девайсы из строя.

Также в своем отчете специалисты Genians описывают конкретный инцидент, произошедший 5 сентября 2025 года. Konni скомпрометировали аккаунт южнокорейского консультанта, который занимается психологической поддержкой северокорейских беженцев. После этого через его учетную запись в KakaoTalk злоумышленники отправили студенту-беженцу вредоносный файл, замаскированный под «программу для снятия стресса».

То есть после заражения компьютера и сброса смартфона к заводским настройкам атакующие сохраняют доступ к ПК-сессии KakaoTalk на взломанном компьютере и рассылают малварь контактам жертвы.

Исследователи считают, что удаление данных со смартфонов преследует сразу несколько целей. Так, атакующие стремятся изолировать жертву от коммуникаций, скрыть следы своей атаки, задержать начало процесса восстановления и отключить оповещения защитных механизмов. Ведь когда жертва теряет доступ к своему мобильному устройству, она не получает push-уведомления о подозрительной активности в учетных записях.

Представитель Google сообщил СМИ, что эти атаки не эксплуатировали какие-либо уязвимости в Android или Find Hub. Для успешной компрометации требовалось предварительное заражение ПК малварью, которая похищала учетные данные аккаунта Google.

В компании настоятельно рекомендуют пользователям включать двухфакторную аутентификацию или использовать passkey.