✔Обнаружены новые версии Android-трояна Mamont, которые распространяются через домовые чаты - «Новости»

Аналитики компании F6 изучили свежую версию трояна Mamont, который стал главной угрозой для российских пользователей Android. По данным компании, 47% всех скомпрометированных устройств в РФ заражены именно этим вредоносом. Только в ноябре 2025 года ущерб от его атак превысил 150 млн рублей.

Специалисты рассказывают, что по итогам года этот вредонос выходит на первое место по количеству зараженных устройств и размеру ущерба, обогнав даже NFCGate.

По данным F6, примерно 1,5% всех Android-девайсов в России имеют следы вредоносных приложений. При выборке в 100 млн устройств получается около 1,5 млн скомпрометированных гаджетов. На долю Mamont приходится 47% из них — то есть около 700 000 зараженных устройств.

В третьем квартале 2025 года число инфицированных устройств росло в среднем на 60 в день. Средняя сумма кражи за успешную атаку составила 30 000 рублей. Общий ущерб от Mamont только за ноябрь 2025-го может превышать 150 млн рублей.

Эту печальную статистику подтверждает и МВД России: во второй половине 2025 года на Mamont пришлось 38,7% случаев заражений мобильных устройств, а на «обратную» версию NFCGate — 52,4%. Однако аналитики F6 прогнозируют, что в 2026 году Mamont окончательно займет лидирующие позиции.

Первые образцы Mamont были обнаружены еще в сентябре 2023 года. Тогда одна из группировок, работавших по схеме «Мамонт», использовала Android-троян, замаскированный под приложение для доставки. Его распространяли через фейковый Google Play. Тогда всего за десять дней злоумышленники украли почти 3 млн рублей.

За прошедшие годы троян серьезно эволюционировал. Злоумышленники автоматизировали процессы эксплуатации и расширили возможности малвари, и Mamont образца декабря 2025 года ушел далеко вперед по сравнению с ранними версиями.

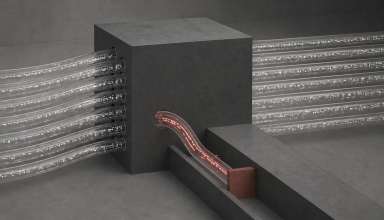

По словам экспертов, сейчас злоумышленники заражают устройства через прямую фишинговую рассылку вредоносных файлов — без публикации в магазинах приложений. Атаки чаще нацелены на открытые группы в популярных мессенджерах, например домовые чаты. Также для распространения фишинговых ссылок преступники используют скомпрометированные девайсы — троян умеет рассылать малварь всем контактам жертвы.

Вредонос маскируют под папки с фото и видео, списки погибших, раненых и пленных участников СВО, антивирусы и другие приманки. Типичные названия: «Списки 200-300», «Списки пропавших, пленных», «Фото_СтРашной_аварии», «ФОТО», «МоеВидео». Для большей убедительности злоумышленники используют провокационные сообщения вроде: «Ужас какой … насмерть разбился».

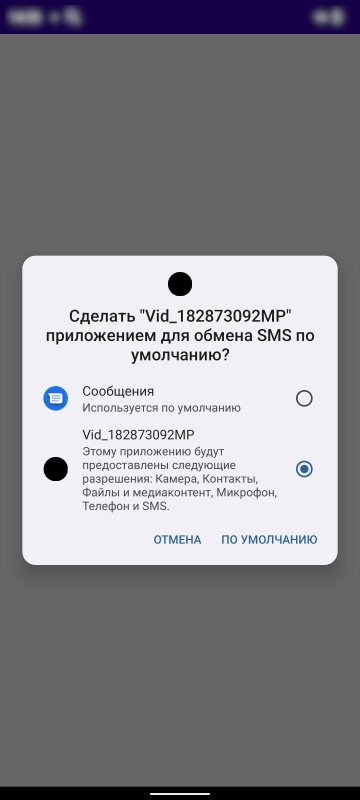

Сразу после установки вредонос запрашивает разрешение стать основным приложением для обмена SMS. Это критически важное разрешение позволяет трояну работать с сообщениями на устройстве жертвы.

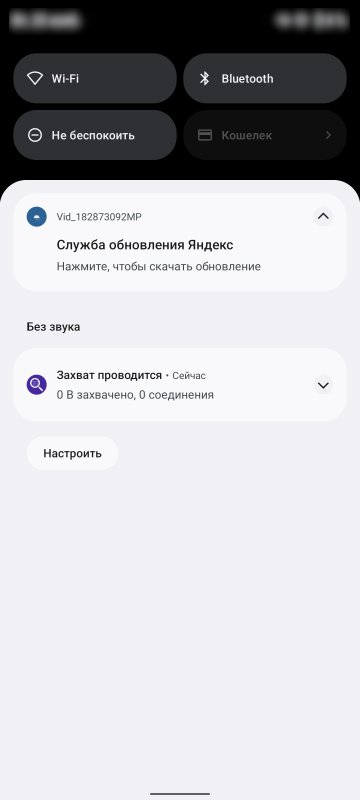

После получения доступа приложение закрывается, но в меню уведомлений появляется постоянное оповещение о якобы доступных обновлениях. Пользователь не может убрать это уведомление, и именно оно позволяет Mamont постоянно работать в фоновом режиме, не завершая свою работу.

Свежая версия трояна обладает впечатляющим набором возможностей:

- перехват SMS в режиме реального времени;

- выгрузка архива всех SMS, включая полученные до установки вредоноса;

- поиск приложений банков, финансовых организаций, маркетплейсов, мессенджеров и соцсетей;

- сбор данных о SIM-картах;

- отправка USSD-запросов;

- массовая рассылка SMS всем контактам;

- отправка SMS на указанные номера.

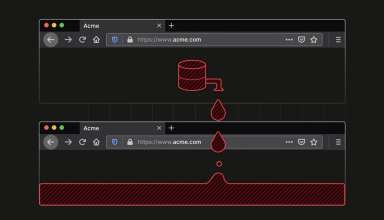

Все это позволяет хакерам оценить баланс счетов жертвы, наличие кредитов, узнать, пароли от каких сервисов приходят в SMS, и пополнять этими данными мошеннические БД.

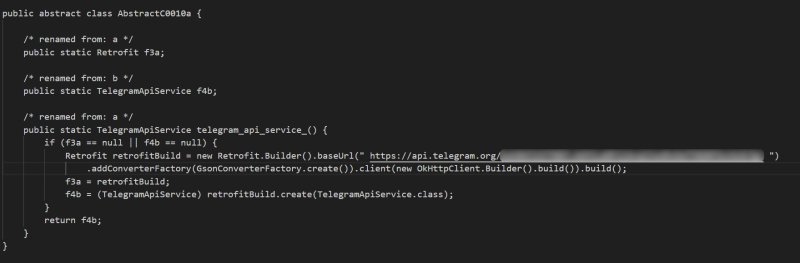

Для управления зараженными устройствами злоумышленники используют Telegram-бота. Вредонос отправляет собранную информацию через Telegram Bot API.

Сразу после запуска троян отправляет боту инициализационное сообщение с ID устройства, версией Android, найденными приложениями и номерами SIM-карт. Затем фоновый сервис поддерживает соединение с ботом для получения команд через API getUpdates.

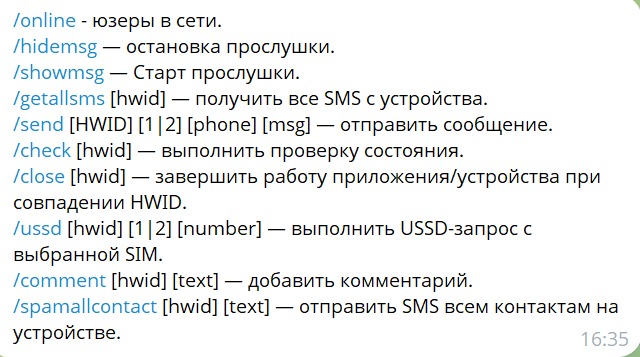

Telegram-бот поддерживает набор команд для полного контроля над устройством: /online (список подключенных девайсов), /showmsg (запуск перехвата SMS), /hidemsg (остановка перехвата), /getallsms (выгрузка архива SMS), /send (отправка SMS), /ussd (выполнение USSD-запросов), /spamallcontact (рассылка всем контактам), /check (проверка состояния), /close (завершение работы).

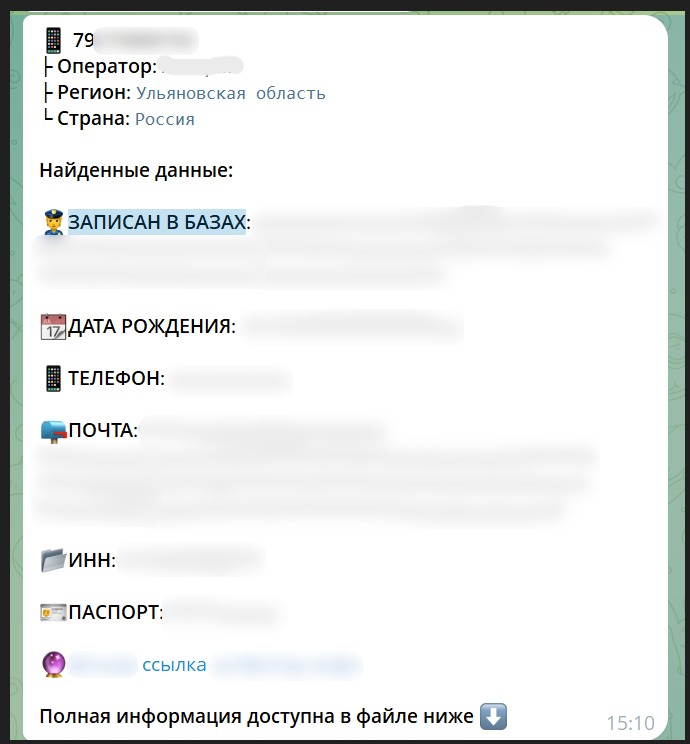

При выгрузке архива SMS бот проводит краткий контекстный анализ, оценивая примерный баланс счетов жертвы, наличие кредитов и паролей в сообщениях. После этого злоумышленники собирают информацию о жертве через специализированные сервисы, проверяя открытые данные и утечки информации. Чаще всего собранных данных оказывается достаточно для незаконных финансовых операций — входа в личные кабинеты банков, микрофинансовых организаций, получения кредитов и переводов средств.

Анализ чатов злоумышленников показал, что в группировке присутствуют внутренние правила, разделение обязанностей, и существует приоритет для микрофинансовых организаций для получения займов на имя жертв. Выплаты участникам группы производятся на криптовалютные счета.

Панель управления Mamont (Telegram-бот) продается или сдается в аренду: 300 долларов США в месяц в случае аренды и 250 долларов США + 15% от прибыли в случае продажи с дальнейшей поддержкой.

Из переписки злоумышленников следует, что вредоносные APK-файлы создаются автоматически с помощью билдера на основе еще одного Telegram-бота. Низкая стоимость панели, простота использования и отсутствие необходимости в технических навыках снижают порог входа, что привлекает к использованию Mamont большое количество криминальных команд.

Аналитики F6 отмечают: главная опасность новой версии Mamont заключается в том, что ее возможности превращают пользователя скомпрометированного девайса в невольного сообщника мошенников. Ничто не мешает злоумышленникам превратить устройство в узел связи для вредоносного трафика, источник телефонных звонков или неявного дроппера для распространения вредоноса.

«Для подготовки атак с использованием новых версий Mamont злоумышленники объединяют весь накопленный опыт. Сегодня мошенники собирают вредоносные приложения с учетом наиболее эффективных киберпреступных решений при помощи инструментов искусственного интеллекта. Сборка ПО под конкретного пользователя происходит прямо в интерфейсе мошеннических баз данных и занимает считанные минуты. NFCGate, который в 2025 году был главной угрозой для клиентов российских банков, в 2026 станет всего лишь одной из опций Android-троянов», — комментирует Дмитрий Ермаков (Dmitry Ermakov), руководитель департамента Fraud Protection F6.