✔Хакеры утверждают, что похитили данные HPE и готовы их продать - «Новости»

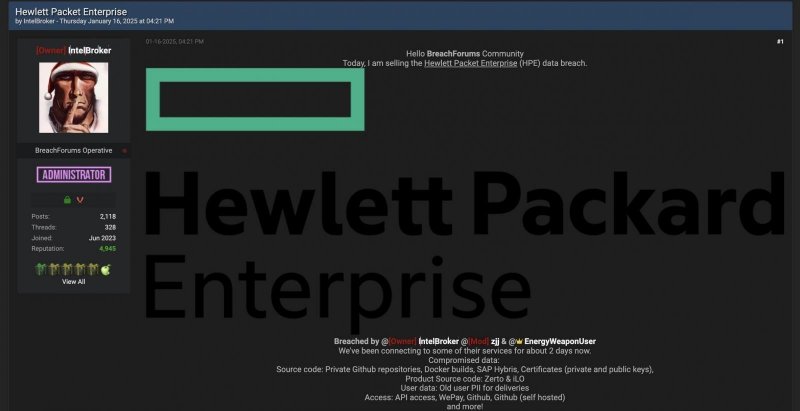

Хакеры заявляют, что похитили документы из среды разработчиков Hewlett Packard Enterprise (HPE). Представители компании сообщили СМИ, что уже расследуют заявления о взломе.

Хакер под ником IntelBroker, объявивший о продаже украденной у HPE информации, утверждает, что у хакеров был доступ к API компании, WePay, а также приватным и публичным репозиториям на GitHub в течение как минимум двух дней.

Якобы за это время злоумышленники похитили сертификаты (приватные и публичные ключи), исходный код Zerto и iLO, билды Docker и старые личные данные пользователей, использовавшиеся при доставке.

«16 января HPE стало известно о заявлениях группы IntelBroker, сообщившей о том, что она владеет информацией, принадлежащей HPE, — сообщил представитель компании изданию Bleeping Computer. — HPE немедленно активировала протоколы киберреагирования, деактивировала соответствующие учетные данные и начала расследование, чтобы оценить обоснованность этих заявлений. На данный момент известно, что операционная деятельность компании не пострадала, а также нет доказательств того, что была затронута информация клиентов».

Стоит отметить, что IntelBroker опубликовал архив с данными (включая учетные данные и токены доступа), предположительно украденными из систем HPE почти год назад, в феврале 2024 года. Тогда в компании тоже заявляли, что расследуют заявления злоумышленников, но не выявили никаких признаков взлома.

Напомним, что только за последние месяца 2024 года IntelBroker брал на себя ответственность за атаки на такие компании как Cisco, Nokia и T-Mobile, и «сливал» украденную у них информацию. Также в прошлом году IntelBroker регулярно публиковал данные, похищенные у целого ряда правительственных учреждений США, включая Госдеп, Министерство обороны и армии США, а также Иммиграционную и таможенную полицию (ICE) и Службу гражданства и иммиграции США (USCIS).