✔Лабораторная служба «Хеликс» пострадала от атаки. Хакеры «сливают» в сеть данные клиентов - «Новости»

Ранее на этой неделе представители лабораторной службы «Хеликс» подтвердили, что компания пострадала от хакерской атаки, из-за чего произошла задержка в выдаче результатов анализов. При этом подчеркивалось, что утечки персональных данных не произошло. Однако теперь хакеры опубликовали в даркнете 884 МБ данных клиентов, якобы украденных у компании (7,3 млн строк).

По информации ТАСС, атака на «Хеликс» произошла в прошлые выходные, в ночь с 15 на 16 июля 2023 года. Как сообщали в пресс-службе компании, хакеры попытались внедрить в системы сети диагностических центров шифровальщик, а затем потребовали выкуп за расшифровку данных.

В компании уверяли, что ИТ-специалистам «Хеликс» удалось остановить распространение малвари, и только часть данных оказалась зашифрована. Утром 16 июля диагностические центры уже могли принимать заказы, с после компания якобы заработала штатом режиме. При этом многие пострадавшие от задержек пользователи жаловались, что результаты анализов срочно нужны им для госпитализации, они ждут тестов на COVID-19 и так далее.

«В связи с частичной приостановкой работы лабораторных комплексов наблюдаются задержки в выдаче результатов по заказам от 15 и 16 июля. Все результаты будут отправлены клиентам на электронную почту не позднее 23:59 17 июля. Важно, что компании удалось избежать потери каких-либо данных, а также утечки персональных данных клиентов», — сообщала тогда пресс-служба.

Руководитель отдела информационной безопасности «Хеликс» Александр Луганский также заявил СМИ, что для предотвращения утечки в дальнейшем компания предприняла ряд мер, в том числе сбросила все пароли в личных кабинетах розничных и корпоративных клиентов.

По его словам, внутри сети также были усилены политики безопасности, настроен дополнительный мониторинг и велась постоянная работа над минимизацией риска возможных утечек.

«На данный момент мы продолжаем расследование инцидента и выясняем хронологию атаки. По итогам расследования компанией будет принято решение о необходимости обращения в правоохранительные органы», — сообщил Луганский.

Однако теперь связанный с «Хеликс» Telegram-канал, где пользователи обсуждали ситуацию, закрыт (https://t.me/helixfamilychat). Как сообщили в компании, комментарии для пользователей закрыли временно, «во избежание появления дезинформации от сторонних лиц в текущей ситуации». Также по состоянию на утро 20 июля 2023 года helix.ru демонстрировал ошибку 502 (сейчас сайт заработал в штатном режиме).

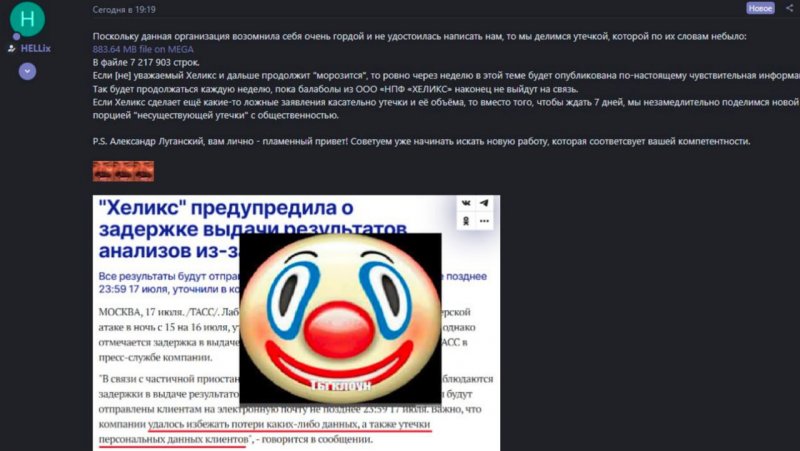

Тем временем, специалисты Telegram-канала in2security пишут, что атаковавшие «Хеликс» злоумышленники начали сливать якобы украденную информацию в даркнете, так как компания отказалась идти с ними на переговоры.

На хак-форуме был опубликован дамп БД клиентов компании размером 884 МБ, насчитывающий 7 300 000 строк. По данным исследователей, в файле содержатся: ID, персональный ID, ФИО, дата рождения, а иногда email, телефон, СНИЛС.

Как видно на скриншоте выше, злоумышленники угрожают вскоре продолжить утечку и слить «по-настоящему чувствительную информацию», если представители компании не выйдут с ними на связь.

UPD.

В пресс-службе «Хеликс» сообщили «Хакеру» следующее:

«Транслируемая злоумышленниками информация о том, что в сеть интернет попала база персональных данных клиентов “Хеликс”, не соответствуют действительности. Со своей стороны мы не зафиксировали утечку данных, а информация, фрагменты которой получила наша ИТ-команда и которую кибермошенники называют базой “Хеликс”, вызывает сомнения в достоверности, т.к. там присутствуют записи о людях, которые никогда не были клиентами “Хеликс”. По оценке компании, это может быть база персональных данных клиентов других организаций, которые ранее подвергались хакерским атакам и чьи базы попали в интернет. На данный момент мы продолжаем расследование данного инцидента и выясняем хронологию атаки. К расследованию привлечены в том числе соответствующие подразделения Федеральной службы безопасности РФ».