✔Крупный производитель автозапчастей Denso пострадал от атаки шифровальщика Pandora - «Новости»

После того как операторы нового шифровальщика Pandora, появившегося на сцене в марте 2022 года, начали сливать данные, представители крупного производителя автозапчастей Denso подтвердили, что компания пострадала от хакерской атаки еще 10 марта 2022 года.

Denso является одним из крупнейших в мире производителей автомобильных запчастей и связана с таким брендам, как Toyota, Mercedes-Benz, Ford, Honda, Volvo, Fiat и General Motors. Denso поставляет производителям широкий спектр электрических и электронных компонентов, систем управления силовыми агрегатами и прочие специализированные детали.

Представители компании сообщают, что на прошлой неделе корпоративная сеть Denso в Германии была взломана. Якобы специалисты производителя обнаружили несанкционированный доступ практически сразу и немедленно отреагировали, отрезав злоумышленников от прочих сетевых устройств и ограничив атаку только немецким подразделением.

Отдельно подчеркивается, что все производственные предприятия и объекты продолжают работать в штатном режиме, так что нарушения цепочки поставок можно не опасаться.

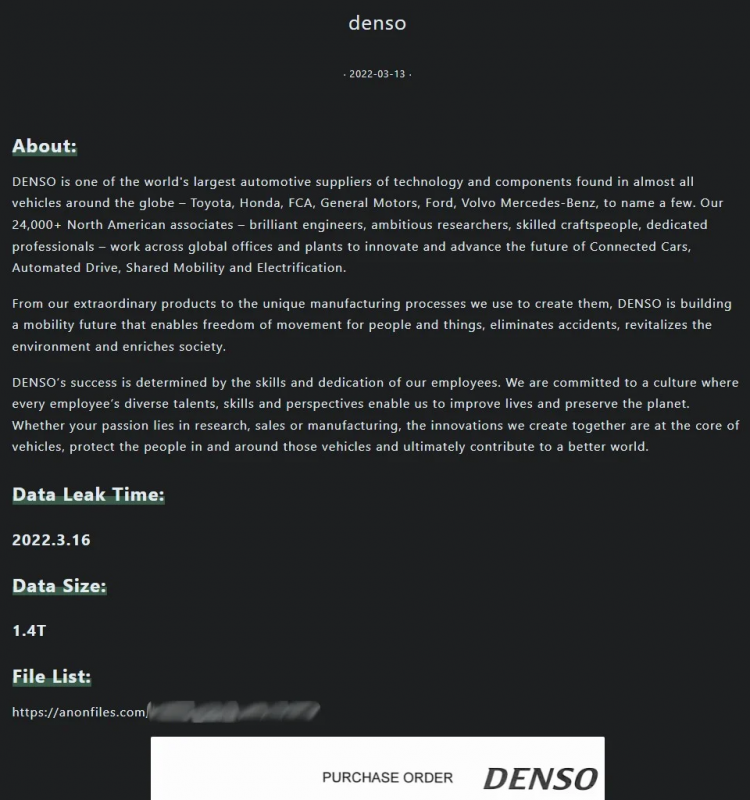

Хотя в Denso уверяют, что атака не повлияла на работу компании, операторы шифровальщика Pandora уже начали публиковать 1,4 Тб файлов, которые якобы были украденных во время взлома компании.

Издание Bleeping Computer, ознакомившееся с уже обнародованными данными, пишет, что утечка содержит заказы на закупки, технические схемы, соглашения о неразглашении и так далее. Их подлинность пока не подтверждена.

Отмечается, что Pandora — это вымогательская группировка с собственным шифровальщиком, однако пока неясно, были ли зашифрованы файлы в сети Denso, и требуют ли хакеры выкуп.

ИБ-исследователи говорят, что еще несколько месяцев назад в даркнете можно было найти объявления о продаже доступа к сети Denso, и компанию предупреждали об украденных учетных данных. Если проблеме не уделили должного внимания, вероятно, это и послужило точкой проникновения для хакеров.

Кроме того, по данным издания, Pandora может быть ребрендингом шифровальщика Rook, на что намекает сходство кода и упаковщиков, используемых злоумышленниками. Как ни странно, в декабре 2021 года операторы Rook так же опубликовали данные, якобы украденные у Denso. Пока неясно, пострадала ли компания от атак дважды или у хакеров произошла какая-то «накладка» с публикацией данных.

При этом есть и другие теории, к примеру, исследователь, известный под ником Arkbird, отмечает, что Pandora использует тот же упаковщик исполняемых файлов, что и малварь NightSky — старый ребрендинг вымогателей LockFile и AtomSilo.