✔Crowdfense предлагает миллионы за эксплоиты для iPhone, Android, WhatsApp и iMessage - «Новости»

Компания Crowdfense предлагает в общей сложности 30 миллионов долларов за эксплоиты для уязвимостей нулевого дня в Android, iOS, Chrome и Safari. В компании объясняют, что за последние несколько лет цены выросли в несколько раз, поскольку взломать перечисленные продукты становится все сложнее.

Основанная в 2017 году компания Crowdfense описывает себя как «исследовательский центр и платформу для приобретения высококачественных 0-day эксплоитов и передового исследования уязвимостей». Такие компании как Crowdfense (например, другой известный брокер эксплоитов — Zerodium), приобретают эксплоиты и информацию об уязвимостях с целью последующей перепродажи другим организациям, обычно правительственным ведомствам и государственным подрядчикам. Те, в свою очередь, утверждают, что используют эти данные отслеживания преступников или наблюдения за ними.

Стоит отметить, что в недавно опубликованном отчете Google сообщалось, что в общей сложности в 2023 году хакеры использовали 97 уязвимостей нулевого дня. При этом поставщики спайвари, которые зачастую плотно сотрудничают с брокерами уязвимостей и эксплоитов, были ответственны за 75% 0-day, нацеленных на продукты Google и Android.

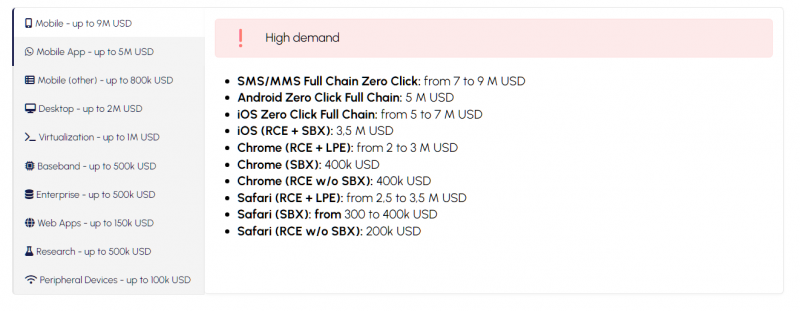

В настоящее время Crowdfense предлагает следующие выплаты:

- от 5 до 7 млн долларов за уязвимости нулевого дня в iPhone;

- до 5 млн долларов за эксплоиты для устройств на базе Android;

- до 3,5 млн долларов за 0-day уязвимости в браузерах Chrome и Safari;

- от 3 до 5 млн долларов за эксплоиты для WhatsApp и iMessage;

- а за zero-click эксплоиты, связанные с SMS- и MMS-сообщениями, в компании и вовсе готовы заплатить рекордные 7–9 млн долларов.

Так, эксплоиты, приводящие к удаленному выполнению кода и побегу из песочницы в iOS, оцениваются в 3,5 млн долларов. Удаленное выполнение кода и локальное повышение привилегий в Chrome может стоит 2–3 млн долларов, а за аналогичные эксплоиты для Safari компания предлагает от 2,5 до 3,5 млн долларов.

В прошлый раз расценки Crowdfense обновлялись в 2019 году, и тогда самые высокие выплаты, которые предлагала компания, составляли 3 млн за уязвимости нулевого дня и эксплоиты для них в Android и iOS.

Дастин Чайлдс (Dustin Childs), руководитель подразделения по изучению угроз в Trend Micro ZDI, объяснил журналистам издания TechCrunch, что такое заметное повышение цен, вероятно, связано с тем, что Apple, Google, Microsoft и другие крупные компании постепенно усложняют взлом своих устройств и приложений.

«Из года в год становится все труднее эксплуатировать любое ПО и устройства, которые мы с вами используем», — говорит Чайлдс.

«По мере того как команды по анализу угроз, такие как Google Threat Analysis Group, обнаруживают все больше уязвимостей нулевого дня, а защита платформ продолжает совершенствоваться, время и усилия, необходимые злоумышленникам, увеличиваются, что приводит к росту стоимости уязвимостей», — соглашается Шейн Хантли (Shane Huntley), глава Google Threat Analysis Group, которая специализируется на отслеживании хакеров и использовании 0-day.

Также TechCrunch дал комментарий и Паоло Станьо (Paolo Stagno), директор по исследованиям Crowdfense:

«Средства защиты, которые применяют производители, работают, и это приводит к тому, что весь процесс [обнаружения уязвимостей] становится намного сложнее, занимает больше времени, что, очевидно, отражается на цене», — пояснил он.

По словам Станьо, еще десять лет назад один исследователь мог найти несколько разу 0-day и развить их в полноценный эксплоит, нацеленный на iPhone или Android. Теперь же для такого потребуется команда специалистов, которая в итоге может не обнаружить ничего. И это тоже способствует росту цен.

Так как ранее брокеры уязвимостей и производители легальной спайвари (например, NSO Group и Hacking Team), нередко подвергались критике, теперь некоторые них теперь обаяны соблюдать требования экспортного контроля, чтобы ограничить возможные злоупотребления со стороны своих клиентов.

По словам Станьо, Crowdfense соблюдает все эмбарго и санкции США, хотя сама компания базируется в Объединенных Арабских Эмиратах. Например, он заявил, что компания не будет продавать свои продукты в Афганистан, Беларусь, Кубу, Иран, Ирак, Северную Корею, Россию, Южный Судан, Судан и Сирию.

TechCrunch отмечает, что в настоящее время Crowdfense предлагает одни из самых высоких выплат за 0-day эксплоиты. Однако в прошлом году Operation Zero, позиционирующая себя российская платформа, занимающаяся приобретением уязвимостей и эксплоитов нулевого дня, объявила, что готова платить до 20 млн долларов за полные цепочки эксплоитов, нацеленные на iOS и Android. Тогда в Operation Zero тоже сообщали о «высоком спросе на рынке».