✔Уязвимость в библиотеке aiohttp уже привлекла внимание хакеров - «Новости»

Исследователи предупреждают, что недавно исправленная уязвимость в Python-библиотеке aiohttp (CVE-2024-23334) уже взята на вооружение хакерами, включая вымогательские группировки, такие как ShadowSyndicate.

Aiohttp — это опенсорсная библиотека, построенная на основе I/O фреймворка Asyncio и предназначенная для обработки большого количества одновременных HTTP-запросов без традиционного потокового нетворкинга. Aiohttp часто используется технологическими компаниями, веб-разработчиками, бэкенд-инженерами и специалистами по анализу данных для создания высокопроизводительных веб-приложений и сервисов, объединяющих данные из множества внешних API.

В конце января 2024 года aiohttp обновилась до версии 3.9.2, в которой устранили уязвимость CVE-2024-23334. Это path traversal баг, затрагивающий все версии aiohttp (начиная с 3.9.1 и старше), который позволяет удаленным злоумышленникам без авторизации получить доступ к файлам на уязвимых серверах.

Проблема связана с недостаточной проверкой при установке follow_symlinks в значение True для статичных маршрутов, что позволяет получить несанкционированный доступ к файлам за пределами статичного корневого каталога сервера.

В конце февраля текущего года на GitHub появился PoC-эксплоит для CVE-2024-23334, а в начале марта на YouTube было опубликовано подробное видеоруководство по эксплуатации бага.

Как теперь сообщают аналитики компании Cyble, их сканеры обнаруживают попытки эксплуатации CVE-2024-23334 начиная с 29 февраля, и атаки лишь усилились в марте. В основном попытки сканирования исходят с пяти IP-адресов, один из которых ранее был отмечен в отчете Group-IB и связан с вымогательской группировкой ShadowSyndicate.

Попытки атак на CVE-2024-23334

Данные Cyble указывают, что злоумышленники уже ищут серверы, использующие уязвимую версию библиотеки aiohttp. Приводят ли эти сканирования к взломам, на данный момент неясно.

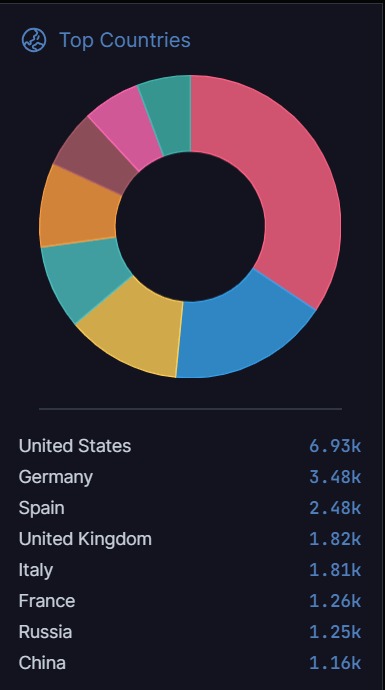

На данный момент в мире насчитывается около 44 170 экземпляров aiohttp, доступных через интернет. Большинство из них (15,8%) находятся в США, за ними следуют Германия (8%), Испания (5,7%), Великобритания, Италия, Франция, Россия и Китай. Так как версии доступных через интернет экземпляров определить невозможно, это затрудняет определение точного количества уязвимых aiohttp-серверов.

По информации Group-IB, ShadowSyndicate — это финансово мотивированные оппортунисты, активные с июля 2022 года. Эту группу связывают с такой вымогательской малварью, как Quantum, Nokoyawa, BlackCat/ALPHV, Clop, Royal, Cactus и Play. Специалисты Group-IB полагают, что эти хакеры работают с несколькими вымогательскими группами.