✔Более 15 000 аккаунтов Roku были взломаны и продавались по 50 центов за штуку - «Новости»

Компания Roku сообщила о хакерской атаке, затронувшей более 15 000 пользователей. Взломанные учетные записи использовались для мошеннических покупок и подписки на стриминговые сервисы. Более того, по данным СМИ, взломанные аккаунты оптом продаются в даркнете.

Roku производит цифровые медиаплееры и специализируется на потоковом контенте, выпуская стики и приставки для потокового вещания, саундбары и телевизоры под управлением своей специализированной ОС. Все это позволяет пользователям получать доступ к таким сервисам, как Netflix, Hulu и Amazon Prime Video.

Также компания позволяет клиентам приобретать подписки на стриминги непосредственно через аккаунт Roku, что позволяет управлять всеми сервисами через одну учетную запись. Причем при добавлении подписки Roku сохраняет информацию о банковских картах клиентов в аккаунте, чтобы ее можно было использовать для будущих покупок.

Как теперь заявили представители Roku, 15 363 учетных записи пользователей были взломаны в результате credential stuffing атак. После взлома злоумышленники получали возможность изменять информацию аккаунта, включая пароли, адреса электронной почты и адреса доставки.

Термином credential stuffing обычно обозначают ситуации, когда имена пользователей и пароли похищаются с одних сайтов, а затем используются на других. То есть злоумышленники имеют уже готовую базу учетных данных (приобретенную в даркнете, собранную самостоятельно и так далее) и пытаются использовать эти данные, чтобы авторизоваться на каких-либо сайтах и сервисах под видом своих жертв. В данном случае, атаки затронули аккаунты Roku.

В итоге пользователи Roku оказывались отрезаны от своих учетных записей, а хакеры могли совершать покупки, используя сохраненную информацию о банковских картах своих жертв. При этом законные владельцы учетных записей не получали писем с уведомлениями и подтверждениями заказов, так как преступники заранее изменяли адрес почты.

«По всей видимости, одни и те же комбинации имен пользователей и паролей использовались для входа в сторонние сервисы, а также в некоторые учетные записи Roku.

В результате неавторизованные лица смогли получить данные для входа в систему из сторонних источников, а затем использовали их для доступа к отдельным учетным записям Roku

Получив доступ, они изменяли информацию для входа в Roku и, в ограниченном числе случаев, пытались приобрести подписку на стриминговые сервисы», — пишут в компании.

По словам представителей Roku, после обнаружения инцидента они обеспечили защиту затронутых учетных записей и принудительно сбросили пароли. Кроме того, команда безопасности платформы провела расследование, и теперь совершенные хакерами покупки будут отменены, а владельцам взломанных учетных записей вернут деньги.

Как пишет издание Bleeping Computer, хакеры уже несколько месяцев проводят credential stuffing атаки на аккаунты Roku, обходя защиту от брутфорса и капчу с помощью определенных URL-адресов и ротации прокси-серверов.

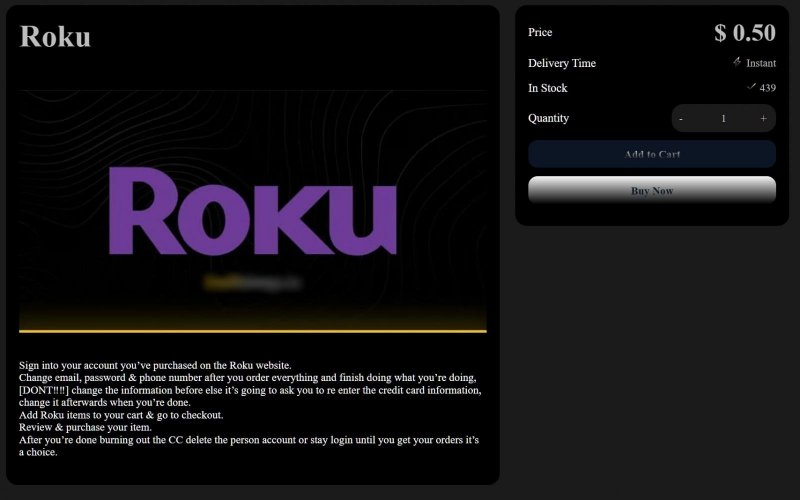

Успешно взломанные аккаунты затем продаются в даркнете, по цене всего 50 центов за штуку. К примеру, на скришноте ниже показана продажа сразу 439 аккаунтов.

Кроме того, продавец учетных записей предоставляет информацию о том, как изменить информацию в аккаунте для совершения мошеннических покупок. Те, кто приобретает ворованные аккаунты, подменяют данные на свои и используют сохраненные банковские карты для покупки камер, пультов дистанционного управления, саундбаров, стриминговых устройств и так далее.

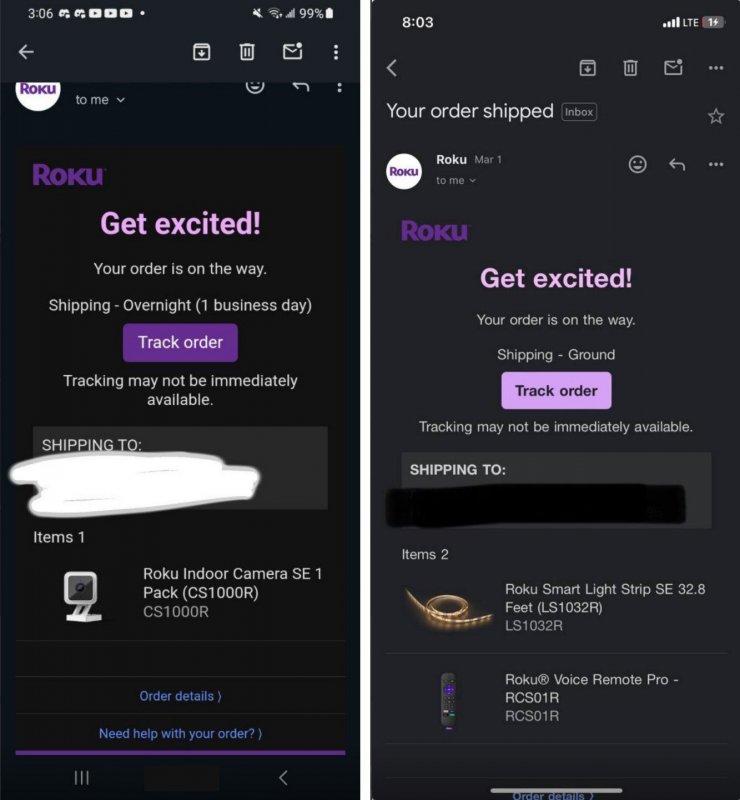

После совершения покупок мошенники нередко хвастаются скриншотами писем с подтверждением заказов в Telegram-каналах.

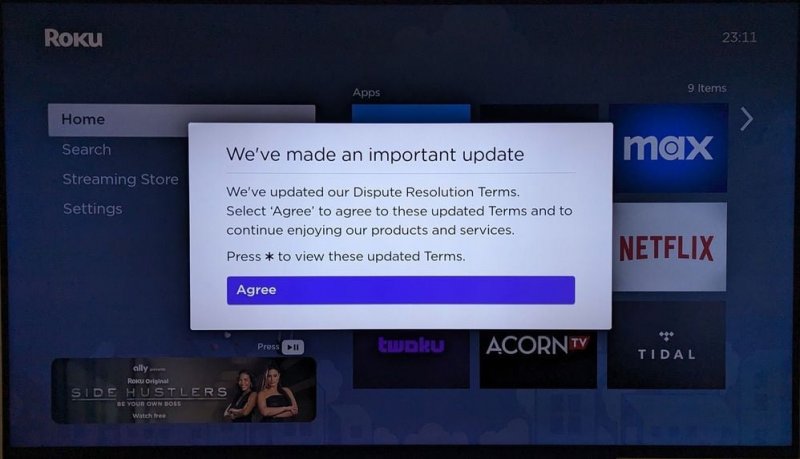

Стоит отметить, что недавно компания Roku внесла изменения в свои правила по разрешению споров, и не позволяла пользователям продолжать работу до тех пор, пока они не примут новое соглашение. Так, согласно новым условиям, прежде чем подавать иски, сначала пользователи обязаны лично (по телефону или видеосвязи) обратиться с любыми претензиями к юридическим представителям компании.

По информации издания, новые правила отчасти были связаны именно с credential stuffing атаками и финансовыми махинациями, которые проводились через взломанные аккаунты Roku. Впрочем, в компании сообщили Bleeping Computer, что эта информация не соответствуют действительности.