✔Утекли новые исходные коды малвари хак-группы Conti - «Новости»

Новая утечка данных, касающаяся хак-группы Conti, была опубликована в Twitter. Неизвестный, скомпрометировавший серверы хакеров в прошлом месяце, опубликовал еще одну партию исходных кодов группировки.

Напомню, что эта история началась еще в феврале 2022 года, когда анонимный ИБ-исследователь, имевший доступ к инфраструктуре хакеров (по другим данным это был украинский участник самой хак-группы), решил отомстить Conti. Дело в том, что группировка объявила, что в свете «специальной военной операции» в Украине полностью поддерживает действия российского правительства.

В итоге сначала в открытый доступ были выложены все внутренние чаты хакеров за последний год (339 файлов JSON, каждый из которых — это лог за отдельно взятый день), а затем была опубликована еще одна порция логов (еще 148 файлов JSON, содержащие 107 000 внутренних сообщений группировки) и другие данные, связанные с Conti, в том числе исходный код панелей управления, API BazarBackdoor, старый исходный код шифровальщика, скриншоты серверов и многое другое.

В минувшие выходные этот же человек (ContiLeaks в Twitter) загрузил архив с исходным кодом малвари Conti версии 3 на VirusTotal. Хотя архив защищен паролем, пароль можно легко угадать, почитав твиты ContiLeaks.

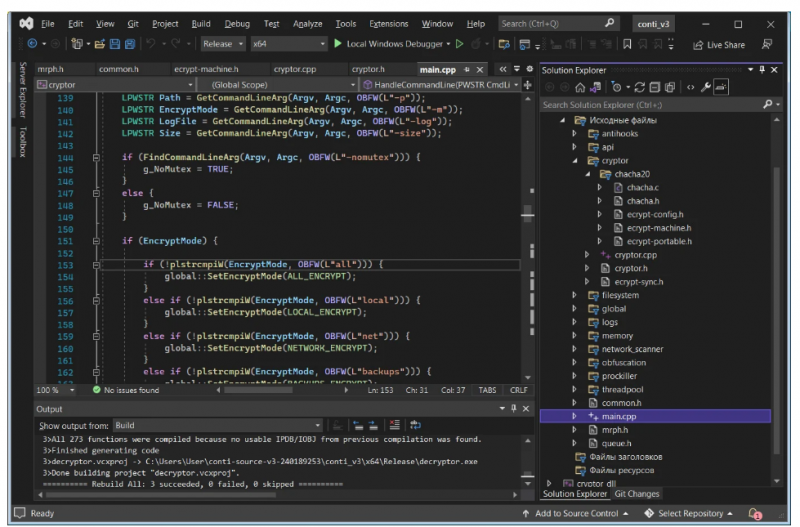

Этот исходный код гораздо новее, чем опубликованная ранее версия: дата последнего изменения — 25 января 2021 года. Как и в предыдущий раз, утечка представлена в формате Visual Studio и позволяет любому желающему скомпилировать работающий вымогатель и дешифратор для него. Журналисты издания Bleeping Computer пишут, что им удалось без труда скомпилировать исходники, получив исполняемые файлы cryptor.exe, cryptor_dll.dll и decryptor.exe.

Эксперты и СМИ отмечают, что публикация исходных кодов шифровальщика (особенно такого сложного как Conti) может иметь катастрофические последствия как для компаний, так и для потребителей. Дело в том, что другие хакеры могут использовать утекшие исходники для создания собственных вымогателей и своих операций.

За примерами не нужно ходить далеко: в прошлом на базе опенсорсного шифровальщика Hidden Tear, исходный код которого был свободно доступен на GitHub, были созданы десятки других вредоносов. Аналогичная ситуация наблюдалась и после утечки в открытый доступ исходного кода вымогателя Babuk, который быстро адаптировали для своих нужд другие злоумышленники. Увы, можно ожидать, что Conti не станет исключением.