✔На китайском состязании Tianfu Cup 2021 взломали Windows 10, iOS 15, Ubuntu, Chrome - «Новости»

Китайские ИБ-специалисты получили 1,88 миллиона долларов на Tianfu Cup, крупнейшем и самом престижном хакерском соревновании в стране. Во время состязания были успешно взломаны Windows 10, iOS 15, Google Chrome, Apple Safari, Microsoft Exchange Server, Ubuntu 20 и не только.

Tianfu Cup очень похож на известное соревнование Pwn2Own и был создан именно после того, как в 2018 году китайское правительство запретило местным ИБ-исследователям участвовать в хакерских конкурсах, организованных за рубежом. Правила Tianfu Cup и Pwn2Own похожи: суть состязания заключается в том, чтобы использовать ранее неизвестные уязвимости и с их помощью взломать конкретное приложение или устройство. Если эксплоит сработал, и атака удалась, исследователи получают за это баллы, а в итоге и денежные призы.

Равно как и во время Pwn2Own, обо всех использованных эксплоитах и найденных багах сообщают разработчикам скомпрометированных продуктов, и патчи выходят вскоре после завершения соревнования.

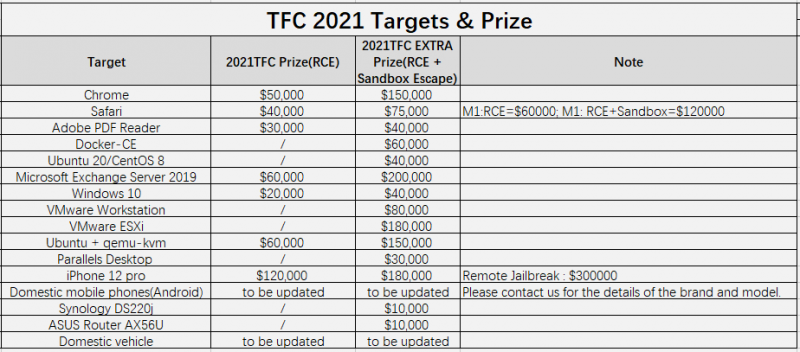

В этом году организаторы объявили о целях для атак еще летом, так что у участников было от трех до четырех месяцев на подготовку эксплоитов. Во время соревнования исследователям дается три попытки по пять минут чтобы запустить свои эксплоиты на устройствах, предоставленных организаторами.

На этот раз соревнование проходило 16 и 17 октября в городе Чэнду. Победителями стали эксперты китайской ИБ-фирмы Kunlun Lab, которые забрали домой 654 500 долларов, что составляет примерно треть от общего призового фонда.

В список целей для Tianfu Cup 2021 входили 16 устройств и софтверных продуктов, и в итоге соревнование стало одним из самых успешных: 11 участников успешно реализовали атаки против 13 целей. Единственные цели, которые так и не были скомпрометированы: NAS Synology DS220j, смартфон Xiaomi Mi 11 и китайский электромобиль, бренд которого не разглашался (на этот взлом даже не зарегистрировался ни один участник).

Зато успешные эксплоиты были продемонстрированы для:

- Windows 10 (взломана 5 раз);

- Adobe PDF Reader (взломан 4 раза);

- Ubuntu 20 (взломана 4 раза);

- Parallels VM (взломан 3 раза);

- iOS 15 (взломан 3 раза);

- Apple Safari (взломана 2 раза);

- Google Chrome (взломан 2 раза);

- Роутер ASUS AX56U (взломан 2 раза);

- Docker CE (взломан 1 раз);

- VMWare ESXi (взломан 1 раз);

- VMWare Workstation (взломан 1 раз);

- qemu VM (взломан 1 раз);

- Microsoft Exchange (взломан 1 раз).

Большинство эксплоитов использовали уязвимости для повышения привилегий и удаленного выполнения кода. Однако две атаки выделялись среди прочих. Первая представляла собой цепочку атак с удаленным выполнением кода без какого-либо взаимодействия с полностью пропачтенной iOS 15, работающей на последнем iPhone 13. Вторая представляла собой простую двухуровневую цепочку эксплоитов для удаленного выполнения кода в Google Chrome.

The iPhone 13 Pro Safari escaped from prison remotely, and Chian Pangu won the highest single bonus of $300000 in history.🎉🎉@mj0011sec pic.twitter.com/rrCa1cGcnN

— HBS (@765075247Hbs) October 16, 2021

First confirmed entry for day1 of TianfuCup, Kunlun Lab @S0rryMybad pwned Google Chrome to get Windows system kernel level privilege with only two bugs. First time since 2015 as I remembered https://t.co/xy1dTzl1GV

— mj0011 (@mj0011sec) October 16, 2021

В этом году к соревнованиям было приковано внимание всего мира, так как показанный в прошлом году на Tianfu Cup эксплоит для iOS в итоге использовался китайскими властями для слежки за уйгурским населением. Этот факт окончательно убедил многих ИБ-специалистов в том, что власти страны запретили китайским исследователям участвовать в хакерских конкурсах за границей, чтобы лучше использовать их потенциал для собственных операций.