✔Новый PowerShell-бэкдор маскируется под обновление Windows - «Новости»

ИБ-эксперты из компании SafeBreach нашли ранее недокументированный и «необнаружимый» PowerShell-бэкдор, который уже активно используется злоумышленниками и применялся для атак как минимум на 69 целей.

«Этот скрытный инструмент собственной разработки и связанные с ним управляющие серверы, похоже, являются работой изощренного неизвестного злоумышленника, на счету которого уже около 100 жертв», — отмечают исследователи в своем отчете.

Бэкдор распространяется через направленный фишинг, в составе вредоносных документов Word, которые обычно замаскированы под предложения о работе. После открытия такого документа внутри него срабатывает макрос, который доставляет PowerShell-скрипт updater.vbs на компьютер жертвы, и тот создает запланированную задачу, утверждающую, что она является частью обновления Windows.

Приманка из письма хакеров

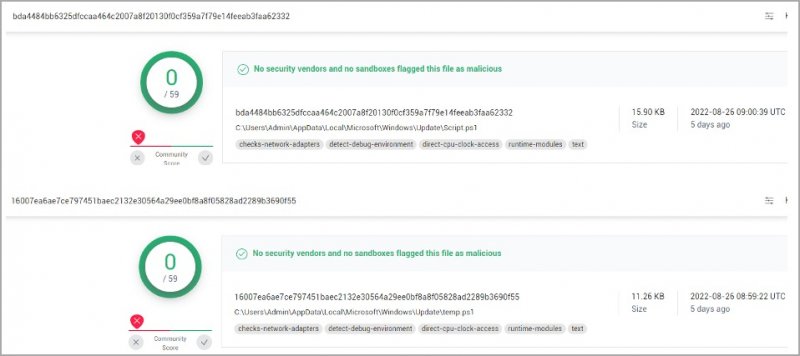

Затем VBS-скрипт выполняет два других скрипта PowerShell (Script.ps1 и Temp.ps1), которые хранятся внутри самого вредоносного документа в обфусцированном виде. Когда аналитики SafeBreach впервые обнаружили эти скрипты, ни один из продуктов, представленных на VirusTotal, не определял их как вредоносные.

Script.ps1 подключается к С&C-серверам злоумышленников, отправляет идентификатор жертвы своим операторам, а затем ожидает дальнейших команд, которые получает в зашифрованном виде (AES-256 CBC). Основываясь на подсчете таких идентификаторов, аналитики пришли к выводу, что на управляющих серверах атакующих зарегистрировано около 69 жертв, что, вероятно, соответствует примерному количеству взломанных компьютеров.

Скрипт Temp.ps1, в свою очередь, декодирует команды, полученные от сервера в качестве ответа, выполняет их, а затем шифрует и загружает результат через POST-запрос на управляющий сервер.

Эксперты создали скрипт, который расшифровал команды операторов малвари, и выяснили, что две трети из них предназначались для хищения данных, а остальные использовались для составления списков пользователей, файлов, удаления файлов и учетных записей, а также составления списков клиентов RDP.

Исследователи считают, что этот PowerShell-бэкдор, похоже, создан некими неизвестными ранее злоумышленниками, и пока данных слишком мало, чтобы говорить об атрибуции этих атак.