✔Разработчики WordPress принудительно обновили плагин Jetpack на 5 млн сайтов - «Новости»

Компания Automattic, разрабатывающая CMS WordPress, развернула принудительное обновление для популярного плагина Jetpack на 5 000 000 сайтов, где тот установлен.

Jetpack предоставляет своим пользователям бесплатные функции для безопасности, производительности и управления сайтом, включая защиту от брутфорс-атак, резервное копирование, безопасный вход в систему и сканирование на наличие вредоносных программ. Плагин создан и поддерживается самой компанией Automattic, которая также разрабатывает WordPress.

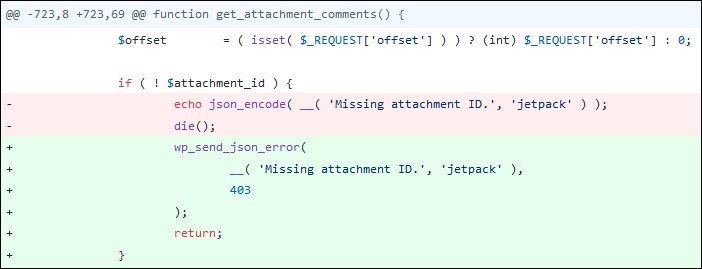

Недавно в Jetpack нашли уязвимость, скрывавшуюся в функции Carousel, благодаря которой можно отображать комментарии для каждого изображения. Никаких подробностей об этом баге пока не сообщается, однако известно, что Automattic решила проблему, изменив логику авторизации.

В заявлении компании сказано, что баг затрагивает все версии плагина, начиная с Jetpack 2.0, выпущенного в ноябре 2012 года. Разработчики Jetpack добавляют, что им не известно об эксплуатации этой проблемы хакерами в реальных атаках.

«Но теперь, когда вышло обновление, это лишь вопрос времени, когда кто-то попытается воспользоваться этой уязвимостью», — предупреждают разработчики.

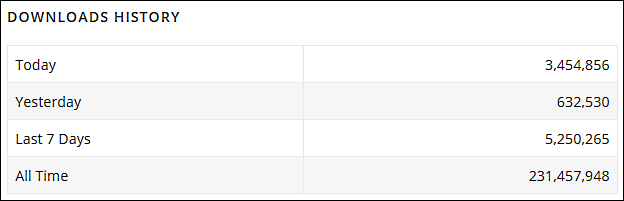

Так как специалисты подготовили и принудительно распространяют патчи для всех версий плагина, начиная с версии 2.0, в настоящее время статистика загрузок, доступная на WordPress Plugins, повреждает, что обновления уже получили большинство установок.

Это не первый раз, когда Automattic выпускает принудительные обновления безопасности для исправления плагинов или самой CMS. Ранее разработчик ядра WordPress Сэмюэл Вуд (Samuel Wood) говорил, что данная функция использовалась «много раз», хотя не уточнял деталей. В 2015 году другой разработчик WordPress заявлял, что функция принудительного обновления плагинов использовалась только пять раз с момента ее появления в 2013 году.