✔Фальшивая CAPTCHA в Telegram вынуждает запускать вредоносные PowerShell-скрипты - «Новости»

Хакеры воспользовались новостью о помиловании Росса Ульбрихта, чтобы заманивать пользователей в Telegram-канал, где их обманом вынуждают выполнить вредоносный PowerShell-код.

Первыми эту атаку заметили специалисты VX-underground, и она относится к типу ClickFix (ClearFake или OneDrive Pastejacking). В последнее время различные вариации ClickFix-атак встречаются часто. Обычно жертв заманивают на мошеннические сайты и обманом заставляют выполнять вредоносные команды PowerShell, вручную заражая свою систему вредоносным ПО. Так, злоумышленники оправдывают необходимость выполнения команд решением проблем с отображением контента в браузере или требуют, чтобы пользователь решил фальшивую CAPTCHA.

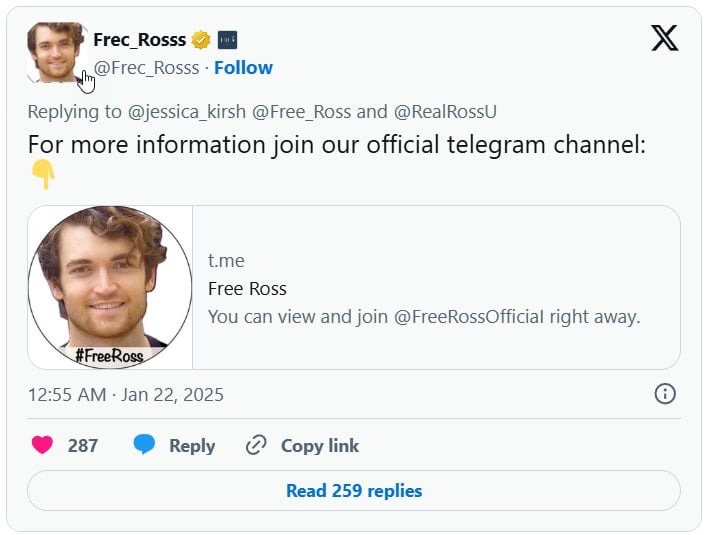

В настоящее время атакующие эксплуатируют свежую новость о том, что президент США Дональд Трамп помиловал Росса Ульбрихта — основателя закрытого в 2013 году даркнет-маркетплейса Silk Road.

Мошенники используют фальшивые учтенные записи в X (бывший Twitter), выдавая себя за связанное с Россом Ульбрихтом движение Free Ross, направляя пользователей в якобы официальные Telegram-каналы. Однако другие приманки могут быть не связаны с Ульбрихтом.

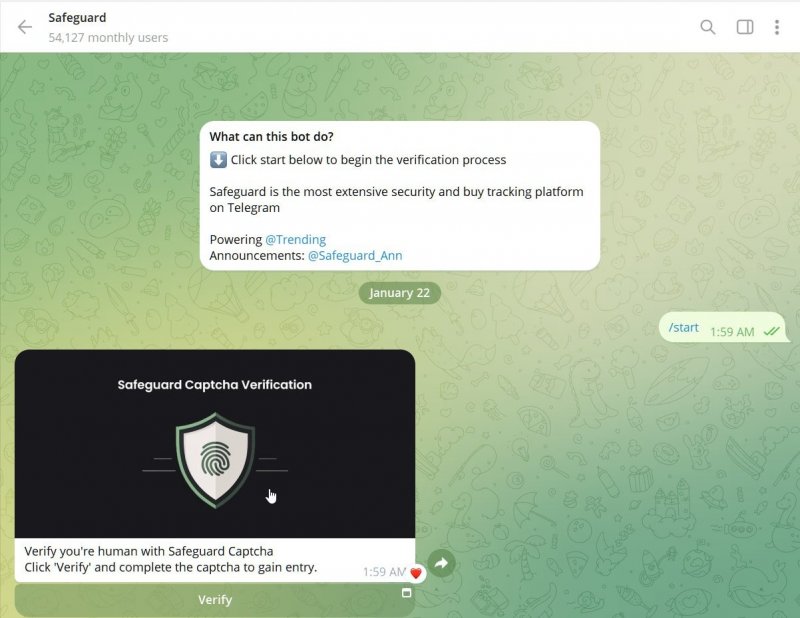

После перехода по такой ссылке пользователи видят сообщение о необходимости пройти проверку через некий инструмент (бота) под названием Safeguard Captcha.

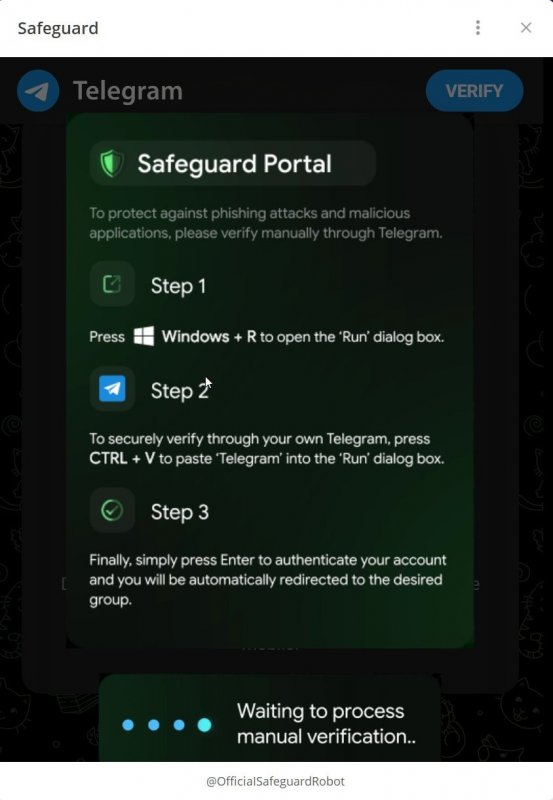

В этом Telegram-приложении PowerShell-команда автоматически копируется в буфер обмена жертвы, и пользователю предлагают открыть Windows Run и выполнить ее, якобы для прохождения аутентификации.

Как сообщает издание Bleeping Computer, код из буфера обмена загружает и выполняет PowerShell-скрипт, который в итоге скачивает ZIP-архив с сайта openline[.]cyou. Этот архив содержит множество файлов, включая identity-helper.exe, который, судя по данным VirusTotal, представляет собой загрузчик Cobalt Strike.

Специалисты напоминают, что ни в коем случае нельзя запускать скопированные в интернете команды через Windows Run или в терминале PowerShell (особенно если пользователь не знает, что делает), а любая обфускация должна расцениваться как тревожный сигнал.