✔180 000 брандмауэров SonicWall уязвимы перед DoS и выполнением произвольного кода - «Новости»

Исследователи обнаружили, что более 178 000 межсетевых экранов SonicWall, интерфейс управления которых доступен через интернет, уязвимы для атак типа отказ в обслуживании (DoS) и удаленного выполнения произвольного кода (RCE).

Специалисты Bishop Fox рассказали, что устройства подвержены двум DoS-уязвимостям (CVE-2022-22274 и CVE-2023-0656), первая из которых также позволяет злоумышленникам удаленно выполнить код.

«Используя BinaryEdge, мы просканировали межсетевые экраны SonicWall с интерфейсами управления, открытыми для доступа через интернет, и обнаружили, что 76% из них (178 637 из 233 984) уязвимы к одной или обеим указанным проблемам», — сообщают в компании.

Хотя обе уязвимости одинаковы по сей сути, так как вызваны повторным использованием одного и того же уязвимого шаблона кода, они могут использоваться с разными путями HTTP URI.

«Наше исходное исследование подтвердило заявления производителя об отсутствии эксплоита, однако, обнаружив уязвимый код, мы выяснили, что год спустя об этой же проблеме было объявлено как о CVE-2023-0656, — рассказывают эксперты. — Мы обнаружили, что CVE-2022-22274 вызвана тем же уязвимым шаблоном кода, использованным в другом месте, и эксплоит сработал против трех дополнительных путей URI».

Отмечается, что даже если злоумышленники не смогут выполнить код на целевом устройстве, они могут использовать уязвимости, чтобы перевести девайс в режим обслуживания, после чего для восстановления его работоспособности потребуется вмешательство администратора. То есть атакующие в любом случае могут использовать уязвимости для отключения пограничных межсетевых экранов и VPN-доступа к корпоративным сетям, который те предоставляют.

Хотя специалисты SonicWall Product Security Incident Response Team (PSIRT) утверждают, что у них нет данных об использовании этих уязвимостей хакерами, известно, что эксплоит для CVE-2022-22274 уже свободно доступен в сети.

«SSD Labs опубликовала технический отчет об ошибке, содержащий proof of concept и два пути URI, где ошибка может быть использована», — объясняют специалисты Bishop Fox.

В итоге администраторам рекомендуется убедиться, что интерфейс управления для их устройств SonicWall не доступен из интернета, а также как можно скорее обновить прошивку до последних версий.

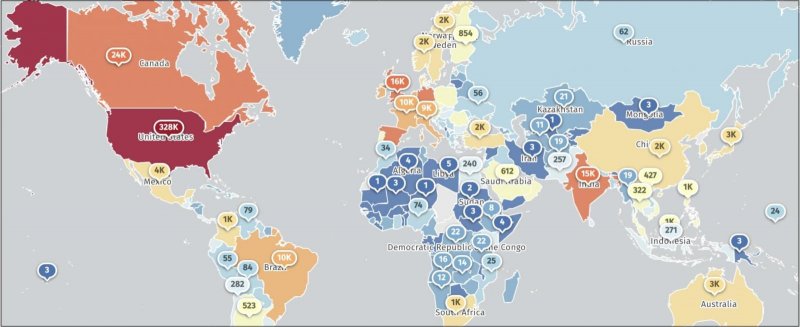

По информации Shadowserver, более 500 000 межсетевых экранов SonicWall в настоящее время доступны через интернет, и из них более 328 000 находятся в США.