✔50 000 сайтов на WordPress уязвимы перед удаленным выполнением кода из-за бага в плагине - «Новости»

В плагине для резервного копирования Backup Migration, который начитывает более 90 000 установок, обнаружили критическую уязвимость. Баг позволяет злоумышленникам удаленно выполнять код и полностью компрометировать уязвимые ресурсы.

Уязвимость получила идентификатор CVE-2023-6553 и набрала 9,8 балла из 10 возможных по шкале CVSS. Проблема была обнаружена багхантерами из Nex Team, которые сообщили о ней специалистам Wordfence, в рамках недавно запущенной программы bug bounty.

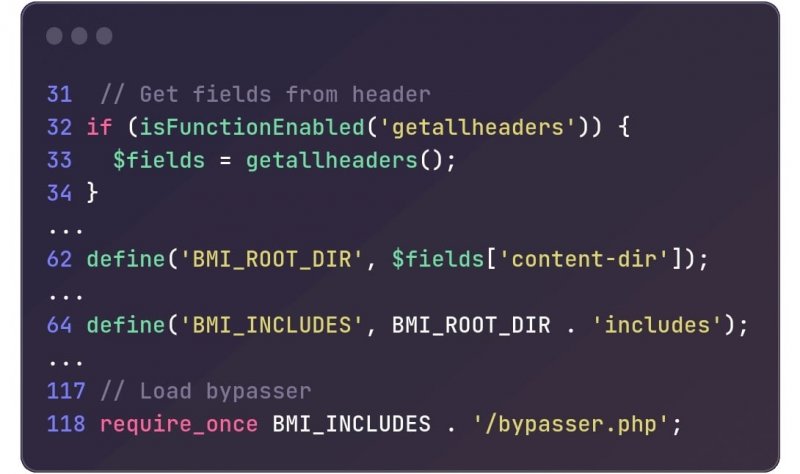

Проблема затрагивает все версии Backup Migration вплоть до 1.3.6, и злоумышленники могут использовать ее в несложных атаках, которые не потребуют участия пользователей. CVE-2023-6553 позволяет неаутентифицированным атакующим захватывать целевые сайты через удаленное выполнение кода посредством PHP-инъекции в файл /includes/backup-heart.php.

«Злоумышленник может контролировать значения, передаваемые в include, и впоследствии использовать их для удаленного выполнения кода. Таким образом, неаутентифицированные атакующие могут легко выполнить код на сервере», — говорится в сообщении Wordfence.

Wordfence уведомила разработчиков плагина Backup Migration о критической ошибке 6 декабря, и спустя всего несколько часов разработчики выпустили патч.

К сожалению, несмотря на релиз исправленной версии плагина Backup Migration (1.3.8), около 50 000 сайтов под управлением WordPress все еще используют уязвимую версию, как показывает официальная статистика WordPress.org.

Администраторам настоятельно рекомендуется как можно скорее обновить плагин и защитить свои сайты от потенциальных атак CVE-2023-6553.