✔LinkedIn сканирует более 6000 расширений для Chrome и собирает данные - «Новости»

Исследователи заметили, что сайт LinkedIn использует скрытые jаvascript-скрипты для сканирования браузеров посетителей: платформа проверяет наличие тысяч расширений и собирает данные об устройствах.

Как сообщается в отчете, подготовленном ассоциацией Fairlinked e.V., которая объединяет коммерческих пользователей LinkedIn, платформа, принадлежащая компании Microsoft, внедряет jаvascript в пользовательские сессии, проверяет наличие тысяч браузерных расширений, а полученные результаты привязывает к конкретным пользователям.

Авторы отчета утверждают, что таким образом LinkedIn собирает конфиденциальную информацию о людях и компаниях, ведь аккаунты на платформе привязаны к реальным именам, работодателям и должностям. Более того, в отчете говорится, что LinkedIn сканирует свыше 200 продуктов прямых конкурентов (Apollo, Lusha, ZoomInfo и другие), и, обладая информацией о работодателе каждого пользователя, получает возможность составлять списки клиентов конкурирующих компаний.

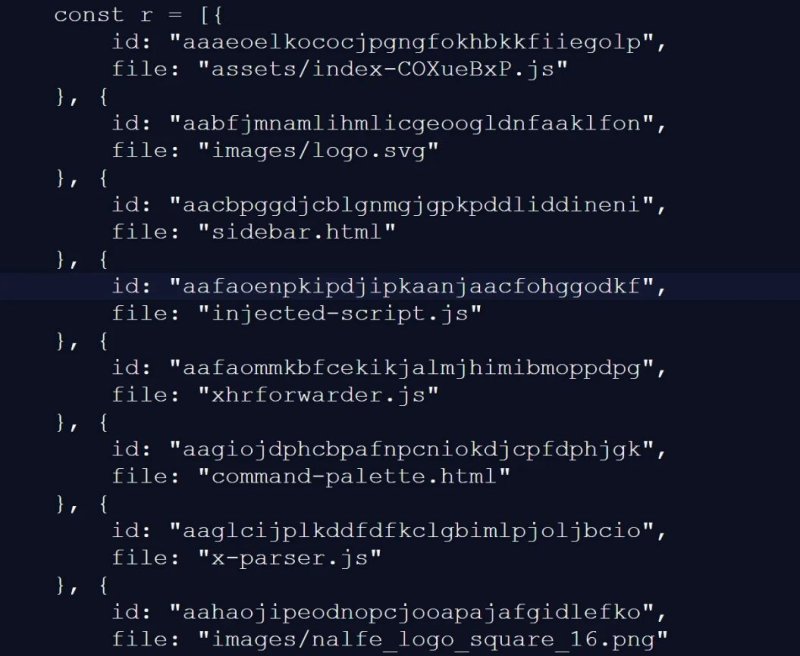

Журналисты издания Bleeping Computer частично подтвердили выводы исследователей, проведя собственные тесты. В частности, они обнаружили jаvascript-файл с рандомизированным именем, который загружал сайт LinkedIn. Скрипт проверял 6236 браузерных расширений, пытаясь получить доступ к файловым ресурсам по конкретным ID (это известная техника для обнаружения установленных расширений).

Издание пишет, что об этом скрипте для фингерпринтинга уже сообщалось в 2025 году, однако тогда он проверял лишь около 2000 расширений. В другом репозитории на GitHub, появившемся два месяца назад, содержатся уже около 3000 записей расширений, то есть список продолжает расти.

Среди сканируемых расширений обнаружились не только связанные с LinkedIn инструменты, но и языковые, грамматические расширения, а также утилиты для налоговых специалистов. Помимо этого скрипт собирает информацию об устройстве посетителя: количество ядер CPU, объем доступной памяти, разрешение экрана, часовой пояс, языковые настройки, состояние батареи, данные об аудио и параметры хранилища.

Представители LinkedIn не отрицают сам факт сканирования расширений, однако заявляют, что делают это для защиты платформы и пользователей.

Более того, в компании заявили, что отчет BrowserGate подготовлен человеком, чей аккаунт заблокировали за скрапинг контента. По словам представителей компании, автор отчета — разработчик расширения Teamfluence — после блокировки аккаунта подал на LinkedIn в суд в Германии, пытаясь оспорить действия платформы. Однако суд встал на сторону LinkedIn и заключил, что практики разработчика в отношении данных нарушали закон.

Как бы то ни было, факт остается фактом: сайт LinkedIn использует скрипт для фингерпринтинга, который обнаруживает более 6000 расширений в Chromium-браузерах и собирает дополнительные данные о системах посетителей.

Отметим, что подобные техники не новы. К примеру, в 2020 году компанию eBay уличили в автоматическом сканировании портов на устройствах посетителей для обнаружения ПО удаленного доступа. Позже аналогичные скрипты находили на сайтах Citibank, TD Bank, Equifax и ряда других компаний.