✔Anthropic: хакеры использовали Claude в масштабной кибероперации - «Новости»

Компания Anthropic сообщает, что пресекла масштабную вредоносную операцию, в рамках которой, в июле 2025 года, злоумышленники использовали Claude для кражи персональных данных и вымогательства. Выкупы, которые требовали хакеры, порой превышали 500 000 долларов США.

В опубликованном отчете Anthropic предупреждает, что инструменты на основе ИИ теперь широко применяются для совершения киберпреступлений и содействия мошенничеству.

Компания сообщает, что разрабатывает специализированные классификаторы на основе машинного обучения, которые помогут выявлять определенные паттерны подобных злоупотреблений в будущем.

Наиболее примечательным моментом отчета Anthropic является рассказ о том, что в июле 2025 года в компании обнаружили и пресекли масштабную вредоносную кампанию, где Claude использовался неизвестной хак-группой для автоматизации различных этапов атаки, включая разведку, сбор учетных данных и проникновение в сети жертв.

Атакующие применяли Claude Code на Kali Linux как комплексную платформу для атак. Злоумышленник предоставил модели файл CLAUDE.md с детальным описанием предпочтительной тактики действий, и Claude Code осуществлял автоматизированную разведку, обнаружение целей, занимался эксплуатацией уязвимостей и созданием вредоносного ПО.

«[Claude] создал обфусцированные версии инструмента туннелирования Chisel, чтобы избежать обнаружения Windows Defender, а также разработал совершенно новый код прокси-сервера TCP, который вообще не использует библиотеки Chisel», — гласит отчет.

Также ИИ выполнял кражу данных, анализ и помогал создавать записки с требованием выкупа.

«Атакующие нацеливались как минимум на 17 различных организаций, включая медицинские учреждения, службы экстренного реагирования, государственные и религиозные организации, — рассказывают представители Anthropic. — Вместо шифрования украденной информации традиционным вымогательским ПО, злоумышленники угрожали публично раскрыть украденные данные и пытались вымогать выкупы, которые иногда превышали 500 000 долларов США».

Специалисты пишут, что разведка включала сканирование тысяч VPN-эндпоинтов для выявления уязвимых систем. Получив первоначальный доступ, атакующие проводили энумерацию пользователей и изучали сеть для извлечения учетных данных и закрепления на хостах.

Кроме того, эта вредоносная активность, получившая кодовое название GTG-2002, была примечательна тем, что Claude использовался для принятия «тактических и стратегических решений». То есть ИИ самостоятельно решал, какие данные нужно извлекать из сетей жертв, а также создавал вымогательские послания, анализируя финансовые показатели жертв для определения подходящей суммы выкупа (от 75 000 до 500 000 долларов в биткоинах).

В Anthropic пишут, что невзирая на предпринятые компанией шаги по предотвращению подобных злоупотреблений, ожидается, что подобные угрозы будут становиться все более распространенными, «поскольку ИИ снижает барьер для входа в сложные киберпреступные операции».

В частности, после обнаружения этой кампании, были заблокированы учетные записи злоумышленников, в защитную систему был добавлен новый классификатор, а подробная информация об инциденте была передана ключевым партнерам компании, чтобы те тоже могли отслеживать подобную вредоносную активность.

Также в отчете компании перечислены и другие примеры злоупотреблений различными возможностями Claude.

- Северокорейские хакеры задействовали Claude в рамках мошеннических схем, связанных с удаленными ИТ-сотрудниками. ИИ применялся для создания детально проработанных фиктивных личностей с убедительными профессиональными биографиями и историями проектов, как в процессе трудоустройства, так и для помощи в повседневной работе в случае успешного найма.

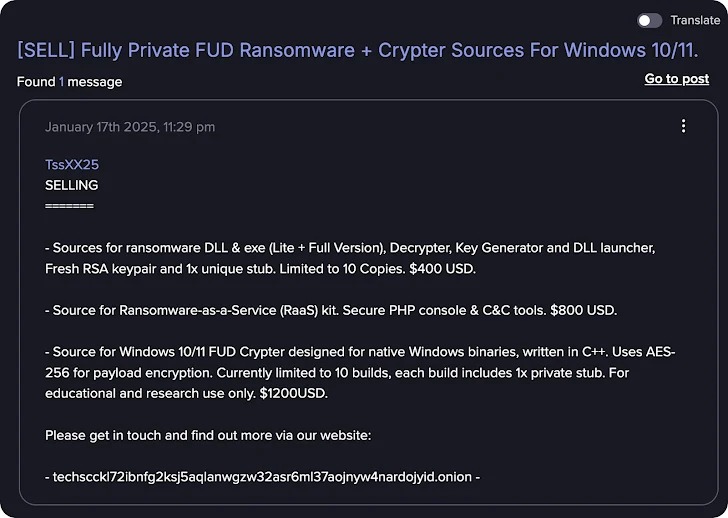

- Британский киберпреступник под кодовым именем GTG-5004 использовал Claude для разработки, маркетинга и распространения нескольких вариантов вымогательского ПО с продвинутыми возможностями по уклонению от обнаружения, шифрованием и антиотладкой. Малварь продавалась на даркнет-форумах вроде Dread, CryptBB и Nulled другим злоумышленникам по цене от 400 до 1200 долларов.

- Китайская хак-группа более девяти месяцев применяла Claude для усиления своих киберопераций, нацеленных на критическую инфраструктуру Вьетнама, включая телекоммуникационных провайдеров, правительственные БД и сельскохозяйственные системы.

- Неизвестный русскоязычный разработчик использовал ИИ для создания малвари с продвинутыми возможностями по уклонению от обнаружения.

- Участник хак-форума xss[.]is применял Model Context Protocol (MCP) и Claude для анализа логов стилеров и построения детальных профилей жертв.

- Испаноязычный злоумышленник задействовал Claude Code для поддержки и улучшения работающего только по приглашениям сервиса для массовой проверки и перепродажи украденных банковских карт.

- Claude применялся как часть Telegram-бота, предлагающего мультимодальные ИИ-инструменты для романтического скама, при этом чат-бот рекламировался как «модель с высоким EQ».

- Еще один неизвестный злоумышленник использовал Claude для запуска сервиса по созданию синтетических личностей, который работал с тремя сервисами для валидации банковских карт.

Реклама вымогателя, созданного с использованием Claude

Кроме того, компания пишет, что пресекла попытки северокорейских хакерских групп, связанных с кампанией Contagious Interview, создать аккаунты на платформе. Сообщается, что хакеры были нацелены на использование ИИ для улучшения своих наборов малвари, создания фишинговых приманок и генерации npm-пакетов.

«Самым поразительным открытием является полная зависимость [злоумышленников] от ИИ при выполнении технических задач, — пишут представители Anthropic о северокорейских хакерах, которые выдают себя за удаленных ИТ-специалистов. — Похоже, они не способны писать код, заниматься дебагингом или даже профессионально общаться без помощи Claude. Тем не менее, они успешно сохраняют рабочие места в компаниях из списка Fortune 500 (согласно публично доступным данным), проходят технические собеседования и выполняют работу, которая удовлетворяет их работодателей».