✔Массовая атака затронула не менее 36 расширений для Google Chrome - «Новости»

Появились новые подробности о фишинговой кампании, направленной на разработчиков расширений для Chrome. Оказалось, что атаки привели к взлому не менее 36 расширений, в которые в итоге был внедрен код для кражи данных.

В конце декабря 2024 года мы рассказывали о том, что расширение швейцарского ИБ-стартапа Cyberhaven и еще как минимум четыре других расширения для Chrome пострадали от атак неизвестных хакеров. Как тогда сообщали специалисты Cyberhaven, злоумышленники могли похитить конфиденциальные данные пользователей скомпрометированных расширений, включая файлы cookie и чужие сессии.

Как стало известно теперь, масштабы атаки были немного шире, чем предполагалось изначально. По последним данным, от аналогичных взломов пострадали разработчики не менее 36 расширений, которыми пользуются свыше 2 600 000 человек.

Судя по сообщениям разработчиков в LinkedIn и Google Groups, вредоносная кампания началась еще 5 декабря 2024 года. Однако было обнаружено, что управляющие домены злоумышленников существовали еще в марте 2024 года.

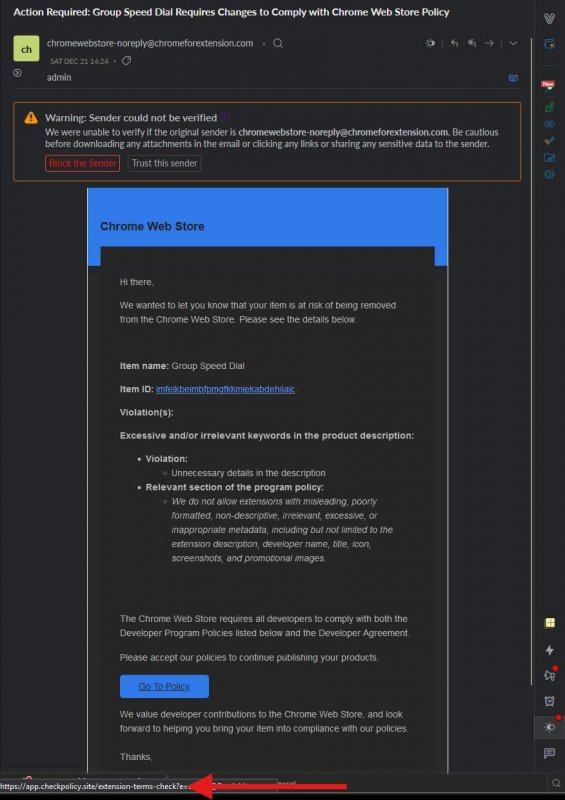

Выяснилось, что атаки на разработчиков начинались с фишинговых писем, в которых злоумышленники использовали такие домены, как supportchromestore[.]com, forextensions[.]com и chromeforextension[.]com.

Письма были оформлены как послания от Google, и в них утверждалось, что расширение нарушает правила Chrome Web Store и вскоре может быть удалено из магазина. Разработчиков старались убедить в том, что описание их продуктов содержит недостоверную информацию, и теперь они должны согласиться с политикой Chrome Web Store.

Вредоносное письмо

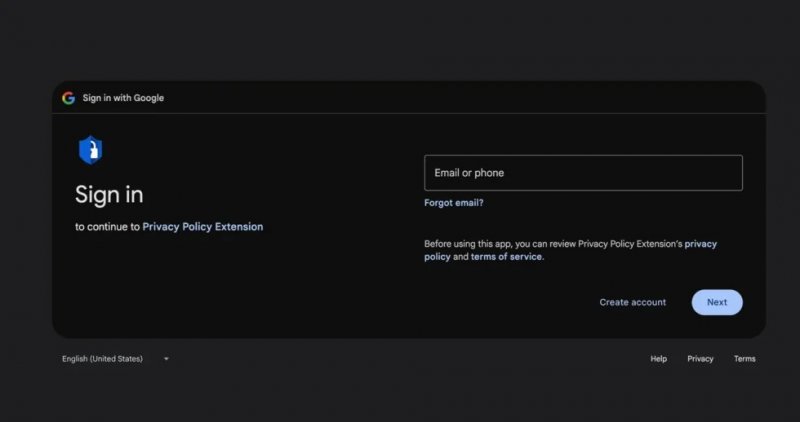

Если разработчик нажимал на встроенную в письмо кнопку Go To Policy и пытался понять, какие правила он нарушил, он попадал на легитимную страницу входа в систему на домене Google для вредоносного OAuth-приложения. Эта страница является частью стандартного процесса авторизации Google и предназначена для предоставления сторонним приложениям разрешений на доступ к определенным ресурсам аккаунта.

Злоумышленники разместили на платформе вредоносное OAuth-приложение под названием Privacy Policy Extension, которое просило жертву предоставить разрешение на управление расширениями в Chrome Web Store через ее учетную запись.

Многофакторная аутентификация (МФА) не помогла защитить учетные записи, поскольку в таком случае прямое одобрение не требуется, и использование OAuth предполагает, что человек полностью понимает объем предоставляемых им разрешений и возможные последствия.

«Наш сотрудник следовал стандартному процессу и по неосторожности авторизировал вредоносное стороннее приложение, — поясняется в отчете об атаке, опубликованном пострадавшей компанией Cyberhaven. — У сотрудника была включена функция Google Advanced Protection и МФА, охватывающая его учетную запись. Но сотрудник не получал запросов МФА. Учетные данные сотрудника в Google не были скомпрометированы».

После получения доступа к аккаунту разработчика, злоумышленники модифицировали расширение, внедряя два вредоносных файла (worker.js и content.js), которые содержали код для кражи данных аккаунтов Facebook*. Затем взломанное расширение публиковалось в Chrome Web Store под видом новой версии.

По информации Extension Total, жертвами этих атак стали 36 расширений, однако индикаторы компрометации указывают на то, что от атак неизвестных пострадало гораздо больше разработчиков.

По данным VirusTotal, злоумышленники заранее зарегистрировали домены для целевых расширений, даже если те не подверглись атаке. Хотя большинство доменов было создано в ноябре и декабре 2024 года, издание Bleeping Computer пишет, что хакеры тестировали эти атаки еще в марте 2024 года.

Сообщается, что внедренный в расширения вредоносный код стремится получить Facebook ID пользователя расширения, токен доступа, информацию об аккаунте, информацию о рекламном аккаунте и бизнес-аккаунтах. Также вредоносный код добавлял лиснера для событий, связанных с кликом мыши, специально для Facebook.com*, и искал изображения QR-кодов, связанных с механизмами двухфакторной аутентификации или CAPTCHA. Вся похищенная таким образом информация в итоге передавалась на управляющий сервер хакеров.

Как отмечают журналисты, обычно бизнес-аккаунты Facebook используются хакерами для осуществления прямых платежей с кредитных счетов жертв, проведения дезинформационных или фишинговых кампаний на платформе, а также могут быть монетизированы напрямую: путем продажи доступа третьим лицам.

*Принадлежит компании Meta, деятельность которой признана экстремистской и запрещена на территории РФ.