✔В Google Play Store нашли рекламную малварь, установленную более 2 млн раз - «Новости»

Специалисты «Доктор Веб» нашли в Google Play Store несколько вредоносных приложений, суммарно установленных более двух миллионов раз. Эти вредоносы показывают пользователям навязчивую рекламу, скрывая при этом свое присутствие на зараженных устройствах.

В своем ежемесячном отчете о мобильных угрозах аналитики «Доктор Веб» рассказали об обнаружении в магазине Google Play троянов, связанных с такими вредоносными семействами как FakeApp, Joker и HiddenAds.

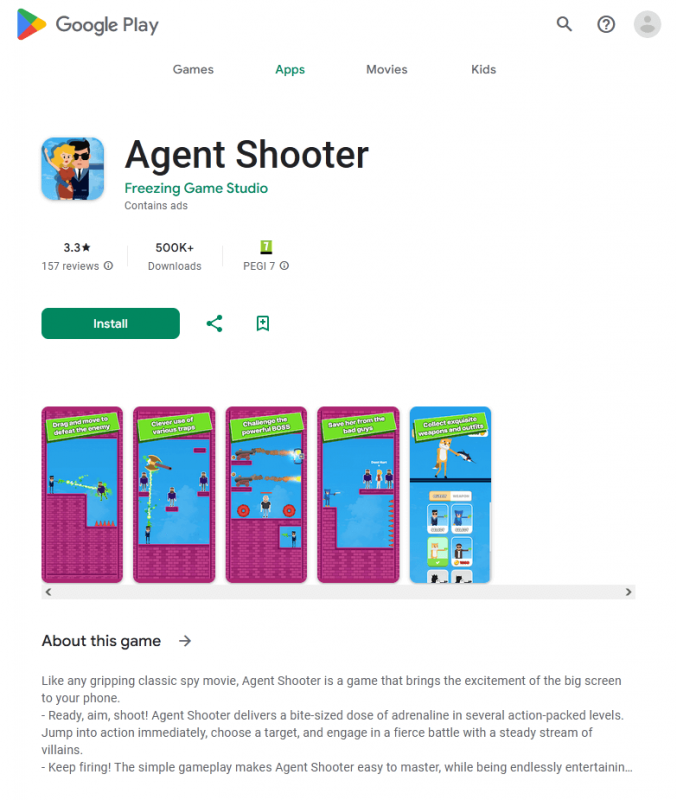

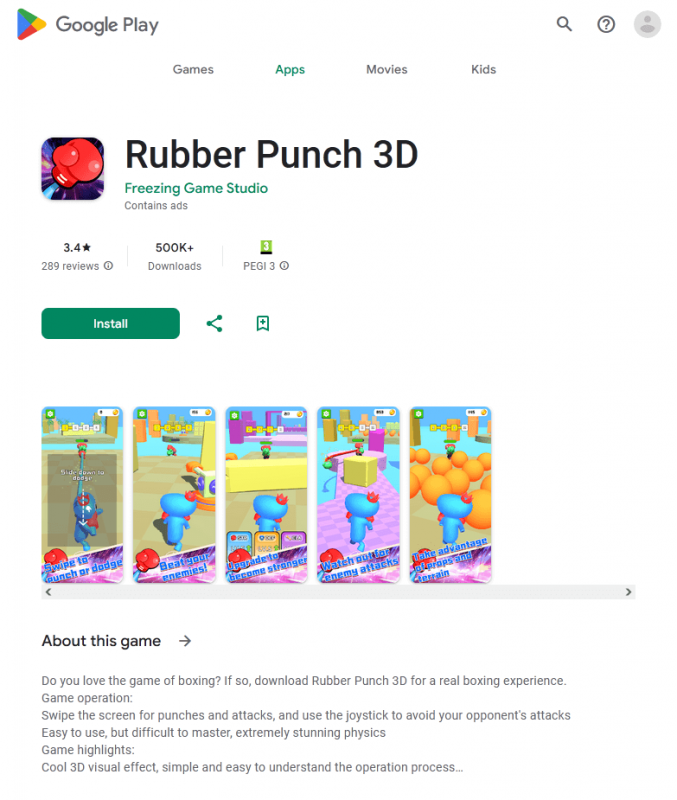

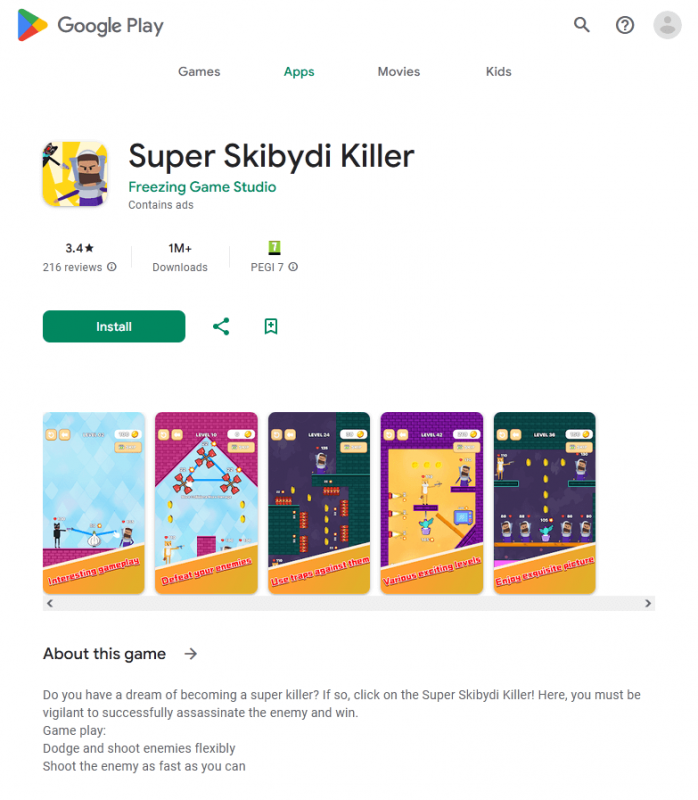

В частности, малварь HiddenAds маскировалась в официальном магазине под различные игры:

- Super Skibydi Killer– 1 000 000 загрузок;

- Agent Shooter– 500 000 загрузок;

- Rainbow Stretch– 50 000 загрузок;

- Rubber Punch 3D– 500 000 загрузок.

Исследователи рассказывают, что после установки на Android-устройства эти трояны пытались скрыться от пользователей. Для этого они подменяли свои значки, расположенные на домашнем экране, прозрачной версией и заменяли их названия на пустые. Кроме того, они могли притвориться браузером Google Chrome, заменяя значки соответствующей копией.

Когда пользователи нажимали на такую иконку, вредоносы запускали браузер для показа рекламы и продолжали работать в фоновом режиме. Это позволяло троянам стать менее заметными и снижало вероятность их преждевременного удаления. Кроме того, если работа вредоносных программ прерывалась, пользователи перезапускали их, думая, что запускают браузер.

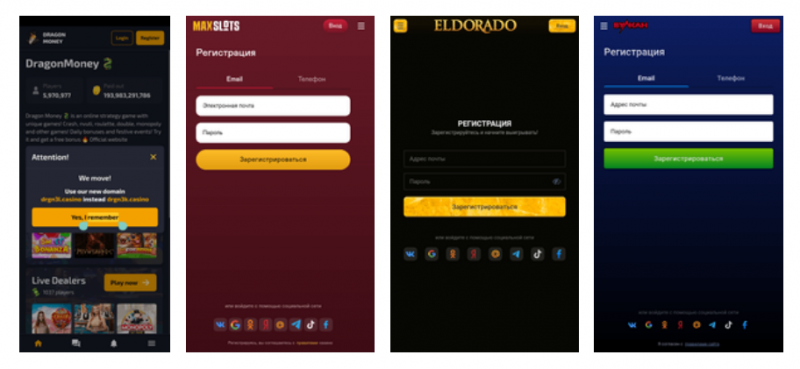

Также аналитики компании выявили несколько приложений семейства FakeApp, которые перенаправляют пользователей на мошеннические сайты, связанные с инвестициями.

Эта мавларь распространялась под видом финансовых программ. Например, приложений для биржевой торговли, справочников и обучающих пособий по инвестированию, домашних бухгалтерий и так далее. На самом деле основной задачей этих вредоносов была загрузка мошеннических сайтов, на которых потенциальным жертвам предлагалось стать «инвесторами».

В других случаях малварь маскировалась под игры, которые загружали подозрительные сайты онлайн-казино, нарушая правила Google Play. Эти приложения тоже успели набрать немало скачиваний:

- Eternal Maze – 50,000 загрузок;

- Jungle Jewels – 10,000 загрузок;

- Stellar Secrets – 10,000 загрузок;

- Fire Fruits – 10,000 загрузок;

- Cowboy's Frontier – 10,000 загрузок;

- Enchanted Elixir – 10,000 загрузок.

К тому же аналитики обнаружили в Google Play два приложения, относящиеся к семейству Joker, которые подписывали пользователей на платные услуги:

- Love Emoji Messenger– 50 000 скачиваний;

- Beauty Wallpaper HD– 1000 скачиваний.

В компании подчеркивают, что в настоящее время все перечисленные угрозы уже удалены из Google Play Store. Исследователи опубликовали хеши всех вредоносных приложений на GitHub.