✔60 000 приложений для Android распространяли рекламную малварь - «Новости»

Аналитики из компании Bitdefender обнаружили, что более 60 000 Android-приложений, замаскированных под легитимные продукты, незаметно устанавливали рекламное ПО на устройства пользователей. Причем эта кампания оставалась никем незамеченной на протяжении полугода.

«На сегодняшний день Bitdefender обнаружила 60 000 разных образцов (уникальных приложений), содержащих рекламное ПО, и мы подозреваем, что на самом деле их гораздо больше», — предупреждают эксперты.

По данным исследователей, эта кампания активна с октября 2022 года. Малварь распространяется под видом защитного ПО, кряков и читов для игр, VPN-сервисов, взломанных версий YouTube и Netflix, а также разнообразных служебных приложений.

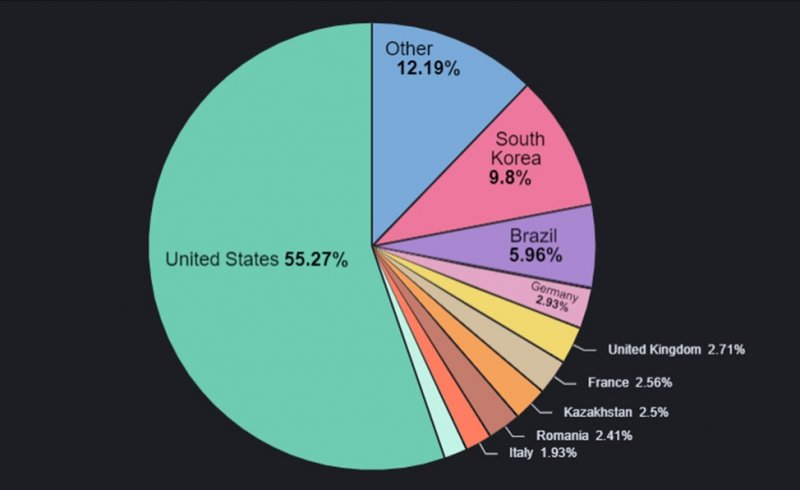

В основном эти атаки нацелены на пользователей из США, Южной Кореи, Бразилии, Германии, Великобритании и Франции.

Вредоносные приложения не представлены в Google Play, но распространяются через сторонние сайты в виде APK. При посещении этих сайтов жертв либо перенаправляют на сайты с рекламой, либо предлагают загрузить искомое приложение.

Когда приложение установлено, оно пытается проникнуть в автозапуск, так как для этого потребовались бы дополнительные привилегии. Вместо этого оно опирается на обычный процесс установки приложений Android, который предлагает пользователям запустить приложение после его установки. Эксперты отмечают, что это палка о двух концах, ведь если пользователь не запустит приложение после установки, оно, вероятно, не будет запущено вовсе.

Также в отчете отмечается, что приложения не имеют иконки и используют символы UTF-8, чтобы их было труднее обнаружить.

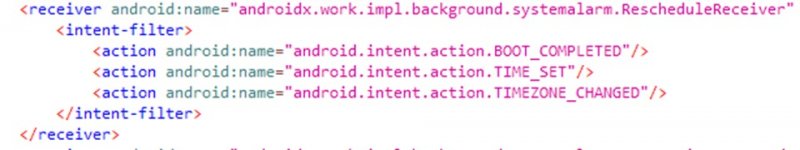

Если жертва все же запустит приложение, оно отобразит ошибку, уведомляющую о том, что приложение якобы не работает в этом регионе, после чего жертве предложат нажать на кнопку «OK» для удаления. На самом деле после нажатия кнопки приложение не удаляется, а просто «засыпает» на два часа, а затем регистрирует два намерения (intent), которые позволят ему запускаться при загрузке или разблокировке устройства. Bitdefender отмечает, что последнее намерение отключено в первые два дня, что помогает избежать обнаружения пользователем.

В итоге приложение связывается с серверами своих операторов и получает рекламные URL-адреса, которые будут использованы в мобильном браузере или в виде полноэкранной рекламы через WebView.

Хотя в настоящее время обнаруженные приложения используются исключительно для показа рекламы, исследователи предупреждают, что злоумышленники могут в любой момент заменить URL-адреса рекламного ПО на другие вредоносные сайты.

«Злоумышленники могут легко изменить тактику и перенаправить пользователей на другие типы вредоносных программ, включая банковские трояны для кражи учетных данных и финансовой информации или программы-вымогатели», — говорят в компании.