✔Обнаружена малварь, скрывающаяся в журналах событий Windows - «Новости»

Эксперты «Лаборатории Касперского» обнаружили необычную вредоносную кампанию, в рамках которой для хранения вредоносного кода используются журналы событий Windows.

Отчет исследователей гласит, что атакующие применяют широкий спектр техник, включая использование NetSPI (бывший SilentBreak) и CobaltStrike, легальных инструментов для пентестинга. Также в цепочку заражения входит целый набор вспомогательных модулей, написанных в том числе на Go. Они используются, чтобы затруднить обнаружение троянов последней ступени атаки.

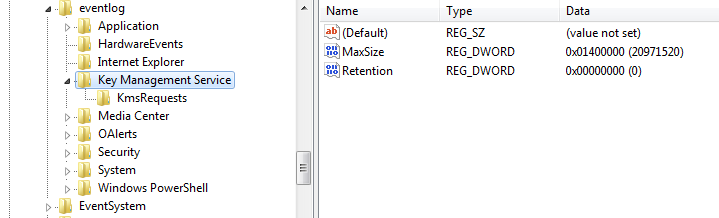

Хотя атаки были обнаружены только в феврале 2022 года, начались они еще осенью 2021 года. При этом аналитики пишут, что ранее не видели, чтобы вредоносный код прятали внутри журналов событий Windows.

За первичное заражение системы отвечает модуль из архива, скачиваемого жертвой. К тому же некоторые файлы для повышения доверия к ним подписаны цифровым сертификатом. Заканчивается эта цепочка установкой сразу нескольких троянов для удаленного управления зараженными устройствами. Они отличаются и способом передачи команд (HTTP или именованные каналы), и даже их набором. У некоторых версий малвари таких команд десятки.

«Помимо использования сразу двух коммерческих инструментов и большого количества модулей нас очень заинтересовал факт хранения зашифрованного шелл-кода в журнале событий Windows. Такую технику скрытия присутствия зловреда в системе можно было бы добавить в матрицу MITRE», — комментирует Денис Легезо, ведущий эксперт по кибербезопасности «Лаборатории Касперского».

Эксперты говорят, что установить атрибуцию этих атак пока не представляется возможным. Лишь отмечается, что код, который аналитики сочли кастомным (трояны, оболочки), не имеет сходства с ранее известными кампаниями или ранее зарегистрированными модулями для SilentBreak.