✔Обнаружен новый руткит Moriya, предназначенный для Windows - «Новости»

Эксперты «Лаборатории Касперского» обнаружили редкую в наше время разновидность вредоносного ПО — руткит Moriya. Дело в том, что после релиза Windows 10 безопасность ОС заметно усилилась, так что в последние годы разрабатывать и успешно использовать руткиты стало значительно сложнее.

Исследователи пишут, что Moriya предназначен для Windows и существует как минимум с 2018 года, просто до недавних пор руткит оставался незамеченным. По данным компании, за это время он использовался для весьма ограниченных и узконаправленных атак (пострадавших пока менее десятка). Наиболее заметными жертвами были две крупные региональные дипломатические организации в Юго-Восточной Азии и Африке, а остальные жертвы находились в странах Южной Азии.

Кто именно является создателем этого руткита неизвестно, но исследователи полагают, что за вредоносом стоит некая китайская кибершпионская группировка.

«Мы опираемся на тот факт, что объекты атак ранее уже подвергались атакам говорящих на китайском злоумышленников и, как правило, находятся в странах, которые часто становятся целями таких преступников. Кроме того, инструменты, использованные злоумышленниками, включая China Chopper, BOUNCER, Termite и Earthworm, являются дополнительным индикатором, подтверждающим нашу гипотезу, поскольку ранее они применялись в кампаниях, приписываемых известным китайским группам», — гласи отчет.

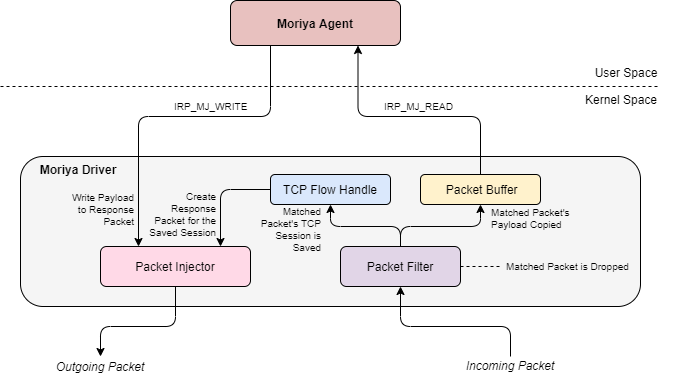

Moriya оставался незамеченным столько лет, так как, например, он применяет хорошо известную тактику: внедряется между сетевым TCP/IP стеком Windows и входящим сетевым трафиком, а затем перехватывает пакеты данных еще до того, как они достигают операционной системы и любого установленного локально антивируса.

Архитектура Moriya

Чтобы проникнуть в сеть интересующей их организации и установить Moriya, злоумышленники обычно компрометировали уязвимые веб-серверы IIS. К примеру, в одной из подтвержденных атак точкой входа послужил сервер, где не было патча для старой уязвимости CVE-2017-7269. Эксплуатируя этот баг, злоумышленники установили на сервер веб-шелл, а затем использовали его для развертывания Moriya.