✔«Яндекс» временно увеличивает награды в «Охоте за ошибками» - «Новости»

Компания «Яндекс» сообщила о запуске нового конкурса в программе «Охота за ошибками». Этичным хакерам предлагается искать в сервисах компании ошибки и уязвимости, которые могут привести к раскрытию чувствительной информации. Максимальная награда за критическую уязвимость составит 2,8 млн рублей (в 5 раз больше обычной выплаты по этим категориям программы).

Сумма вознаграждения будет зависеть от критичности уязвимости, простоты ее использования и влияния на безопасность данных пользователей и партнёров. Конкурс продлится до 31 августа 2023 года.

Охотники за ошибками смогут получить повышенное вознаграждение за отчеты в двух категориях. Первая — IDOR, или небезопасный прямой доступ к объектам. Это уязвимости в механизмах защиты сайтов, через которые злоумышленники могут получить доступ к приватной информации с помощью ошибок в API.

Вторая категория конкурса — другие технические ошибки и уязвимости, которые дают возможность получить доступ к чувствительной закрытой информации. Например, личным закладкам, персональным промокодам или черновикам статей.

«Яндекс» отдаст приоритет найденным во время конкурса ошибкам и оперативно их исправит. Исследователям разрешено использовать только собственные тестовые аккаунты для проверки возможных уязвимостей. Нельзя пытаться получить доступ к информации других пользователей.

Подобные конкурсы — часть «Охоты за ошибками», постоянной bug bounty программы «Яндекса». Ранее, в июне 2023 года, «Яндекс» увеличил годовой призовой фонд программы до 100 млн рублей. При этом отмечается, что компания продолжит награждать участников, даже если выплаты превысят годовой размер фонда.

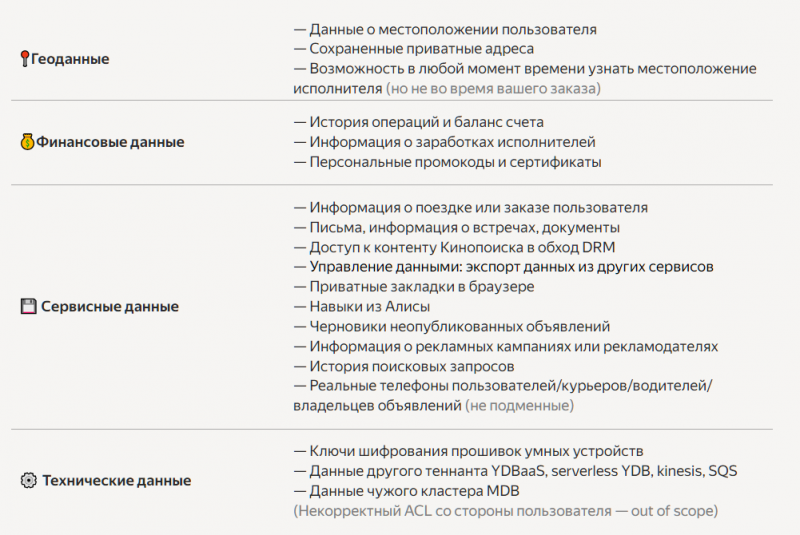

Списки ошибок и уязвимостей для «охоты», а также размеры денежных наград за их обнаружение можно найти на сайте программы. Так, в первую очередь компании интересны ошибки, которые могут привести к раскрытию данных из списка (но не ограничиваемся ими):