✔В китайском App Store нашли приложения для кражи криптовалюты - «Новости»

Специалисты «Лаборатории Касперского» обнаружили в китайском App Store вредоносную кампанию FakeWallet: 26 фишинговых приложений маскировались под популярные криптокошельки (MetaMask, Coinbase, Trust Wallet, Ledger, TokenPocket, imToken и Bitpie) и воровали seed-фразы.

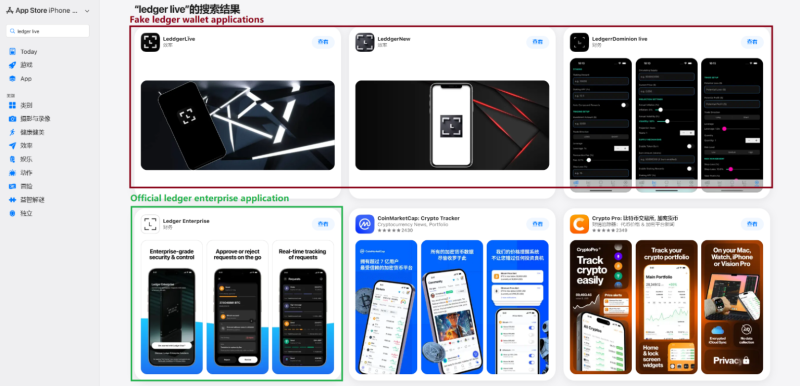

Эксперты пишут, что мошенники воспользовались тем, что оригинальные криптоприложения в Китае недоступны из-за региональных ограничений. Поддельные приложения использовали похожие на оригинальные иконки и тайпсквоттинг — названия с намеренными опечатками. Часть приложений и вовсе не пыталась маскироваться под кошельки, а выдавала себя за игры или калькуляторы. При этом в их описании сообщалось, что «официальное приложение кошелька недоступно в App Store и может быть скачано при помощи этого приложения».

При запуске фальшивые приложения открывали в браузере фишинговые страницы, стилизованные под App Store. Через них жертвам предлагалось установить троянизированные версии кошельков с помощью provisioning-профилей. Этот легитимный enterprise-механизм iOS нередко используется для сайдлоадинга малвари, к примеру, такая техника ранее применялась в операции SparkKitty.

По словам исследователей, вредоносные модули встраивались в приложения двумя способами: через инъекцию вредоносной библиотеки в исполняемый файл или через прямую модификацию исходного кода.

В итоге малварь перехватывала мнемоники на экранах создания или восстановления кошелька, шифровала их алгоритмом RSA по схеме PKCS #1, кодировала в Base64 и отправляла на управляющий сервер вместе с метаданными.

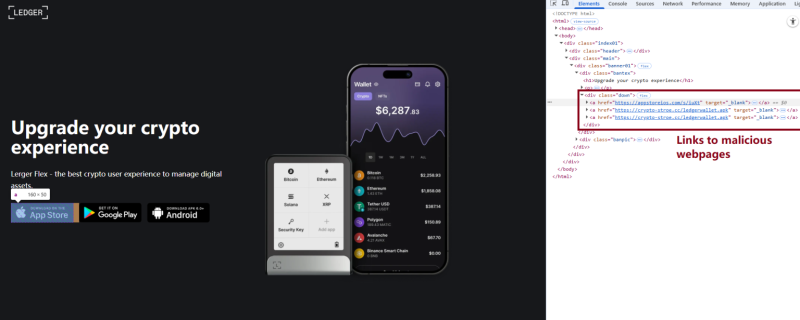

Для холодных кошельков (таких как Ledger) применялся отдельный подход — классический фишинг. Малварь показывала жертве фейковое «уведомление о проверке безопасности», где пользователя просили ввести seed-фразу. Фишинговая страница поддерживала автозаполнение мнемоник по словарю BIP-39, что делало ее убедительнее.

В другом варианте вредоносный код внедрили непосредственно в React Native-часть приложения, что позволяло использовать один и тот же модуль на разных платформах. При этом фишинговое окно появлялось только после сопряжения холодного кошелька с приложением (эксперты пишут, что это была своего рода защита от отладки).

Кампания FakeWallet была нацелена в первую очередь на китайских пользователей, однако подчеркивается, что сами вредоносные модули не содержали региональных ограничений, а фишинговые уведомления подстраивались под язык скомпрометированного приложения. Кроме того, исследователи обнаружили фишинговый сайт, имитирующий официальный сайт Ledger, и зараженные версии кошельков для Android (но не в Google Play Store).

Также отмечается, что ряд зараженных приложений дополнительно содержал модули SparkKitty, что указывает на возможную связь между операторами этих двух кампаний. В обоих случаях авторы, судя по лог-сообщениям на китайском, являются носителями этого языка.

После того как специалисты уведомили представителей Apple о проблеме, все 26 приложений FakeWallet были удалены из App Store.