✔Малварь ZionSiphon создана для атак на водоочистные системы - «Новости»

Исследователи компании Darktrace обнаружили вредонос ZionSiphon, который нацелен на водоочистные и опреснительные сооружения в Израиле. Эта малварь ориентирована на промышленные системы управления (Industrial Control Systems, ICS) и способна манипулировать уровнем хлора и давлением. Однако пока ZionSiphon неработоспособен из-за ошибки в коде.

Эксперты рассказывают, что, судя по встроенным строкам и IP-таргетингу, малварь ориентирована на системы в Израиле. Одна из закодированных строк в образце малвари и вовсе была расшифрована как «Poisoning the population of Tel Aviv and Haifa».

После запуска ZionSiphon проверяет, относится ли IP-адрес хоста к израильским диапазонам, и ищет на машине процессы и файлы, характерные для систем водоподготовки (обратный осмос, опреснение, управление хлорированием). Если оба этих условия не выполнены, малварь самоуничтожается.

В случае успешной активации вредонос пытается изменить локальные файлы конфигурации промышленных систем. Для этого используется функция IncreaseChlorineLevel(), которая находит конфигурации, связанные с опреснением, обратным осмосом и хлорированием, и дописывает в них параметры вроде Chlorine_Dose=10, Chlorine_Pump=ON, Chlorine_Flow=MAX и RO_Pressure=80 — то есть пытается повысить дозировку хлора и давление до максимальных значений.

Помимо этого, ZionSiphon сканирует локальную подсеть в поисках устройств, работающих по протоколам Modbus, DNP3 и S7comm. Однако отмечается, что код для взаимодействия с Modbus реализован лишь частично, а для DNP3 и S7comm исследователи нашли только «заглушки». Эти особенности указывают на то, что малварь пока находится на стадии разработки.

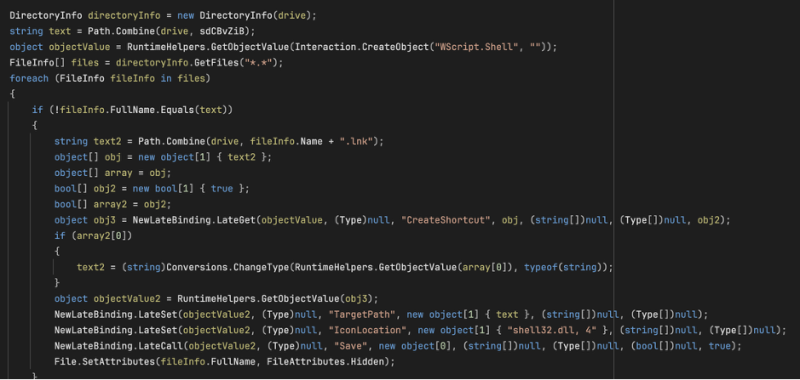

Для распространения ZionSiphon использует USB-накопители: вредонос копирует себя на съемные диски как скрытый процесс svchost.exe и создает вредоносные ярлыки, запускающие малварь при клике. Такой метод распространения особенно актуален для критической инфраструктуры, где машины, управляющие ключевыми процессами, зачастую физически изолированы от интернета.

Аналитики Darktrace подчеркивают, что в текущем виде ZionSiphon практически не работоспособен. Дело в том, что исследователи нашли ошибку в логике XOR-валидации страны — из-за несовпадения значений проверка всегда завершается неудачей, и вместо выполнения полезной нагрузки срабатывает механизм самоуничтожения. Модификация конфигурационных файлов и параметров Modbus тоже вряд ли приведет к реальным последствиям в промышленной среде, и вредонос не сможет фактически изменить уровень хлора в воде.

Тем не менее эксперты предостерегают: появление ZionSiphon отражает тренд, в рамках которого злоумышленники все чаще экспериментируют с малварью, нацеленной на критическую инфраструктуру. Водный сектор в целом давно привлекает хакеров, так как ICS и другие OT-системы в этой отрасли нередко доступны из интернета и плохо защищены.