✔Американские власти ликвидировали сервис SocksEscort, продававший резидентные прокси - «Новости»

Правоохранительные органы США и Европы, совместно с партнерами из частного сектора, закрыли прокси-сервис SocksEscort, который был построен на базе устройств, зараженных Linux-малварью AVRecon.

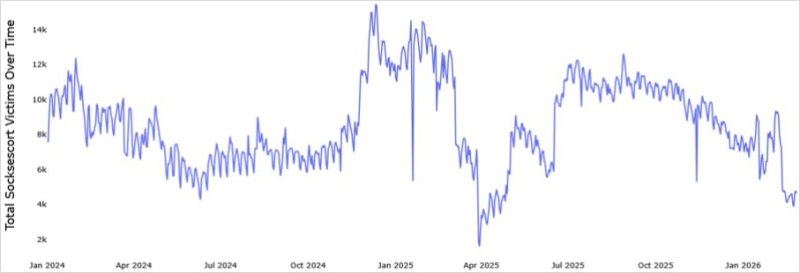

Как сообщили специалисты Black Lotus Labs (подразделение компании Lumen), помогавшие Министерству юстиции США в этой операции, на протяжении последних нескольких лет в сети SocksEscort в среднем насчитывалось около 20 000 зараженных устройств, активных еженедельно.

Впервые исследователи задокументировали SocksEscort еще в 2023 году, однако в общей сложности сервис функционировал более десяти лет. Он предлагал злоумышленникам маршрутизацию трафика через резидентные прокси и устройства малого бизнеса, рекламируя доступ к «чистым» IP-адресам крупных провайдеров — Comcast, Spectrum, Verizon и Charter, — которые успешно обходили многочисленные черные списки.

«С лета 2020 года SocksEscort продал доступ примерно к 369 000 различных IP-адресов, — говорится в пресс-релизе Минюста. — По состоянию на февраль 2026 года, в приложении сервиса было перечислено около 8000 зараженных маршрутизаторов, доступных покупателям, и 2500 из них находились в США».

Также в Минюсте отмечают, что SocksEscort использовался для кражи криптовалюты на 1 млн долларов у пользователя из Нью-Йорка, мошенничества на сумму 700 000 долларов в ущерб производственной компании из Пенсильвании и для хищения 100 000 долларов у действующих и бывших военнослужащих с карт MILITARY STAR.

В Европе в ликвидации сервиса принимали участие силовые структуры Австрии, Франции и Нидерландов при координации Европола. В общей сложности были конфискованы 34 домена и 23 сервера в семи странах. Кроме того, в США заморозили 3,5 млн долларов в криптовалюте, связанные с SocksEscort.

По данным специалистов Lumen, прокси-сеть работала на базе малвари AVRecon, которая активна как минимум с мая 2021 года. К середине 2023 года этот вредонос заразил более 70 000 маршрутизаторов на базе Linux. Еще тогда исследователи пытались нейтрализовать ботнет, обнулив маршрутизацию для управляющего сервера в своей магистральной сети. Фактически это разорвало соединение между ботнетом и его управляющей инфраструктурой и значительно ограничило малварь в выполнении вредоносных действий. Однако эффект оказался временным, и операторы SocksEscort быстро восстановили работу.

Эксперты подчеркивают, что для расширения ботнета использовалась исключительно малварь AVRecon, и с начала 2025 года было зафиксировано более 280 000 уникальных пострадавших IP-адресов. При этом AVRecon применялась только операторами SocksEscort — зараженные IP-адреса не были связаны с другими ботнетами или сервисами. Более половины пострадавших устройств находились в США и Великобритании.