✔Уязвимость в Google Quick Share позволяла передавать файлы без согласия пользователя - «Новости»

Эксперты компании SafeBreach сообщили, что патчи, выпущенные Google в прошлом году для устранения уязвимостей в утилите Quick Share, которые могли привести к удаленному выполнению кода, оказались неполными и их можно легко обойти.

Quick Share (ранее Nearby Share) — утилита для P2P-файлообмена, изначально разрабатывавшаяся только для Android, но позже выпущенная для Windows и Chrome. Она позволяет отправлять файлы на расположенные поблизости совместимые устройства, поддерживая Bluetooth, Wi-Fi, Wi-Fi Direct, WebRTC и NFC.

В августе прошлого года исследователи SafeBreach опубликовали подробности о 10 уязвимостях в Quick Share для Windows, которые позволяли злоумышленникам записывать файлы на целевое устройство без разрешения пользователя, провоцировать сбои, перенаправлять трафик и выполнять другие вредоносные действия.

Тогда обнаруженным ошибкам были присвоены два общих идентификатора: CVE-2024-38271 (5,9 балла по шкале CVSS) и CVE-2024-38272 (7,1 балла по шкале CVSS). Разработчики Google оперативно устранили проблемы, так как они могли использоваться в атаках типа man-in-the-middle (MiTM) и вести к удаленному выполнению кода (RCE).

Как теперь предупреждают эксперты SafeBreach, прошлогодние патчи оказались неполными, и Quick Share по-прежнему подвержена атакам на отказ в обслуживании (DoS) и уязвима перед удаленной записью произвольных файлов.

Так, по словам специалистов, Quick Share может аварийно завершить работу при отправке файла, в имени которого содержатся недопустимые байты продолжения UTF-8 (continuation bytes). Изначально считалось, что в атаке мог использоваться только нуль-терминатор, но дальнейшее исследование после выпуска патча показало, что также могут применяться и другие некорректные байты продолжения.

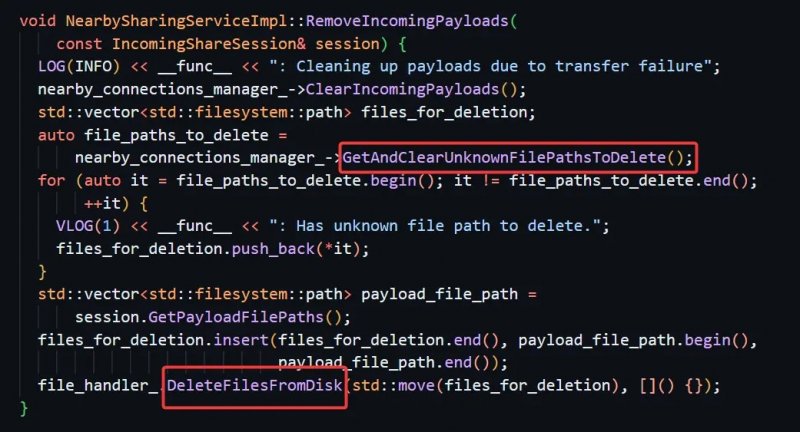

Более того, специалисты обнаружили, что патч для проблемы несанкционированной записи файлов, который заставлял Quick Share удалить неизвестный файл, не устранял проблему.

«Эта критическая уязвимость позволяла обойти необходимость получения согласия на передачу файла от пользователя Quick Share и вместо этого отправить файл непосредственно на его устройство без одобрения», — объясняют в SafeBreach.

Google устранила проблему, принудив Quick Share помечать такие файлы как «неизвестные» и удалять их. Но разработчики не учли возможность передачи двух файлов с одним и тем же ID полезной нагрузки в рамках одной сессии. Из-за этого приложение удаляло только первый отправленный файл.

«Мы смогли запустить точно такой же эксплоит, как и в случае оригинальной уязвимости, но теперь мы отправили два пакета PayloadTransfer типа FILE. Мы задали разные имена файлов и содержимое для двух пакетов, но установили одинаковые ID полезной нагрузки», — сообщили эксперты.

Обход патча получил идентификатор CVE-2024-10668, и разработчики Google повторно исправили уязвимость в ноябре 2024 года. Теперь Quick Share для Windows версии 1.0.2002.2 содержит патчи для всех найденных SafeBreach уязвимостей.

«Хотя наше исследование было посвящено утилите Quick Share, мы считаем, что его результаты применимы ко всей индустрии программного обеспечения в целом и говорят о том, что даже если код сложный, производителям всегда следует устранять реальную первопричину уязвимостей», — резюмируют исследователи.