✔Обнаружен шифровальщик NotLockBit, способный атаковать macOS - «Новости»

ИБ-специалисты обнаружили новое семейство малвари для macOS, способное шифровать файлы. Названием NotLockBit вредонос обязан тому факту, что он пытается выдавать себя за вымогательское ПО LockBit.

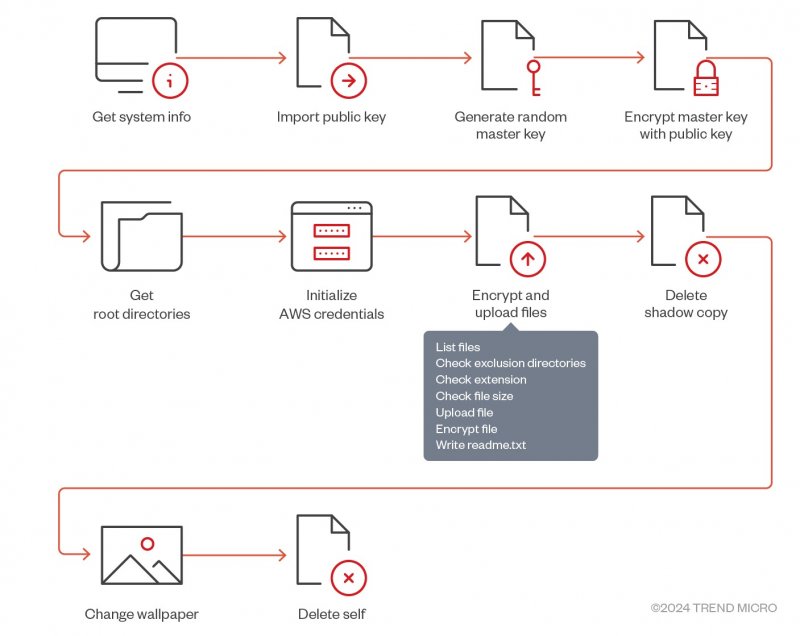

Малварь написана на Go и нацелена на системы под управлением Windows и macOS. Как и другие подобные угрозы NotLockBit использует тактику двойного вымогательства, то есть сначала похищает данные жертвы, а также шифрует файлы и удаляет теневые копии. Таким образом злоумышленники могут потребовать выкуп и за расшифровку данных, и за то, чтобы не «сливать» украденную информацию в открытый доступ (или не продавать ее другим преступникам).

Как уже было упомянуто выше, отличительной особенностью NotLockBit является то, что малварь пытается выдать себя за известное вымогательское ПО LockBit, к которому на самом деле не имеет никакого отношения.

По данным аналитиков SentinelOne, вредонос распространяется в виде бинарных файлов x86_64, что позволяет предположить, что он работает только на macOS-устройствах на базе процессоров Intel и Apple, на которых установлен эмулятор Rosetta.

В процессе атаки NotLockBit собирает информацию о системе и использует публичный ключ для шифрования случайно сгенерированного мастер-ключа, который применяется во время шифрования файлов. Использование асимметричного шифрования RSA позволяет гарантировать, что мастер-ключ не будет расшифрован без приватного ключа злоумышленников.

Схема атаки

NotLockBit добавляет расширение .abcd к зашифрованным файлам, помещает записку с требованием выкупа в каждую папку с зашифрованными, а затем пытается заменить обои на рабочем столе на баннер LockBit 2.0.

Обои заменены на баннер LockBit

В опубликованном на прошлой неделе отчете исследователи Trend Micro, тоже изучившие NotLockBit, отмечали, что перед началом процесса шифрования вымогатель передает данные своих жертв в контролируемый злоумышленниками бакет Amazon S3, используя для этого жестко заданные учетные данные от AWS.

«Мы считаем, что автор вымогательского ПО либо использует свой собственный аккаунт AWS, либо скомпрометированный аккаунт. Мы обнаружили более тридцати образцов, вероятно, созданные одним и тем же автором, что свидетельствует об активной разработке и тестировании этой программы-вымогателя», — предупреждали тогда в Trend Micro.

Специалисты сообщили, что уведомили об этой вредоносной активности представителей AWS, которые уже заблокировали обнаруженные ключи доступа к AWS и связанную с ними учетную запись.

По данным SentinelOne, NotLockBit — это первое действительно работоспособное семейство вымогательской малвари, нацеленное на macOS. Ранее ИБ-специалистами попадались лишь опытные образцы и различные proof-of-concept.

«NotLockBit, судя по всему, находится в стадии активной разработки. На данный момент учетные записи AWS, принадлежащие злоумышленникам, заблокированы, и нет никакой информации о возможных жертвах и способах распространения этой угрозы. Но, учитывая масштабы разработки, мы будем удивлены, если в ближайшей и среднесрочной перспективе такая информация не появится», — резюмируют в SentinelOne.