✔В сети можно найти данные 100 000 аккаунтов, принадлежащих злоумышленникам - «Новости»

Эксперты Hudson Rock изучили около 100 хак-форумов и обнаружили, что сами злоумышленники нередко становятся жертвами хакеров: их системы заражает вредоносное ПО, похищая учетные данные от различных сайтов для киберпреступников. Так, было найдено около 100 000 взломанных компьютеров, принадлежащих хакерам, а количество учетных данных для хак-форумов превысило 140 000.

Для своего исследования специалисты изучили информацию из общедоступных утечек данных, а также логи инфостилеров (в основном RedLine, Raccoon и Azorult). Как объясняют эксперты, хакеры во всем мире постоянно проводят оппортунистические атаки, например, продвигают на YouTube фейковое ПО под видом туториалов. Среди тех, кто попадается на такие уловки, встречаются и не слишком опытные хакеры, которые становятся жертвами заражений, как и прочие доверчивые пользователи.

Чтобы распознавать хакеров среди владельцев взломанных компьютеров, эксперты использовали логи инфостилеров, которые раскрывали и реальную личность пользователя. Так, для этого учитывались:

- дополнительные учетные данные, найденные на компьютерах (дополнительные email-адреса, имена пользователей);

- данные автозаполнения, содержащие личную информацию (имена, адреса, номера телефонов);

- системная информация (имена компьютеров, IP-адреса).

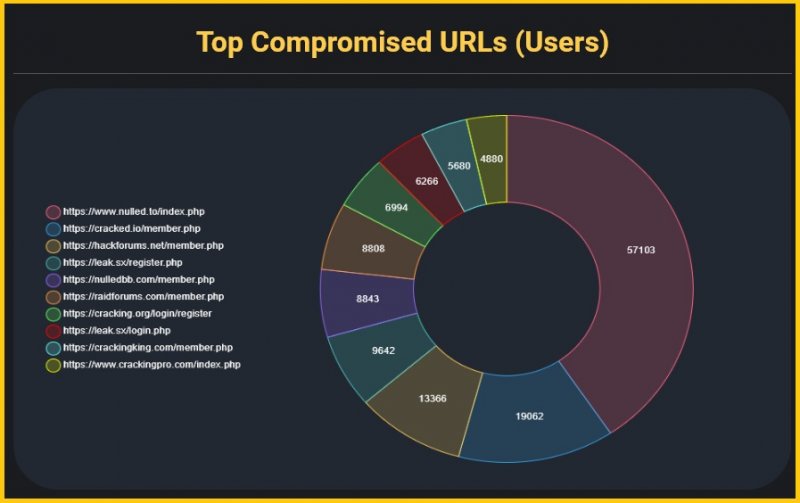

Например, выяснилось, что более 57 000 скомпрометированных пользователей имели аккаунты в сообществе Nulled[.]to для начинающих киберпреступников.

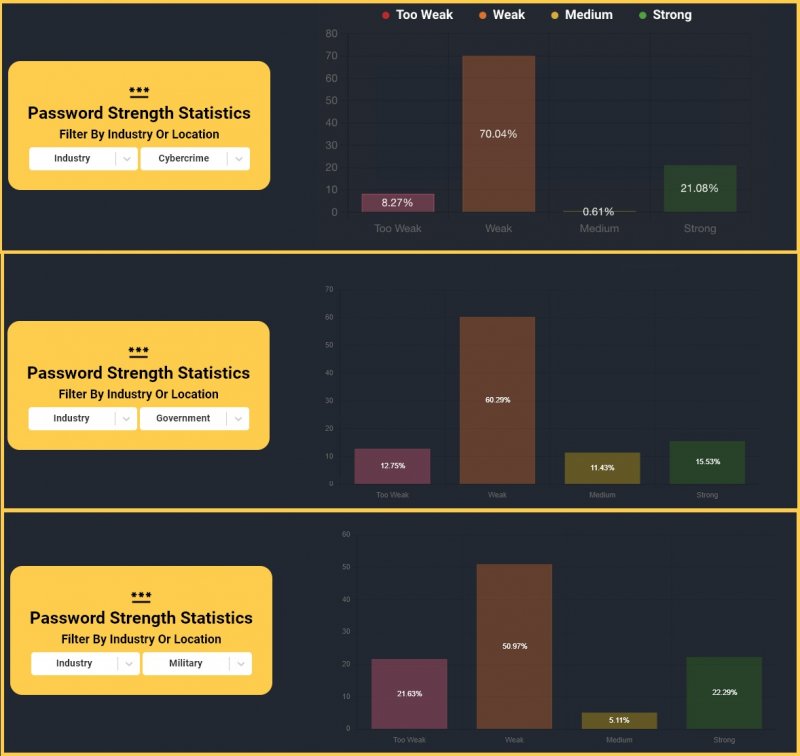

Исследователи обнаружили, что учетные данные для форумов киберпреступников, как правило, оказываются более надежными, чем логины и пароли для различных государственных сайтов.

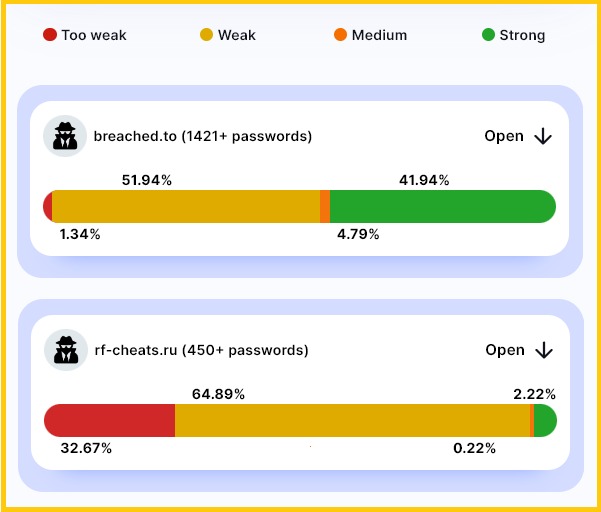

Также интересно, что у пользователей хак-форума BreachForums оказались самые надежные пароли среди всех изученных: более 40% учетных данных имели длину не менее 10 символов и содержали символы четырех типов.

При этом специалисты отмечают, что порой хакеры используют и очень слабые пароли (например, короткую последовательность цифр). Исследователи полагают, что злоумышленники держат такие учетные записи просто для того, чтобы следить за обсуждениями, проверять, какие данные продаются на хак-форумах и так далее.