✔Хактивисты слили в открытый доступ ПО и документацию компаний Cellebrite и MSAB - «Новости»

Группа хактивистов Enlace Hacktivista утверждает, что анонимный источник передал ей ПО и документацию компаний Cellebrite и MSAB, которые предоставляют правоохранительным органам многих стран мира инструменты для взлома мобильных устройств и проведения других киберкриминалистических операций.

Напомню, что Cellebrite – это независимые киберкриминалисты, которые специализируются на извлечении данных с мобильных устройств (iOS и Android). К примеру, несколько лет назад израильскую фирму называли основным кандидатом на роль подрядчика ФБР, когда правоохранители искали специалистов для взлома iPhone террориста.

В целом Cellebrite не раз помогала правительствам и правоохранительным органам разных стран взламывать конфискованные мобильные телефоны (в основном за счет использования уязвимостей, которые игнорировали производители устройств), и не раз подвергалась критике со стороны правозащитников и СМИ.

Аналогичной деятельностью занимается и криминалистическая компания MSAB из Швеции.

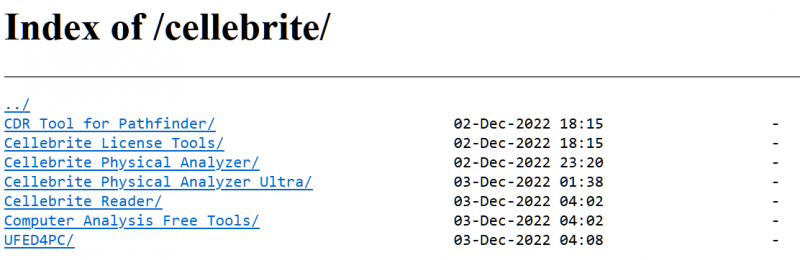

Как теперь пишут представители Enlace Hacktivista, в их руках оказались 1,7 ТБ данных Cellebrite и 103 ГБ данных MSAB. Файлы уже опубликованы в открытом доступе и доступны для скачивания через сайт DDoSecrets, сайт Enlace Hacktivista и через торрент.

Хактивисты напоминают, что инструменты обеих компаний нередко используются для сбора информации с телефонов журналистов, активистов и диссидентов по всему миру, сами компании не раз обвиняли в том, что они работают с репрессивными режимами, а их ПО неоднократно применялось для прямого нарушения прав человека.

Стоит сказать, что для Cellebrite это уже далеко не первая утечка данных. Первый раз, еще в 2016 году, инструменты киберкриминалистов случайно «слила» в сеть использовавшая их компания McSira Professional Solutions. Годом позже, в 2017-ом, Cellebrite и вовсе подверглась хакерской атаке. Тогда у компании похитили более 900 ГБ данных, которые в итоге были опубликованы в открытом доступе.