✔В Google заблокировали DDoS-атаку мощностью 46 млн запросов в секунду - «Новости»

В июне 2022 года неназванный клиент Google Cloud Armor подвергся DDoS-атаке по протоколу HTTPS, которая достигла мощности 46 млн запросов в секунду (request-per-second, RPS). На текущий момент это самая масштабная DDoS-атака такого типа в истории.

Напомню, что предыдущий рекорд в этой области был зафиксирован в начале лета специалистами компании Cloudflare. Тогда сообщалось об инциденте мощностью 26 млн RPS, за которым стоял небольшой, но весьма опасный ботнет Mantis, состоящий всего из 5000 устройств.

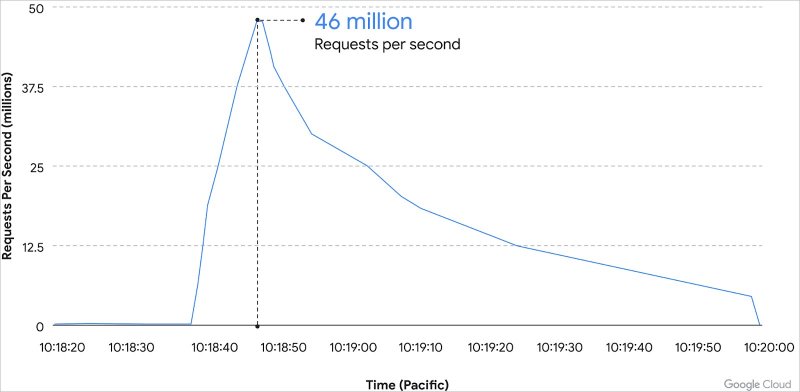

Как теперь сообщают эксперты Google, утром 1 июня текущего года началась атака, первоначально нацеленная на балансировщик нагрузки HTTP/S одного из клиентов, и поначалу ее мощность составляла всего 10 000 RPS.

Уже через восемь минут эта атака усилилась до 100 000 RPS, вызвав срабатывание Google Cloud Armor Protection. Еще через две минуты атака достигла своего пика в 46 миллионов запросов в секунду. В общей сложности DDoS продолжался 69 минут.

Чтобы описать масштабы случившегося, инженеры Google пишут, что эта атака была эквивалентна получению всех ежедневных запросов к Wikipedia всего за 10 секунд.

«Мы полагаем, что злоумышленник, вероятно, решил, что не добился желаемого эффекта, понеся при этом значительные расходы на проведение атаки», — гласит отчет компании.

Исследователи считают, что за этой атакой стоял ботнет Mēris, уже известный по другим громким инцидентам. К примеру, осенью прошлого года он атаковал компанию «Яндекс», на тот момент установив рекорд по мощности DDoS-атак: 21,8 млн RPS.

По данным Google, трафик атаки исходил всего с 5256 IP-адресов, разбросанных по 132 странам мира, и эксплуатировал HTTPS, то есть устройства, отправлявшие запросы, имеют весьма внушительные вычислительные ресурсы. Еще одной отличительной чертой этой атаки стало использование выходных узлов Tor. Хотя 22% (1169) источников направляли запросы через сеть Tor, на их долю приходилось всего около 3% от общего трафика атаки.