✔Уязвимости в мессенджерах Signal, Google Duo, Facebook Messenge позволяли шпионить за пользователями - «Новости»

Специалистка Google Project Zero Натали Сильванович (Natalie Silvanovich) обнаружила ряд серьезных проблем в приложениях Signal, Google Duo, Facebook Messenger, JioChat и Mocha. Из-за этих уязвимостей хакеры могли получать звук с микрофона и картинку с камеры устройства, и следить за тем, что происходит вокруг пользователей (без ведома последних). В настоящее время все баги уже исправлены.

I found logic bugs that allow audio or video to be transmitted without user consent in five mobile applications including Signal, Duo and Facebook Messenger https://t.co/PlB0PzLzjJ

— Natalie Silvanovich (@natashenka) January 19, 2021

«Я обнаружила пять уязвимостей, которые заставляли вызываемое устройство передавать аудио- или видеоданные на вызывающее устройство», — пишет Сильванович.

Так, уязвимость в Signal, исправленная еще в сентябре 2019 года, позволяла осуществить аудиовызов, отправив сообщение о подключении с вызывающего устройства на вызываемое, а не наоборот. Причем это делалось без взаимодействия с пользователем.

Баг в Google Duo провоцировал возникновение состояния гонки, что позволяло сливать у вызываемой стороны видеопакеты, используя для этого непринятые вызовы. Уязвимость устранили в декабре 2020 года.

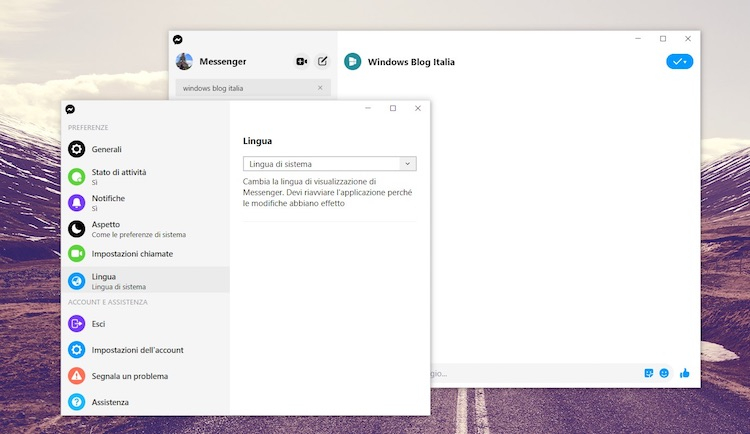

О проблеме в Facebook Messenger для Android мы детально рассказывали в ноябре 2020 года. За обнаружение этого бага исследовательница получила 60 000 долларов. Проблема позволяла атакующему совершать аудиовызовы и подключаться к уже активным звонкам без ведома самих абонентов.

Две похожие уязвимости были обнаружены и в коде мессенджеров JioChat и Mocha. Они тоже позволяли подслушивать абонентов и подсматривать за ними. Эти уязвимости закрыли в июле-августе 2020 года.

Сильванович пишет, что искала похожие ошибки и в других приложениях, включая Telegram и Viber, однако там подобных проблем обнаружить не удалось.

«Важно отметить, что я не изучала какие-либо функции групповых вызовов этих приложений, и все обнаруженные уязвимости были найдены в одноранговых вызовах. [Групповые вызовы], это область для будущей работы, где могут быть выявлены дополнительные проблемы», — подчеркивает исследовательница.