✔Американские власти утверждают, что хак-группа Winnti взломала более 100 компаний - «Новости»

Хакинг для новичков

- Содержание выпуска

- Подписка на «Хакер»

Вчера правительство США выдвинуло обвинения против пяти граждан Китая, которые подозреваются в связи с хак-группой APT41 (она же Winnti, Suckfly, Wicked Panda, Barium и так далее), организовавшей атаки более чем на 100 компаний по всему миру.

Согласно обнародованным судебным документам, группировка взламывала компании по разработке ПО, производителей компьютерного оборудования, провайдеров телекоммуникационных услуг, компании, занимающиеся социальными сетями, компании по производству видеоигр, организации в сфере здравоохранения, некоммерческие организации, учебные заведения, аналитические центры и так далее. У жертв хакеры похищали проприетарные данные, включая исходные коды, сертификаты для подписания кода, данные о клиентах и другую ценную бизнес-информацию.

Компании-жертвы Winnti находились в таких странах, как США, Австралия, Бразилия, Чили, Гонконг, Индия, Индонезия, Япония, Малайзия, Пакистан, Сингапур, Южная Корея, Тайвань, Таиланд и Вьетнам. Также власти США заявили, что члены APT41 взломали компьютерные сети иностранных правительств в Индии и Вьетнаме и атаковали продемократических политиков и активистов в Гонконге. Кроме того, были зафиксированы попытки атак на правительство Великобритании, но они не увенчались успехом.

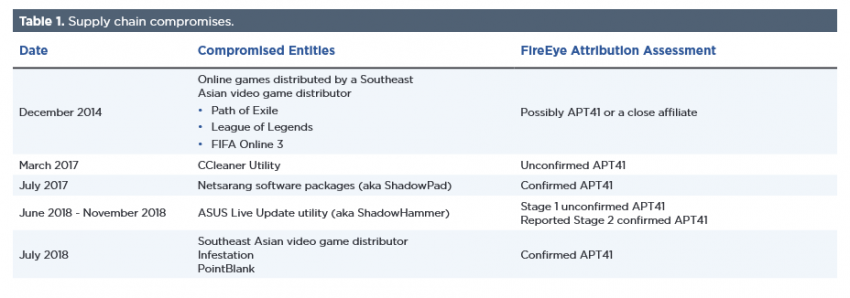

Напомню, что Winnti активна как минимум 2012 года. Хотя впервые операции ATP41 были подробно описаны в отчете компании FireEye, опубликованном в августе 2019 года, но тогда специалисты связали группировку с крупными атаками на цепочку поставок, самые ранние из которых были совершены еще в 2012 году.

Некоторые из атак Winnti

Ключевые интересы группы ― шпионаж и получение финансовой выгоды. За все время активности этой группировки ее жертвами становились компании авиационно-космической промышленности, энергетики, фармацевтической, финансовой и телекоммуникационной отраслей и даже игровой индустрии. Но все же большинство взломов были нацелены на игровые компании, у которых хакеры похищали исходный код или внутриигровые цифровые валюты.

Основной арсенал хакеров составляет малварь собственной разработки, а во время кампаний Winnti использует сложные методы атак, в числе которых атаки на цепочку поставок и watering hole. В некоторых случаях APT41 также использовала программы-вымогатели и майнеры, однако неизвестно, сколько было подобных инцидентов. Министерство юстиции США упоминает лишь одну жертву вымогательской атаки и пишет, это была некая «некоммерческая организация, занимающейся борьбой с глобальной бедностью».

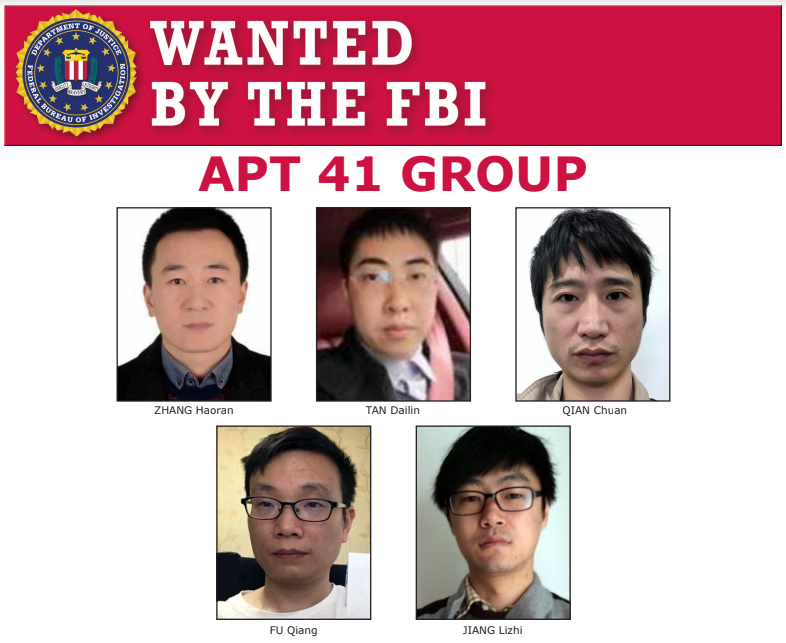

Согласно судебным документам, первые два члена APT41 были идентифицированы и обвинены еще в августе 2019 года, вскоре после публикации отчета FireEye. Копия обвинительного заключения от 2019 года гласит, что выдвинутые обвинения связаны с атаками на компании, занимающиеся ИТ и видеоиграми, а также взломом неназванного гражданина Соединенного Королевства. Двое подозреваемых были идентифицированы как 35-летний Чжан Хаоран (张浩然) и 35-летний Тан Дайлинь (谭 戴 林).

Еще трем членам группировки обвинения предъявили год спустя, в августе 2020 года. Судя по документам, 35-летний Цзян Личжи (蒋 立志), 39-летний Цянь Чуань (钱 川) и 37-летний Фу Цян (付 强) несут ответственность за большинство атак APT41.

Власти США уверены, это эти люди являются сотрудниками подставной компании Chengdu 404 Network Technology, которая действует под контролем и по приказу официальных лиц КНР. Так, судебные документы содержат логи перехваченных чатов между Цзяном Личжи и другими предполагаемыми хакерами, где Цзян прямо заявляет, что работает под руководством высокопоставленного чиновника из Министерства общественной безопасности Китая.

Все пятеро участников APT41 остаются на свободе, но теперь их имена внесены в список самых разыскиваемых ФБР киберпреступников.

ФБР, возглавлявшее это расследование, заявляет, что ранее в этом месяце получило судебный ордер и арестовало «сотни учетных записей, серверов, доменных имен, dead drop страниц управляющих серверов, которые использовались APT41 в прошлых операциях».

Помимо этого власти США предъявили обвинения и двум малайзийским бизнесменам, которых подозревают в сговоре с участниками Winnti с целью получения прибыли от атак на разработчиков игр. Эти двое были арестованы в понедельник, 14 сентября 2020 года, в Малайзии. В настоящее время готовятся документы для их экстрадиции в США.

Согласно судебным бумагам, 46-летний Вонг Онг Хуа (Wong Ong Hua) и 32-летний Лин Ян Чинг (Ling Yang Ching) владели Sea Gamer Mall — сайтом, продававшим цифровые валюты для различных онлайн-игр. По сведениям правоохранителей, порой игровую валюту бизнесменам предоставляли участники APT41, и она была похищена у игровых компаний.