✔Microsoft исправила более 80 уязвимостей и две 0-day - «Новости»

В рамках мартовского «вторника обновлений» компания Microsoft выпустила патчи для более чем 80 уязвимостей. Среди них — две публично раскрытые проблемы нулевого дня и восемь критических багов.

Больше половины всех исправлений в этом месяце (46 штук) оказались связаны с повышением привилегий. Еще 18 уязвимостей допускали удаленное выполнение кода, 10 приводили к раскрытию информации, четыре — к спуфингу, еще четыре — к отказу в обслуживании и две проблемы позволяли обойти защитные механизмы.

Напомним, что Microsoft относит к разряду 0-day не только уязвимости, которые уже эксплуатируются в атаках, но и проблемы, информация о которых была публично раскрыта до выхода официальных патчей. Обе мартовских 0-day относятся ко второй категории — на момент выхода исправлений их эксплуатация в реальных атаках зафиксирована не была:

- CVE-2026-21262 (8,8 балла по шкале CVSS) — повышение привилегий в SQL Server. Проблема связана с некорректным контролем доступа и позволяет авторизованному атакующему получить привилегии SQLAdmin по сети;

- CVE-2026-26127 (7,5 балла по шкале CVSS) — отказ в обслуживании в .NET, вызванный чтением за пределами буфера. Баг позволяет неавторизованному атакующему вызвать DoS по сети.

Самый высокий балл в этом месяце — 9,8 балла по шкале CVSS — получила критическая RCE-уязвимость CVE-2026-21536 в Microsoft Devices Pricing Program. Впрочем, в Microsoft заявили, что проблема уже полностью устранена на стороне сервиса, то есть от пользователей не требуется никаких действий.

Также отдельного внимания заслуживают две RCE-уязвимости в Microsoft Office (CVE-2026-26110 и CVE-2026-26113), которые можно эксплуатировать через панель предварительного просмотра. Пользователям рекомендуется обновить приложение как можно скорее.

Интересна и уязвимость CVE-2026-26144 (7,5 балла по шкале CVSS) — баг раскрытия информации в Microsoft Excel, связанный с XSS. По данным Microsoft, с помощью этой проблемы атакующий может заставить режим Copilot Agent «сливать» данные через сторонние сетевые запросы, реализуя zero-click атаку.

Кроме того, среди примечательных исправлений был патч для SSRF-уязвимости CVE-2026-26118 (8,8 балла по шкале CVSS) в Azure Model Context Protocol (MCP) Server. Злоумышленник может подменить легитимный идентификатор ресурса Azure вредоносным URL, после чего MCP-сервер отправит запрос по этому адресу вместе с токеном managed identity, что открывает доступ ко всем ресурсам, на которые данный токен имеет разрешения.

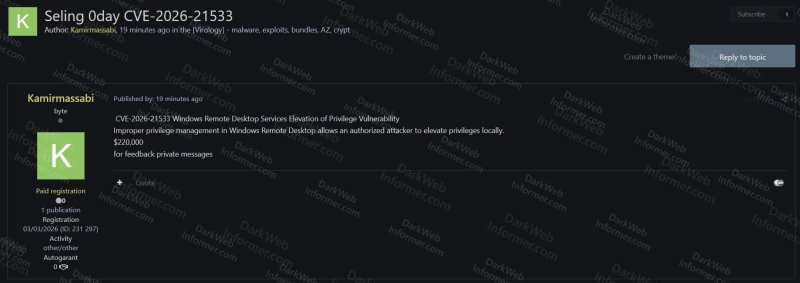

Говоря об уязвимостях, следует упомянуть, что, по данным СМИ, в даркнете выставили на продажу эксплоит для уязвимости CVE-2026-21533, затрагивающей Windows Remote Desktop Services. За эксплоит просят 220 000 долларов США.

Этот баг позволяет повысить привилегии до уровня SYSTEM через манипуляцию ключом реестра, отвечающим за конфигурацию службы TermService (Remote Desktop Services). Правда, для эксплуатации нужен предварительный низкопривилегированный доступ к машине. Примечательно, что специалисты Microsoft уже исправили эту уязвимость в феврале 2026 года, так что продавец, судя по всему, делает ставку на те корпоративные сети, где администраторы еще не установили обновления.