✔Ликвидирована платформа iServer, предоставлявшая услуги по разблокировке ворованных телефонов - «Новости»

Правоохранительные органы сообщили о ликвидации международной преступной группы, которая использовала автоматизированную фишинговую платформу iServer для разблокировки украденных и потерянных смартфонов. Суммарно от рук злоумышленников пострадали 483 000 человек по всему миру.

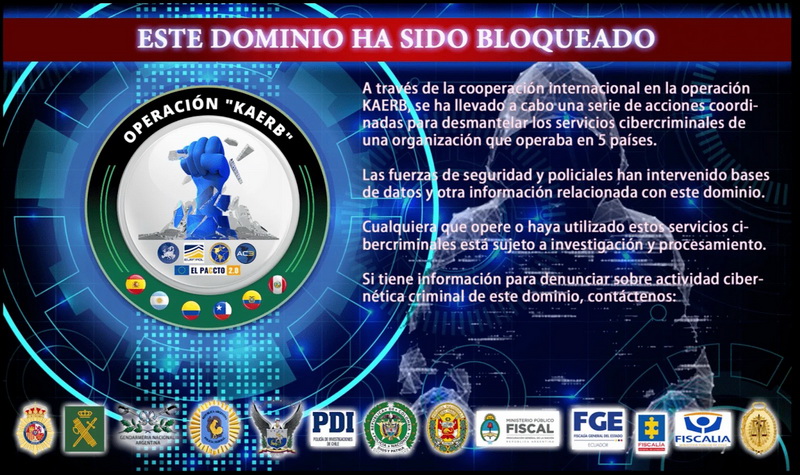

Операция под кодовым названием Kaerb, в которой принимали участие правоохранительные и судебные органы Испании, Аргентины, Чили, Колумбии, Эквадора и Перу, началась еще в 2022 году. Именно тогда Европол получил информацию о злоумышленниках от специалистов компании Group-IB, которая помогала властям выявить жертв и преступников, стоявших за этой фишинговой активностью.

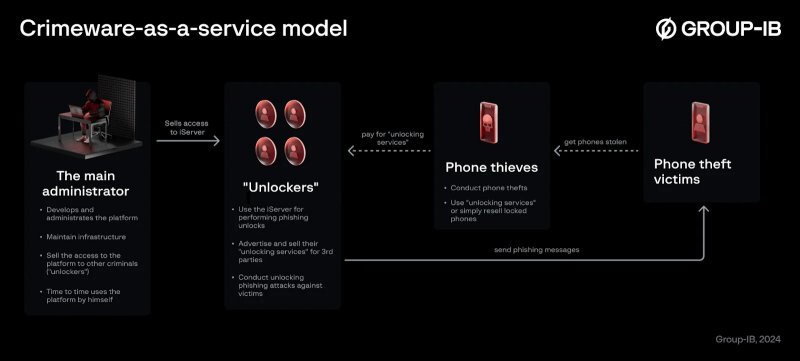

Как рассказывают в Group-IB, платформа iServer существовала с 2018 года и автоматизировала фишинговые атаки, создавая вредоносные страницы, имитирующие популярные облачные мобильные платформы.

Операторы iServer помогали низкоквалифицированным злоумышленникам, известным как разблокировщики (unlockers), на руках у которых были украденные телефоны, которые нужно разблокировать. Разблокировщики использовали платформу для автоматизации фишинговых атак через электронные письма, SMS или голосовые звонки, чтобы похищать учетные данные жертв.

С помощью фишинга хакеры собирали все данные, необходимые им для разблокировки ворованных или потерянных телефонов (включая пароли к устройствам, учетные данные пользователей и личную информацию), и обхода режима «Lost Mode», что в итоге позволяло отрезать устройств от их бывших владельцев.

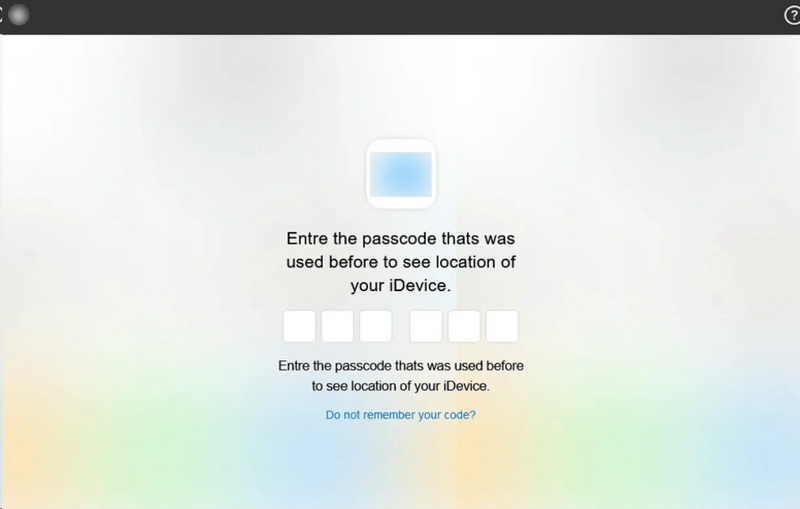

К примеру, пользователи iServer могли создать фишинговую страницу и отправить жертве SMS с вредоносной ссылкой. SMS выглядело как сообщение от Apple, и по ссылке владельцу утраченного устройства обещали подробно рассказать о том, как найти девайс.

Однако на самом деле ссылка перенаправляла жертву на фишинговую страницу, где злоумышленники собирали учетные данные, необходимые для разблокировки устройства.

В общей сложности на iServer было зарегистрировано более 2000 разблокировщиков, которые предоставляли услуги по разблокировке телефонов другим преступникам. Платформа использовалась для атак на владельцев 1,2 млн телефонов по всему миру.

В результате операции Kaerb удалось выявить 483 000 жертв (в основном испаноязычных граждан из стран Европы, Северной и Южной Америки) которые подверглись фишингу во время попыток вернуть доступ к своим устройствам.

Схема работы iServer

Сообщается, что с 10 по 17 сентября 2024 года правоохранительные органы арестовали 17 подозреваемых в Аргентине, Чили, Колумбии, Эквадоре, Перу и Испании, провели 28 обысков и изъяли множество улик, включая мобильные телефоны, другие электронные устройства, люксовые автомобили и оружие.

Среди задержанных был и администратор фишинговой платформы. Им оказался гражданин Аргентины, который управлял сервисом более пяти лет.