✔В брандмауэрах Zyxel устранена критическая уязвимость - «Новости»

Компания Zyxel незаметно исправила критическую уязвимость, которая дает хакерам возможность удаленно управлять десятками тысяч брандмауэров. Уязвимость, допускающая удаленные инъекции команды без аутентификации, получила 9,8 балла из 10 возможных по шкале CVSS. К тому же сообщается, что ее легко использовать, отправляя простые запросы HTTP или HTTPS на уязвимые устройства.

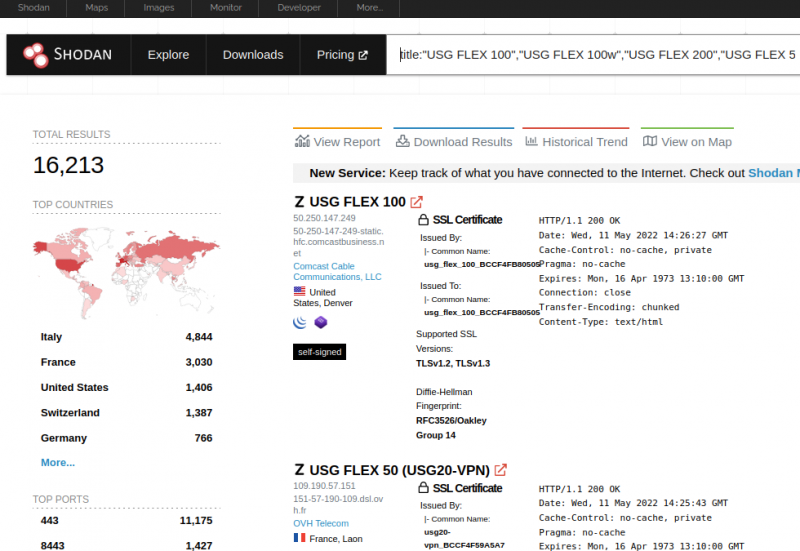

Проблема затрагивает ряд брандмауэров компании, которые используют функцию автоматической инициализации. Такие девайсы используются для установки VPN-соединений, проверки SSL, веб-фильтрацию, защиты от вторжений, обеспечения безопасности электронной почты и так далее. Согласно Shodan, в сети можно обнаружить более 16 000 потенциально уязвимых устройств.

Баг получил идентификатор CVE-2022-30525 и представляет угрозу для следующих девайсов:

| Модель | Уязвимая прошивка |

| USG FLEX 100, 100W, 200, 500, 700 | ZLD5.00 — ZLD5.21 Patch 1 |

| USG20-VPN, USG20W-VPN | ZLD5.10 — ZLD5.21 Patch 1 |

| ATP 100, 200, 500, 700, 800 | ZLD5.10 — ZLD5.21 Patch 1 |

Уязвимость еще в апреле текущего года обнаружили эксперты из компании Rapid7. В своем отчете они рассказывают, что баг может позволить удаленному и неаутентифицированному злоумышленнику выполнять код от имени пользователя nobody. Так, уязвимость эксплуатируется через URI /ztp/cgi-bin/handler и является результатом передачи непроверенных данных злоумышленником в os.system в lib_wan_settings.py. Пример работы эксплоита можно увидеть ниже.

Эксперты объясняют, что последствиями такой атаки может являться модификация файлов и выполнение команд, что позволит злоумышленникам получить доступ к сети, а затем продолжить боковое продвижение.

Интересно, что специалисты Rapid7 уведомили Zyxel о проблеме еще в прошлом месяце, после чего компания по-тихому выпустила патчи 28 апреля 2022 года, но не при этом не опубликовала связанный с уязвимостью идентификатор CVE, рекомендации по безопасности или технические подробности проблемы. Теперь, когда Rapid7 обнародовали собственный детальный отчет о баге, в Zyxel заверили, что произошло некое «недопонимание во время координации раскрытия информации».

«Тихое исправление уязвимостей, как правило, помогает лишь активным злоумышленникам и оставляет защитников в неведении относительно истинной опасности, исходящей от вновь обнаруженных проблем», — отмечает эксперт Rapid7 Джейк Бейнс.