✔На смену BazarLoader пришел вредонос Bumblebee - «Новости»

По данным экспертов компании Proofpoint, хакеры, ранее осуществлявшие доставку малвари BazaLoader и IcedID, связанной с известными вымогательским группами Conti и Diavol, перешли на новый загрузчик под названием Bumblebee, который пока находится в разработке.

Bumblebee представляет собой многофункциональный инструмент, который может использовать для начального доступа к сетям жертв и последующего развертывания других полезных нагрузок, включая шифровальщики.

«Судя по времени его появления и использованию сразу несколькими преступными группами, вероятно, Bumblebee является если не прямой заменой BazaLoader, то новым многофункциональным инструментом, используемым хакерами, которые обычно отдавали предпочтение другим вредоносным программам», — рассказывают специалисты.

Отчет компании гласит, что использование Bumblebee началось в феврале-марте текущего года, и было связано с полезными нагрузками малвари, которая, в свою очередь, связана с вымогательскими кампаниями. В частности, в марте эксперты Google рассказывали о хакерской группировке Exotic Lily, которая является брокером доступов и сотрудничает с такими известными вымогателями как Conti и Diavol. Уже тогда специалисты заметили Bumblebee, который стал применяться вместо привычного для злоумышленников BazarLoader.

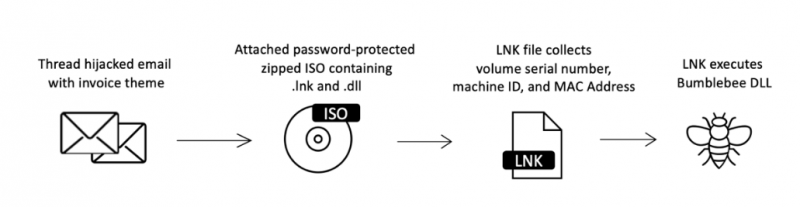

Proofpoint пишет, что наблюдала несколько почтовых спам-кампаний, распространяющих Bumblebee под видом образов ISO (которые содержали ярлыки и DLL-файлы), документов DocuSign и файлов HTML.

Исследователи говорят, что Bumblebee — это «новый, очень сложный загрузчик вредоносного ПО», который объединяет в себе сложные методы уклонения об обнаружения, приемы антианализа и сложные методы антивиртуализации.

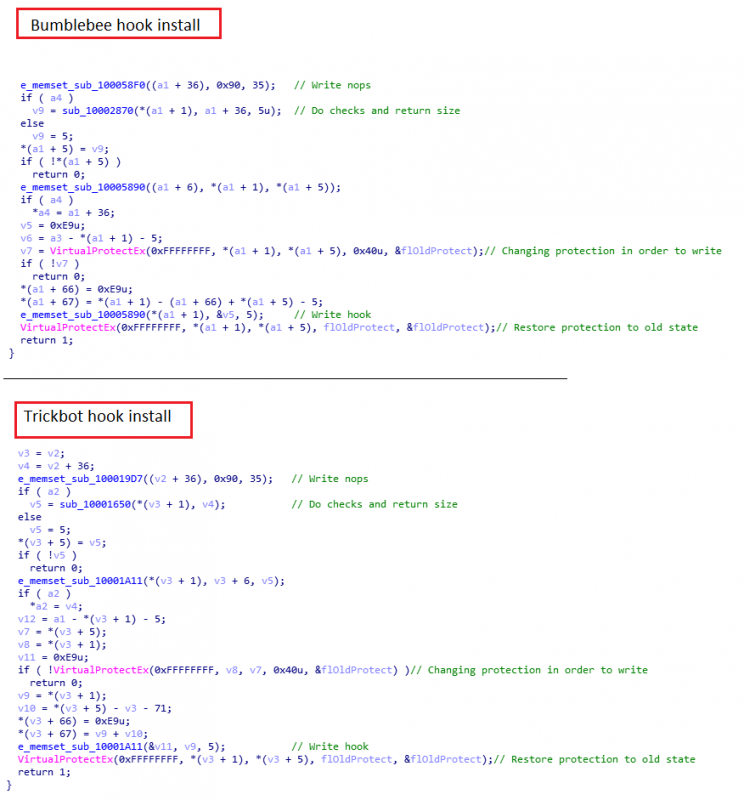

Также аналитики Proofpoint и Cybereason заметили сходство Bumblebee с малварью TrickBot, в частности, были обнаружены сходства в методах доставки и сбрасываемых пейлоадах. Также отмечалось, что оба вредоноса используют один и тот же механизм установки хуков, технику уклонения от RapportGP.DLL и так далее.

Хотя у аналитиков пока нет неопровержимых доказательств того, что Bumblebee и TrickBot созданы одним автором, они предполагают, что у разработчика Bumblebee как минимум есть доступ к исходному коду модуля TrickBot для веб-инжектов.

Исследователи резюмируют, что переход от BazaLoader к Bumblebee является еще одним свидетельством того, что за этими угрозами, скорее всего, стоят брокеры первоначального доступа, которые проникают в сети целей, а затем продают этот доступ другим преступникам. Причем эти злоумышленники «получают» малварь для своих атак из одного и того же источника.