✔Эксплоит-кит Coruna связан с «Операцией Триангуляция» - «Новости»

Эксперты «Лаборатории Касперского» опубликовали технический анализ эксплоит-кита Coruna и сообщили, что как минимум один его компонент использовался в «Операции Триангуляция» — сложной APT-кампании, нацеленной на устройства Apple и обнаруженной в 2023 году. Ранее в компании заявляли, что не видят оснований для проведения параллелей между авторами Coruna и «Операцией Триангуляция», однако глубокий анализ кода изменил эту оценку.

«Операция Триангуляция»

Летом 2023 года ФСБ и ФСО России сообщили о «разведывательной акции американских спецслужб, проведенной с использованием мобильных устройств фирмы Apple». Вскоре после этого «Лаборатория Касперского» опубликовала развернутый отчет о целевых атаках, направленных на устройства, работающие под управлением iOS.

Эта кампания получила название «Операция Триангуляция» (Operation Triangulation) и, по данным исследователей, целью выявленных атак было «незаметное внедрение шпионского модуля в iPhone сотрудников компании — как топ-менеджмента, так и руководителей среднего звена». В компании сообщали, что эти атаки начались еще в 2019 году.

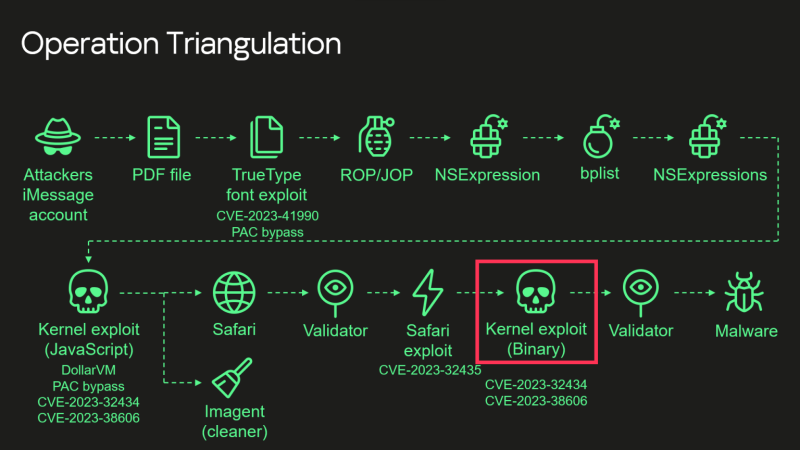

Для атак использовался сложный метод распространения эксплоитов — через сообщения в iMessage, и этот способ не требовал каких-либо действий от пользователей.

Эксперты обнародовали детальный отчет о малвари TriangleDB, написанной на Objective-C, и рассказали, что имплант загружался на устройства после того, как атакующие получали root-права в результате успешной эксплуатации уязвимости в ядре iOS.

Также специалисты посвятили отдельный отчет скрытности и инструментам, с помощью которых хакеры ее достигали, а также разобрали активность импланта после компрометации. Еще один отчет был посвящен пяти уязвимостям (включая CVE-2023-32434, CVE-2023-32435, CVE-2023-38606 и CVE-2023-41990), задействованным в этих атаках, которые в итоге спешно патчила компания Apple. А в докладе, представленном на Chaos Communication Congress (37C3), исследователи рассказали, что в атаках «Операции Триангуляция» использовалась недокументированная аппаратная функция Apple.

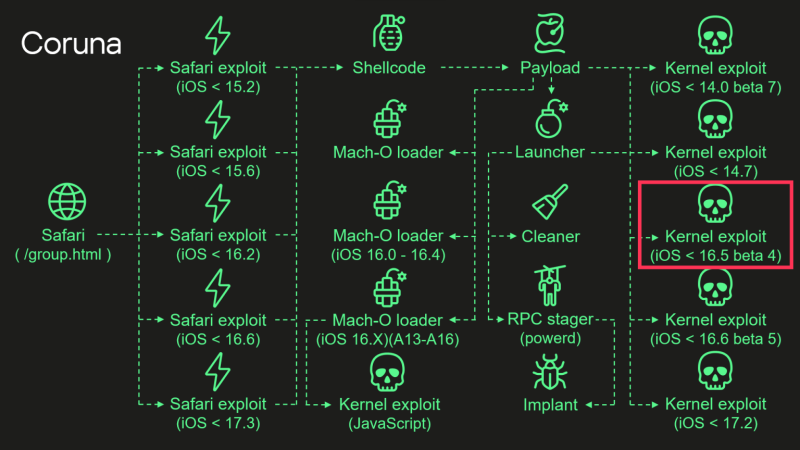

Напомним, что о наборе эксплоитов Coruna (он же CryptoWaters) впервые стало известно в начале марта 2026 года, когда специалисты Google и iVerify опубликовали отчеты об этом сложном фреймворке для компрометации устройств под управлением iOS. Фреймворк включает в себя пять полных цепочек эксплоитов и 23 уязвимости, затрагивающие iOS версий от 13.0 до 17.2.1, и не работает против актуальных версий ОС.

Как выяснили исследователи Kaspersky GReAT, эксплоит для уязвимостей ядра CVE-2023-32434 и CVE-2023-38606, входящий в Coruna, фактически представляет собой обновленную версию того же фреймворка, который применялся в «Операции Триангуляция» хотя бы частично. Исследователи пишут, что набор эксплоитов явно не был составлен из разрозненных частей, а спроектирован единым образом.

В обновленную версию злоумышленники добавили проверки для более новых процессоров Apple (A17, M3, M3 Pro и M3 Max), а также для iOS 17.2 (все они вышли осенью и зимой 2023 года). Кроме того, в модифицированный эксплоит была включена проверка для iOS 16.5 beta 4 — именно в этой версии Apple закрыла уязвимости, о которых сообщали исследователи «Лаборатории Касперского».

Аналитики также подробно описали цепочку атаки Coruna. Все начинается со стейджера в Safari: он осуществляет фингерпринтинг браузера, определяет версию iOS и подбирает подходящие эксплоиты — для RCE и обхода Pointer Authentication Code (PAC). Стейджер содержит URL зашифрованного файла со списком всех доступных пакетов эксплоитов и 256-битный ключ ChaCha20 для его расшифровки.

Затем вредоносная нагрузка инициализирует эксплуатацию ядра и загружает дополнительные компоненты через многослойную систему контейнеров с характерными магическими числами (0xBEDF00D, 0xF00DBEEF, 0x12345678). Фреймворк поддерживает разные типы пакетов в зависимости от архитектуры — ARM64 и ARM64E — и подбирает загрузчик Mach-O с учетом версии прошивки, модели процессора и наличия разрешения iokit-open-service.

На этапе пост-эксплуатации модуль запуска повторно использует объекты ядра, созданные эксплоитом, очищает артефакты, внедряет стейджер в целевой процесс и активирует имплант.

Помимо обновленного эксплоита, аналитики обнаружили в Coruna еще четыре эксплоита уровня ядра, которые отсутствовали в «Операции Триангуляция». Два из них были разработаны уже после того, как кампанию раскрыли. При этом отмечается, что все пять эксплоитов построены на общей кодовой базе, а сходства прослеживаются и в других компонентах фреймворка.

«Когда появились первые сообщения о Coruna, нельзя было однозначно подтвердить связь этой кампании с „Операцией Триангуляция“ — само по себе использование одних и тех же уязвимостей не может быть доказательством. Однако наш технический анализ показал, что Coruna — это не разрозненная компиляция фрагментов, а результат эволюции оригинального фреймворка, используемого в „Операции Триангуляция“. Глобальный ландшафт угроз продолжает усложняться на наших глазах: инструмент, созданный для кибершпионажа, теперь может использоваться гораздо шире, что ставит под угрозу устройства миллионов пользователей по всему миру», — комментирует Борис Ларин, ведущий исследователь Kaspersky GReAT.

Специалисты компании призвали всех владельцев iPhone немедленно установить последние обновления iOS, так как разработчики Apple уже выпустили патчи для уязвимостей, используемых Coruna.