✔Группировка Revolver Rabbit зарегистрировала более 500 000 доменов для своих операций - «Новости»

Исследователи Infoblox обнаружили группировку Revolver Rabbit, которая зарегистрировала более 500 000 доменов для своих вредоносных кампаний, нацеленных на пользователей Windows и macOS.

Эксперты рассказывают, что хакеры применяют алгоритмы для генерации регистрируемых доменов (RDGA), то есть автоматически регистрируют множество доменных имен за короткий период времени.

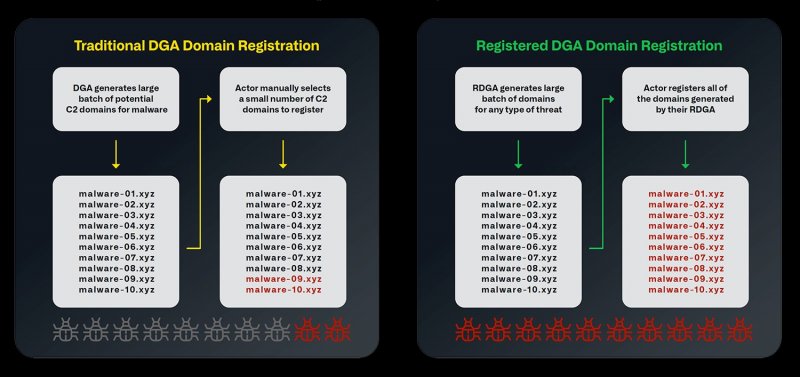

Суть RDGA схожа с методом DGA, который используется малварью для создания списков возможных мест расположения управляющих серверов. Разница заключается в том, что DGA встраивается непосредственно в код вредоносов и регистрирует только некоторые из сгенерированных доменов, тогда как RDGA работает на стороне злоумышленников и регистрирует все генерируемые домены.

И если исследователи могут обнаружить DGA, а затем с помощью реверс-инжиниринга узнать адреса возможных управляющих серверов, в случае RDGA все секретно, а поиск шаблона для генерации доменов становится более сложной задачей.

Сравнение DGA и RDGA

По данным компании, группировка контролирует более 500 000 доменов верхнего уровня .BOND, которые используются для создания как ложных, так и реальных управляющих серверов для вредоносного ПО. При этом в Infoblox отмечают, что домены в зоне .BOND просто легче всего обнаружить, но в общей сложности хакеры уже зарегистрировали более 700 000 доменов в самых разных зонах.

Исследователи подсчитали, что Revolver Rabbit использует RDGA для покупки сотен тысяч доменов, и ее расходы уже превысили 1 млн долларов США, учитывая, что один домен .BOND стоит около 2 доллара США.

В своих операциях хакеры распространяют малварь XLoader, которая способна воровать конфиденциальную информацию и выполнять вредоносные файлы в системах под управлением Windows и macOS.

«Наиболее распространенный шаблон RDGA, который использует эта группа — это серия из одного или нескольких словарных слов, за которыми следует пятизначное число, причем каждое слово или число отделяются дефисом», — рассказывают аналитики Infoblox.

Домены, как правило, сфокусированы на определенной тематике или регионе и отличаются большим разнообразием. Вот несколько примеров:

- usa-online-degree-29o[.]bond

- bra-portable-air-conditioner-9o[.]bond

- uk-river-cruises-8n[.]bond

- ai-courses-17621[.]bond

- app-software-development-training-52686[.]bond

- assisted-living-11607[.]bond

- online-jobs-42681[.]bond

- perfumes-76753[.]bond

- security-surveillance-cameras-42345[.]bond

- yoga-classes-35904[.]bond

Исследователи пишут, что отслеживают Revolver Rabbit уже около года, но использование RDGA скрывало цели злоумышленников до недавнего времени.