✔Малварь атакует тех, кто ищет детское порно - «Новости»

Исследователи обнаружили вредоносную кампанию, направленную на людей, которые активно ищут в сети детскую порнографию. Операторы малвари CryptVPN вымогают у педофилов деньги.

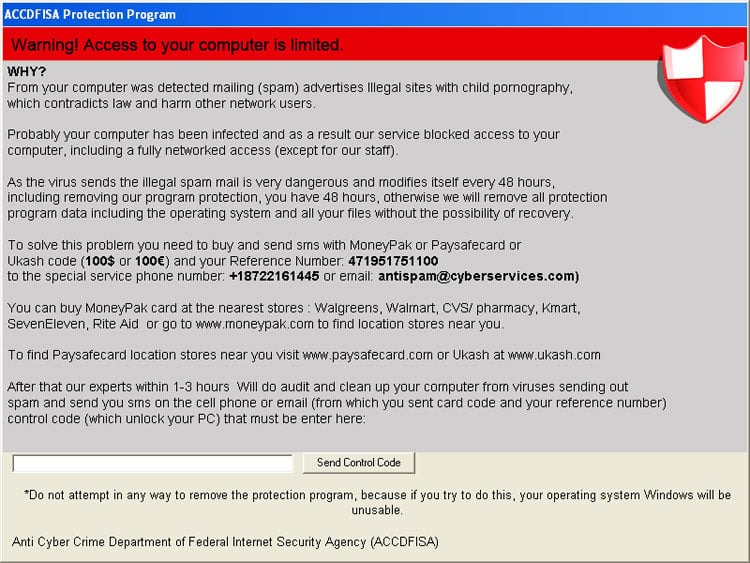

Хакеры довольно давно и по-своему пытаются бороться с распространением детской порнографии. Различная малварь и вымогательское ПО, нацеленные на педофилов, начали появляться еще в 2010-х. К примеру, один из первых вымогателей такого рода, Anti-Child Porn Spam Protection (ACCDFISA), поначалу представлял собой обычный локер, который блокировал рабочий стол в Windows, а в более поздних версиях обзавелся и шифрованием файлов.

ACCDFISA

Также можно вспомнить, например, о громкой атаке на даркнет-хостера Freedom Hosting II, произошедшей в 2017 году. Тогда скомпрометированы оказались 10 613 .onion-сайтов, атака затронула 15-20% всего даркнета, а взломщики заявляли, что это была месть за массовое размещение детской порнографии.

Как теперь пишет издание Bleeping Computer, на прошлой неделе ИБ-исследователь MalwareHunterTeam обнаружил образец исполняемого файла малвари CryptVPN, которая нацелена на педофилов.

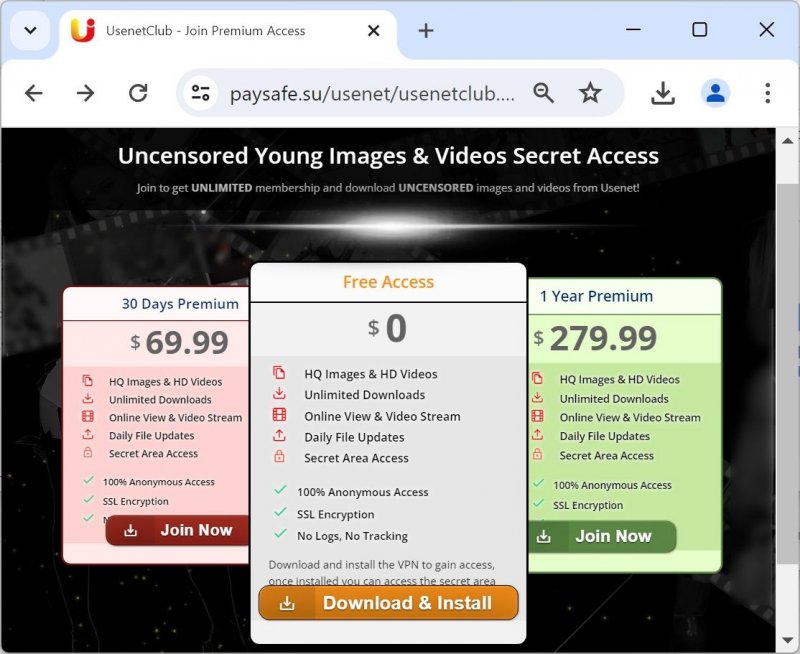

Изучив малварь, исследователи пришли к выводу, что хакеры создали специальный сайт, выдающий себя за UsenetClub — работающий по подписке сервис, который якобы предоставляет доступ к изображениям и видео из Usenet без цензуры. К сожалению, в наше время Usenet действительно считается известным источником детской порнографии.

Фальшивый сайт хакеров предлагает три уровня подписки. Две платные подписки стоимостью от 69,99 доллара в месяц до 279,99 доллара в год, а также третий вариант, который якобы предоставляет бесплатный доступ, однако для этого потребуется установить бесплатное ПО CryptVPN и использовать его для доступа.

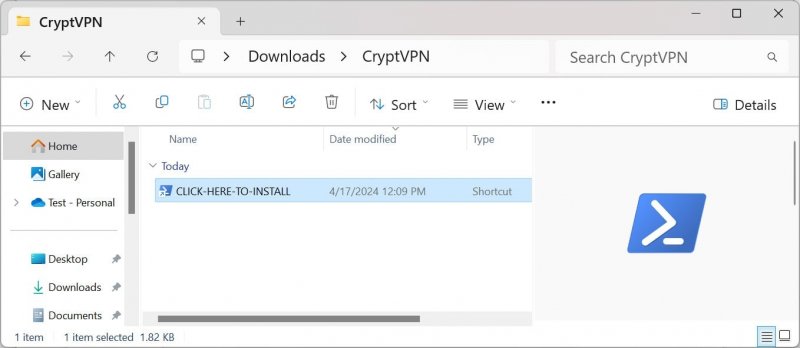

Если пользователь загружает с сайта архив CryptVPN.zip, внутри он обнаружит ярлык CLICK-HERE-TO-INSTALL, который на самом деле является исполняемым файлом PowerShell.exe с аргументами для загрузки исполняемого файла CryptVPN.exe, его сохранения в C:Windowsasks.exe и последующего выполнения.

Исполняемый файл малвари упакован в UPX, но при распаковке содержит строку PDB, которая указывает на то, что сам автор назвал вредоносную программу PedoRansom.

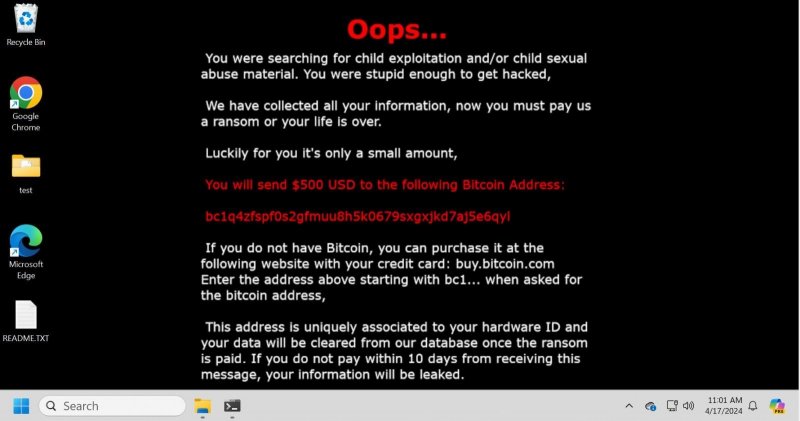

Исследователи пишут, что в самой программе нет ничего примечательного: она лишь меняет обои на рабочем столе жертвы на вымогательское послание и оставляет аналогичную записку с требованием выкупа в файле README.TXT.

«Вы искали материалы, связанные с эксплуатацией детей и/или сексуальным насилием над ними. Вы были настолько глупы, что вас взломали, — гласит послание. — Мы собрали информацию о вас, и теперь вы должны заплатить нам выкуп, иначе ваша жизнь кончена».

Далее в записке сообщается, что человек должен заплатить 500 долларов на биткоин-адрес bc1q4zfspf0s2gfmuu8h5k0679sxgxjkd7aj5e6qyl в течение десяти дней, иначе информация о нем будет «слита». На данный момент на этот адрес поступило лишь 86 долларов США, и исследователи сомневаются, что операторы CryptVPN смогут «заработать» намного больше.