✔Сотрудник D-Link стал жертвой фишинга, и у компании произошла утечка данных - «Новости»

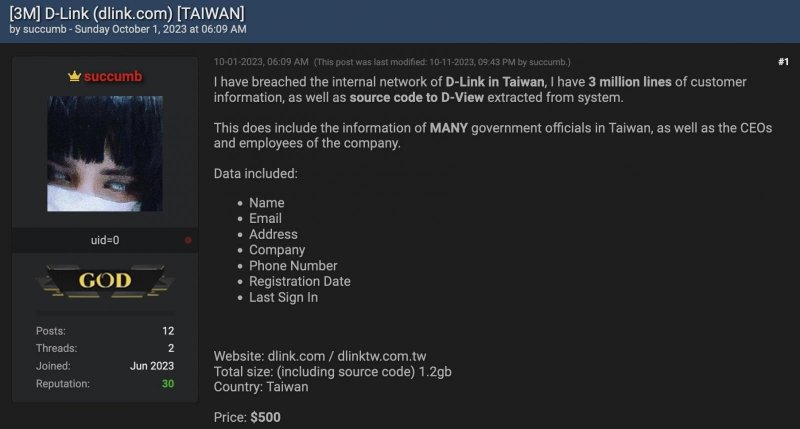

Представители D-Link официально подтвердили, что у компании произошла утечка данных. Дело в том, что в начале октября на хакерском форуме BreachForums появилось объявление о продаже данных, украденных у D-Link.

Продавец информации утверждает, что похитил у компании исходный код софта для управления сетью, D-View, а также миллионы записей, содержащих личную информацию клиентов и сотрудников, включая сведения о главе компании. Выставленный на продажу дамп якобы содержит имена, email-адреса, номера телефонов, адреса, даты регистрации учетной записи и даты последнего входа.

«Я взломал внутреннюю сеть D-Link на Тайване, у меня есть 3 млн строк информации о клиентах, а также исходный код D-View, извлеченный из системы, — пишет злоумышленник. — [Дамп] содержит информацию о МНОГИХ правительственных чиновниках Тайваня, а также о руководителях и сотрудниках компании».

В качества доказательства своих слов хакер опубликовал образцы украденных записей, датированные 2012 и 2013 годами, на что другие участники хак-форума заметили, что данные выглядят весьма старыми.

Как теперь сообщают представители D-Link, утечка данных действительно имела место и произошла после успешной фишинговой атаки на сотрудника, благодаря которой злоумышленники смогли получить доступ к сети компании.

Обнаружив взлом, компания немедленно отключила потенциально затронутые серверы и деактивировала все учетные записи пользователей, кроме двух, использовавшихся в ходе расследования.

Подтвердив факт взлома, представители D-Link уточнили, что злоумышленники получили доступ к системе регистрации продуктов в «среде испытательной лаборатории», работавшей с устаревшей версией D-View 6, поддержка которой закончилась еще в 2015 году. Причина, по которой этот устаревший сервер до сих пор продолжал работать в сети D-Link, будут потенциально доступен через интернет, остается неясной.

Вопреки заявлениям хакеров, которые говорят о краже данных миллионов пользователей, в D-Link заявили, что взломанная система содержала лишь 700 «устаревших и фрагментированных записей, которые были неактивны как минимум семь лет».

«Эти записи связаны с системой регистрации продуктов, поддержка которой закончилась в 2015 году. Кроме того, большая часть данных представляла собой малочувствительную и почти публичную информацию», — заявляет компания.

В D-Link полагают, что злоумышленники намеренно подделали временные метки последних входов в систему, чтобы создать иллюзию недавней кражи данных. Также в компании подчеркивают, что этот инцидент вряд ли затронет большинство ее нынешних клиентов.