✔Утилита Raccine не дает шифровальщикам удалять теневые копии - «Новости»

Xakep #257. Pivoting

- Содержание выпуска

- Подписка на «Хакер»

Журналисты Bleeping Computer обратили внимание на интересную утилиту, недавно созданную ИБ-экспертом Флорианом Ротом (Florian Roth). Разработка получила название Raccine (Ransomware vaccine, то есть «Вакцина от вымогателей») и она автоматически ликвидирует любые процессы, пытающиеся удалить теневые копии в Windows с помощью vssadmin.exe.

Дело в том, что операторы шифровальщиков не хотят, чтобы их жертвы использовали эту функцию ОС для бесплатного восстановления своих файлов, поэтому практически любая вымогательская малварь первым делом удаляет все теневые копии с зараженной машины. Так, один из способов их удаления, это использование команды vssadmin.exe: vssadmin delete shadows /all /quiet. Другой способ — использование команды resize, чтобы задать объем хранилища, который Windows выделяет для теневых копий. Эта команда также сотрет существующие снапшоты: vssadmin.exe resize shadowstorage /for=D: /on=D: /maxsize=401MB.

«Программы-вымогатели часто удаляют все теневые копии, используя vssadmin. Но что если бы мы могли просто перехватить этот запрос и остановить вызов процесса? Давайте попробуем создать простую вакцину», — пишет Рот на GitHub-странице проекта.

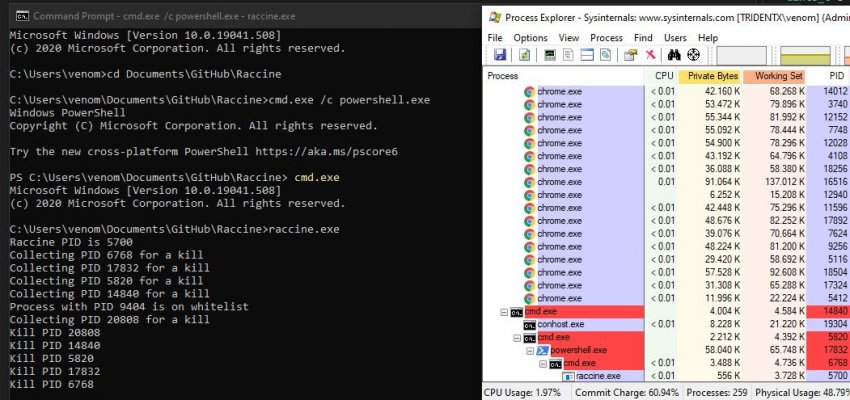

Raccine работает просто: регистрирует файл raccine.exe как дебаггер для vssadmin.exe через реестр Windows и ключ Image File Execution Options Windows. После регистрации при каждом запуске vssadmin.exe также запускается и Raccine, которая проверяет, не пытается ли vssadmin удалить теневые копии. Если утилита обнаруживает, что процесс использует vssadmin delete или vssadmin resize shadowstorage, она автоматически завершает его, тем самым мешая работе шифровальщика.

Журналисты Bleeping Computer отмечают, что некоторые современные вымогатели удаляют теневые копии с помощью других команд, включая:

Get-WmiObject Win32_Shadowcopy | ForEach-Object {$_.Delete();}

WMIC.exe shadowcopy delete /nointeractive

Увы, в таких случаях Raccine не сможет ничего поделать, но Рот обещает со временем расширить функциональность утилиты, чтобы она могла распознавать и такие способы. Также в будущем Рот планирует добавить некоторые программы в исключения Raccine, чтобы они не прекращали работу с сообщением об ошибке.