✔Группа Dark Caracal использует новый бэкдор Poco RAT - «Новости»

Хак-группа Dark Caracal, действующая с 2012 года, сменила инструментарий и тактику атак, рассказывают специалисты Positive Technologies. К такому выводу эксперты пришли, изучив бэкдор Poco RAT, который ранее не связывали с какими-либо преступными группами.

В 2024 году эксперты обнаружили кампанию с использованием Poco RAT — бэкдора, позволяющего удаленно управлять устройством жертвы. Атаки были направлены на испаноговорящих пользователей, о чем свидетельствуют язык фишинговых писем и содержание вредоносных вложений. Свое название малварь получила по наименованию используемых библиотек POCO для C++.

Основными странами, из которых в публичные песочницы загружались образцы малвари, оказались Венесуэла, Чили, Доминиканская Республика и Колумбия.

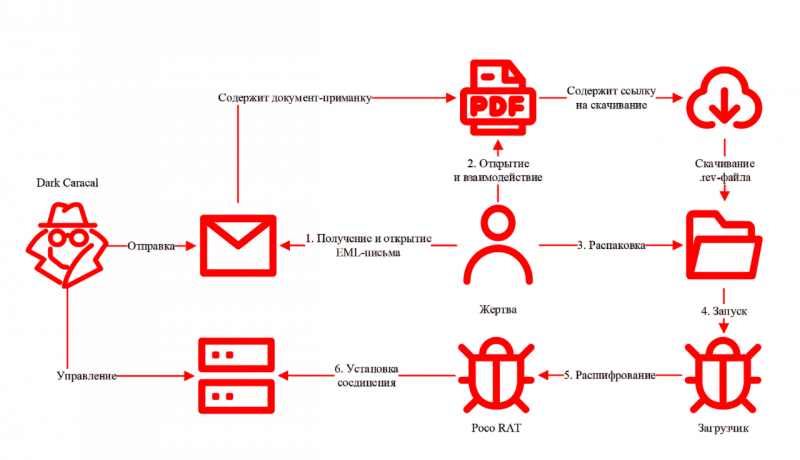

Так, жертва получала письмо с уведомлением о необходимости оплатить квитанцию, а во вложении был документ-приманка, название которого имитировало финансовые взаимоотношения между жертвой и фишинговой организацией. Такие приманки не обнаруживались антивирусом и имели размытый (нечеткий) внешний вид, что побуждало неопытных пользователей открыть документ, после чего автоматически скачивался архив .rev.

Внутри архива содержался дроппер, название которого совпадало с названием документа-приманки, что укрепляло доверие жертвы. Основная задача дроппера — подготовить и запустить Poco RAT, не оставляя следов на диске.

Исследователи отмечают, что Dark Caracal по заказу взламывает правительственные и военные структуры, активистов, журналистов и коммерческие организации. Основным инструментом для атак группы является троян удаленного доступа Bandook, который используется исключительно Dark Caracal.

Также подчеркивается, что распространение образцов Bandook прекратилось именно тогда, когда специалисты начинали фиксировать образцы Poco RAT, имеющие функциональные сходства с предшественником и использующие схожую сетевую инфраструктуру.

«Мы предполагаем, что рассматриваемая кампания является продолжением деятельности группировки Dark Caracal и отражает ее попытки адаптироваться к современным методам защиты. В течение восьми месяцев (с июня 2024 года) было выявлено 483 вредоносных семпла Poco RAT — значительно больше, чем образцов Bandook, которых было обнаружено 355 в период с февраля 2023 по сентябрь 2024 года. Этот сдвиг может указывать на изменение тактики группировки и переход к массовым рассылкам с использованием нового инструмента», — комментирует Денис Казаков, специалист группы киберразведки TI-департамента экспертного центра безопасности Positive Technologies.