✔Тысячи людей стали жертвам SMS-стилеров SMS Webpro и NotifySmsStealer - «Новости»

Специалисты Positive Technologies сообщили, что в последнее время злоумышленники все чаще используют Telegram как управляющий сервер для своего вредоносного ПО.

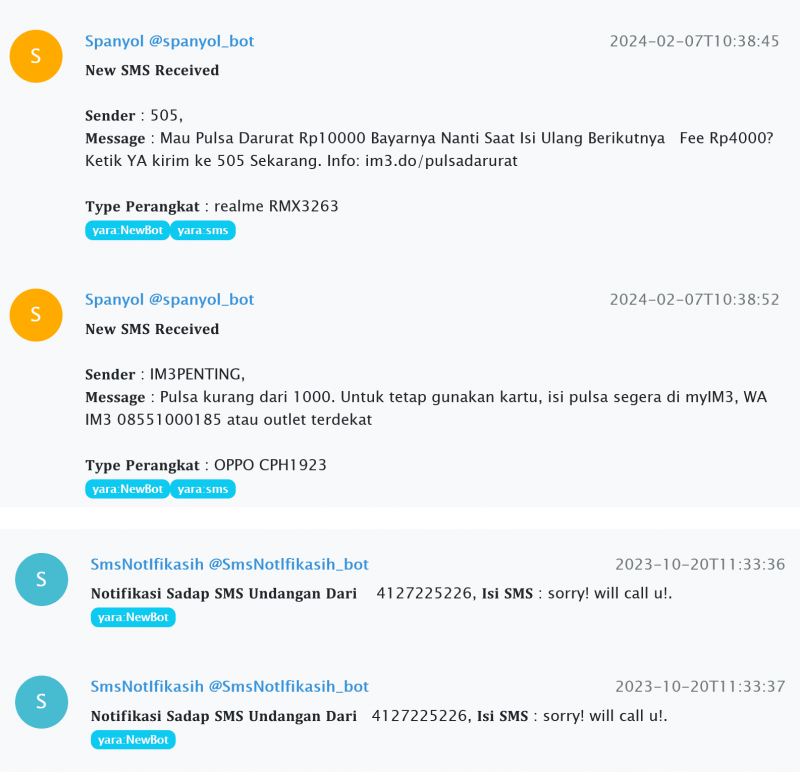

Исследователи обнаружили более тысячи Telegram-ботов индонезийского происхождения, используемых SMS-стилерами для перехвата одноразовых кодов с целью входа в сервисы и аккаунты пользователей. Также жертвами атак могли стать жители России и Белоруссии.

Количество сообщений в ботах среднем составляло от 10 000 до 30 000. В некоторых случаях оно достигало 100 000 всего в одном чате.

«Исследуя ботов в Telegram, мы выявили множество чатов индонезийского происхождения, появляющихся ежедневно: наше внимание привлекли колоссальное количество сообщений и огромное число жертв. Мы обнаружили связанные с чатами SMS-стилеры, цепочка заражений которыми чаще всего начиналась с фишинга в WhatsApp. В качестве приманки злоумышленники в большинстве случаев использовали свадебные приглашения, банковские и другие сервисы и документы», — рассказывает Денис Кувшинов, руководитель отдела исследования киберугроз экспертного центра безопасности Positive Technologies.

Большая часть изученной специалистами малвари составляли стилеры двух типов — SMS Webpro и NotifySmsStealer.

При этом отмечается, что злоумышленники не пишут такие вредоносы с нуля, а используют для этого купленный шаблон. Структура классов, их названия и сам код стилеров идентичны, различаются лишь управляющие серверы образцов, а также формат и содержание сообщений в Telegram. С точки зрения функциональности один тип малвари отличается от другого способностью похищать информацию не только из сообщений, но и из уведомлений.

Основной целью таких атак являются обычные пользователи. По словам исследователей, жертвы получали фишинговые сообщения с вложением в виде APK-файла и скачивали его, не обращая внимания на расширение (в редких случаях злоумышленники используют фишинговые сайты, замаскированные под банки, чтобы пользователи загрузили фейковые приложения).

В результате на телефон устанавливался SMS-стилер, с помощью которого злоумышленники перехватывали одноразовые коды для входа в различные сервисы. А получив одноразовый пароль от банковского аккаунта, они получали возможность вывести средства со счета жертвы.

По словам экспертов, большее число пострадавших (если судить по странам, из которых были загружены образцы малвари) — это граждане Индонезии.

Количество предполагаемых жертв в этой стране исчисляется тысячами. В Индии и Сингапуре число загрузок вредоносного ПО достигло нескольких десятков. В России, Белоруссии и Малайзии так же отмечены единичные случаи атак.